Более 65 000 роутеров проксируют трафик ботнетов и преступных групп - «Новости»

13-04-2018, 01:00. Автор: Клавдия

Специалисты компании Akamai обнародовали отчет (PDF), в котором сообщили, что операторы ботнетов и кибершпионские группировки активно используют роутеры и протокол Universal Plug and Play (UPnP) для проксирования вредоносного трафика. Таким образом преступники скрываются от внимания экспертов и правоохранительных органов, «путая следы». Эксперты пишут, что так уже используются более 65 000 устройства, а еще более 4,8 млн потенциально уязвимы. Подобную вредоносную активность аналитики назвали UPnProxy.

Хотя небезопасность протокола UPnP была доказана довольно давно, он по-прежнему широко применяется для универсальной автоматической настройки сетевых устройств как локально, так и удаленно. Исследователи объясняют, что злоумышленники находят роутеры с уязвимыми и неправильно настроенными службами UPnP, так как зачастую маршрутизаторы доступны через WAN-интерфейс, а значит, из интернета. Чаще всего речь идет о «слабых» паролях и использовании брутфорса.

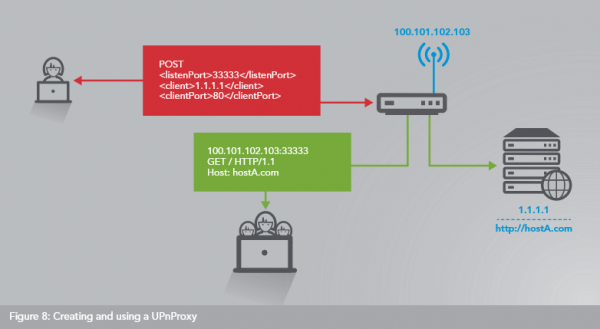

Через UPnP злоумышленники модифицируют таблицы NAT (Network Address Translation) и создают кастомые правила, позволяющие обращаться к публичному IP-адресу роутера по определенному порту, чтобы затем произошла автоматическая переадресация на другой IP-адрес и порт.

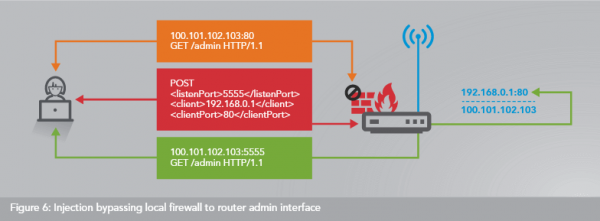

Это позволяет использовать скомпрометированные устройства как в роли прокси-серверов, так и обойти файрвол, добравшись до локальных устройств, расположенных за роутером. Кроме того, с помощью UPnProxy атакующие могут получить доступ к панели управления маршрутизатором, которая в нормальных обстоятельствах не должна быть доступна. Однако комбинация порта и IP-адреса, как на скриншоте выше, позволяет злоумышленникам обратиться к «запретному» внутреннему IP.

Специалисты Akamai предупреждают, что различные UPnP-службы доступны через WAN более чем на 4,8 млн устройств. По данным компании, компрометации с помощью UPnProxy подверглись как минимум 65 000 роутеров, однако обнаруживать такие устройства крайне сложно: нужно изучать таблицы NAT и почти в каждом случае связываться с владельцем девайса.

Также исследователи Akamai цитируют своих коллег из Symantec, недавно обнаруживших вредоносную кампанию Inception Framework. По мнению экспертов, технику UPnProxy уже использует APT-группировка, ответственная за эту кампанию, и возможно, это правительственные хакеры

В конце своего отчета специалисты Akamai приводят длинный список потенциально уязвимых перед данным вектором атак производителей и конкретных моделей маршрутизаторов. В него вошли 73 вендора и более 400 устройств. При этом исследователи предупреждают, что в теории для устранения проблемы понадобятся немалые усилия со стороны производителей, которым придется разработать и выпустить прошивки, изменяющие настройки UPnP, чтобы уязвимые службы не обнаруживались через WAN. А в настоящее время эксперты Akamai советуют пользователям, нашедшим среди потенциально проблемных моделей свои устройства, сменить роутер на другую модель, которой нет в списке.

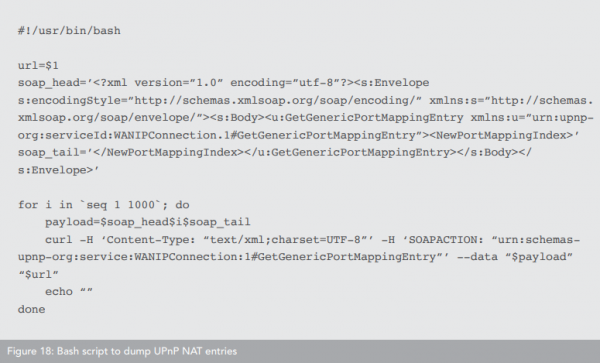

Для проверки роутеров был создан специальный bash-скрипт. К сожалению, он будет практически бесполезен для рядовых пользователей, которые вряд ли умеют подключаться к своим устройствам посредством SSH и запускать такие скрипты.

Фото: Depositphotos

Перейти обратно к новости