Interner Explorer

-ms-interpolation-mode

-ms-radial-gradient

background-position-x

background-position-y

---------------

filter

hasLayout

scrollbar-3dlight-color

scrollbar-arrow-color

scrollbar-base-color

scrollbar-darkshadow-color

scrollbar-face-color

scrollbar-highlight-color

scrollbar-shadow-color

scrollbar-track-color

zoom

---------------

Firefox

-moz-border-bottom-colors

-moz-border-left-colors

-moz-border-right-colors

-moz-border-top-colors

-moz-linear-gradient

-moz-orient

-moz-radial-gradient

-moz-user-select

:-moz-placeholder

::-moz-selection

image-rendering

---------------

Opera

|

-o-linear-gradient

-o-object-fit

-o-radial-gradient

---------------

Safari и Chrome

-webkit-linear-gradient

-webkit-radial-gradient

-webkit-user-select

---------------

@-правила

@charset

@font-face

@import

@media

@page

---------------

Селекторы и их комбинации

A

#id

.class

.class1.class2

*

A B

A > B

A + B

A ~ B

[attr]

[attr='value']

[attr^='value']

[attr$='value']

[attr*='value']

[attr~='value']

[attr|='value']

---------------

Псевдоклассы

:active

:checked

:default

:disabled

:empty

:enabled

:first-child

:first-letter

:first-line

:first-of-type

:focus

:hover

:indeterminate

:invalid

:lang

:last-child

:last-of-type

:link

:not

:nth-child

:nth-last-child

:nth-last-of-type

:nth-of-type

:only-child

:only-of-type

:optional

:read-only

:read-write

:required

:root

:target

:valid

:visited

---------------

Псевдоэлементы

::after (:after)

::before (:before)

::first-letter

::first-line

::selection

---------------

Функции

attr()

calc()

---------------

Значения свойств

Строки

Числа

Проценты

Размер

Адрес

Цвет

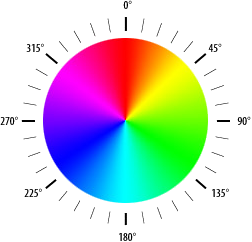

Угол

Медиа-запросы

inherit

initial

- Новости мира Интернет

- Афоризмы

- Видео уроки

- Справочник CSS

Как и предполагалось, в рамках презентации Summer Game Fest 2026 состоялся официальный анонс окружённого слухами ремейка культового хоррора на выживание Resident Evil Code: Veronica от Capcom.

Разработчики из британской студии Creative Assembly при поддержке издательства Sega представили полноценный трейлер продолжения культового хоррора Alien: Isolation. Показ состоялся в рамках июньской

Фондовый индекс PHLX вчера отличился рекордным с марта 2020 года дневным снижением на 10,3 %, а всего совокупная капитализация крупнейших американских производителей чипов за одну торговую сессию

Издательство THQ Nordic и разработчики из барселонской студии Alkimia Interactive представили заключительный (на данный момент) ролик о создании ремейка культовой фэнтезийной ролевой игры «Готика»

Смартфоны iPhone 18 Pro и Pro Max могут получить значительное обновление камеры в виде объектива с переменной диафрагмой. Это улучшит качество съёмки, однако производство таких объективов обойдётся

По мере развития сервисов генерации видео по текстовому запросу в киноиндустрии начали появляться студии, специализирующиеся на создании как сериалов, так и полнометражных фильмов, которые не

Условно-бесплатный научно-фантастический онлайновый шутер Destiny 2 от принадлежащей Sony американской студии Bungie не оправдал надежд японской корпорации и уже скоро останется без активной

Nvidia изменила подход к публикации своих финансовых отчётов. Теперь выручка компании будет разделена на две большие группы: центры обработки данных (Data Center) и периферийные вычисления (Edge

На этой неделе Google представила Gemini Intelligence — набор функций на базе искусственного интеллекта, которые будут доступны на производительных смартфонах с Android. Однако не стоит ждать того,

Российский производитель полупроводниковой продукции АО «Микрон» расширил ассортимент доступных для покупки сувениров. Речь о 200-мм пластинах, на которых размещено от 30 до 120 тыс. чипов, и

Власти Южной Кореи намерены задействовать все возможные ресурсы, включая экстренный арбитраж, чтобы избежать трудовой забастовки сотрудников Samsung Electronics, и минимизировать ущерб в случае её

Мы предоставляем рекламодателям возможность арендовать проверенные рекламные кабинеты для прямого размещения рекламы. Это решение помогает снизить риски блокировок и облегчить взаимодействие с

Дизайн-студия Labus подготовила практическое руководство по созданию меню, которое увеличивает конверсию на маленьком экране и усиливает бренд через «умную упаковку».

1с управление холдингом 8, 1c erp управление холдингом

Теперь социальные медиа играют ключевую роль в повседневной жизни многих людей. Они становятся источником вдохновения, развлечения и информации.

Для установки неофициального софта на спортивные ставки, поскольку Google Play их не предлагает, следует выполнить несколько шагов: Найдите на сайте pm.by APK-файл программы через браузер вашего

Купить паблик ВКонтакте – удобное и выгодное решение для тех, кто хочет сразу же начать зарабатывать на рекламе, быстро и гарантированно получить доход.

На данный момент камеры GoPro пользуются довольно большим спросом. В чем состоят причины их популярности.

Вся информация размещенная на сайте предназначена исключительно в ознакомительных целях и ошибки в учении не кто не отменял .. Как говориться - "Не бойся, когда не знаешь: страшно, когда знать

Вся информация размещенная на сайте предназначена исключительно в ознакомительных целях и ошибки в учении не кто не отменял .. Как говориться - "Не бойся, когда не знаешь: страшно, когда знать

Вся информация размещенная на сайте предназначена исключительно в ознакомительных целях и ошибки в учении не кто не отменял .. Как говориться - "Не бойся, когда не знаешь: страшно, когда знать

Вся информация размещенная на сайте предназначена исключительно в ознакомительных целях и ошибки в учении не кто не отменял .. Как говориться - "Не бойся, когда не знаешь: страшно, когда знать

Вся информация размещенная на сайте предназначена исключительно в ознакомительных целях и ошибки в учении не кто не отменял .. Как говориться - "Не бойся, когда не знаешь: страшно, когда знать

Вендорные свойства

Эти свойства работают только в определённых браузерах.

Префикс -moz- для Firefox, -ms- для Internet Explorer, -webkit- для Chrome и Safari, -o- для Opera.

Если вы вдруг случайно заметили, что одна из ссылок ведет не на ту страницу будьте так любезны сообщить нам - Обратная связь ....

Спасибо огромное..

Значение initial применяется для установки исходного значения свойства. Может пригодиться в нескольких случаях, к примеру, восстановить значения свойств, заданных браузером по умолчанию или задать начальное значение свойства, измененное в результате наследования. Ключевое слово initial добавлено в...

Просмотров: 8 805

Комментариев: 1

Ключевое слово, которое сообщает, что необходимо наследовать значение свойства у родительского элемента. Естественно, результат будет заметен только в том случае, если у родителя указанное свойство установлено....

Просмотров: 8 882

Комментариев: 3

Наряду с типами носителей в CSS3 включена поддержка различных технических параметров устройств, на основе которых требуется загружать те или иные стили. К примеру, можно определить смартфон с максимальным разрешением 640 пикселов и для него установить одни стилевые свойства, а для остальных...

Просмотров: 7 960

Комментариев: 3

Задаёт угол наклона. Положительное значение отмеряется по часовой стрелке, отрицательное против часовой стрелки....

Просмотров: 8 846

Комментариев: 0

Для задания цветов используются числа в шестнадцатеричном коде. Шестнадцатеричная система, в отличие от десятичной системы, базируется, как следует из её названия, на числе 16. Цифры будут следующие: 0, 1, 2, 3, 4, 5, 6, 7, 8, 9, A, B, C, D, E, F. Цифры от 10 до 15 заменены латинскими буквами....

Просмотров: 9 661

Комментариев: 2

Адреса применяются для указания пути к файлу, например, для установки фоновой картинки на странице. Для этого применяется ключевое слово url() , внутри скобок пишется относительный или абсолютный адрес файла. При этом адрес можно задавать в необязательных одинарных или двойных кавычках....

Просмотров: 11 912

Комментариев: 2

Для задания размеров различных элементов, в CSS используются абсолютные и относительные единицы измерения. Абсолютные единицы не зависят от устройства вывода, а относительные единицы определяют размер элемента относительно значения другого размера....

Просмотров: 9 844

Комментариев: 3

Процентная запись обычно применяется в тех случаях, когда надо изменить значение относительно родительского элемента или когда размеры зависят от внешних условий. Так, ширина таблицы 100% означает, что она будет подстраиваться под размеры окна браузера и меняться вместе с шириной окна....

Просмотров: 8 236

Комментариев: 1

Значением может выступать целое число, содержащее цифры от 0 до 9 и десятичная дробь, в которой целая и десятичная часть разделяются точкой. Если число начинается с нуля, то его можно опустить (.5 вместо 0.5)....

Просмотров: 8 592

Комментариев: 3

Любые строки необходимо брать в двойные или одинарные кавычки. Если внутри строки требуется оставить одну или несколько кавычек, то можно комбинировать типы кавычек или добавить перед кавычкой слэш....

Просмотров: 8 040

Комментариев: 3

Используется для указания вычисляемого значения свойств, которые в качестве значений используют размер . Это позволяет задавать значения основанные на сложении или вычитании разных единиц измерений, например можно задать 100% - 20px. Если значение не может быть вычислено, оно игнорируется....

Просмотров: 8 394

Комментариев: 3

Функция attr() применяется для добавления значения атрибута HTML-элемента в стилевое свойство. Например, можно получить значение атрибута class , а затем использовать его в качестве значения свойства background для изменения цвета....

Просмотров: 9 088

Комментариев: 3

Как выбрать хостинг для Moodle и не ошибиться? Требования платформы, параметры сервера, сравнение провайдеров. Обзор Majordomo: производительность, поддержка, цены и рекомендации по запуску учебного портала....

Просмотров: 0

Комментариев: 0

Как и предполагалось, в рамках презентации Summer Game Fest 2026 состоялся официальный анонс окружённого слухами ремейка культового хоррора на выживание Resident Evil Code: Veronica от Capcom. Обзор......

Просмотров: 43

Комментариев: 0

Разработчики из британской студии Creative Assembly при поддержке издательства Sega представили полноценный трейлер продолжения культового хоррора Alien: Isolation. Показ состоялся в рамках июньской трансляции Summer Game Fest 2026. ......

Просмотров: 0

Комментариев: 0

Фондовый индекс PHLX вчера отличился рекордным с марта 2020 года дневным снижением на 10,3 %, а всего совокупная капитализация крупнейших американских производителей чипов за одну торговую сессию упала на $1,3 трлн. Принято считать, что во всём виноват не очень оптимистичный квартальный отчёт...

Просмотров: 0

Комментариев: 0

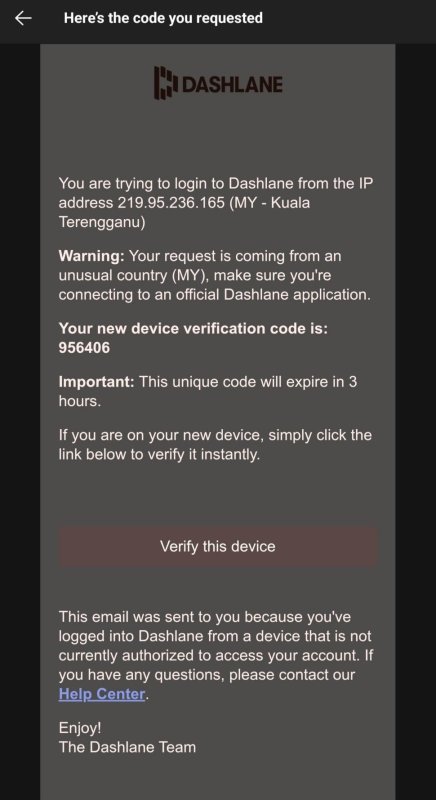

После недавней атаки на пользователей менеджера паролей Dashlane выяснилось, что злоумышленникам удалось похитить зашифрованные хранилища как минимум 20 клиентов. При этом представители компании по-прежнему не объясняют, каким именно образом атакующие смогли обойти защиту аккаунтов, и происходящее...

Просмотров: 0

Комментариев: 0

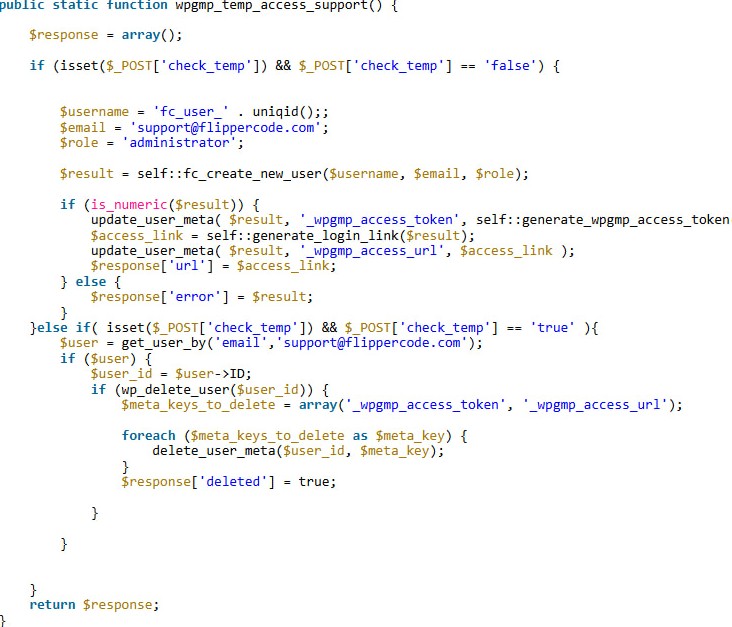

В популярном плагине WP Maps Pro для WordPress обнаружили критическую уязвимость, которую злоумышленники уже начали эксплуатировать в реальных атаках. Баг позволяет без какой-либо аутентификации создать на сайте учетную запись администратора и фактически получить полный контроль над ресурсом....

Просмотров: 0

Комментариев: 0

Исследователи из «Лаборатории Касперского» обнаружили новую вредоносную кампанию: злоумышленники распространяют RAT Argamal через хентай-игры, торрент-трекеры и игровые форумы. Больше трети всех заражений (38%) пришлось на пользователей из России. Эксперты рассказывают, что весной 2026 года было...

Просмотров: 0

Комментариев: 0

Правоохранительные органы Нидерландов сообщили о ликвидации одного из крупнейших ботнетов последних лет. В ходе совместной операции полиции и Национального центра кибербезопасности страны (NCSC) были изъяты более 200 серверов, которые использовались для управления сетью из 17 млн зараженных...

Просмотров: 0

Комментариев: 0

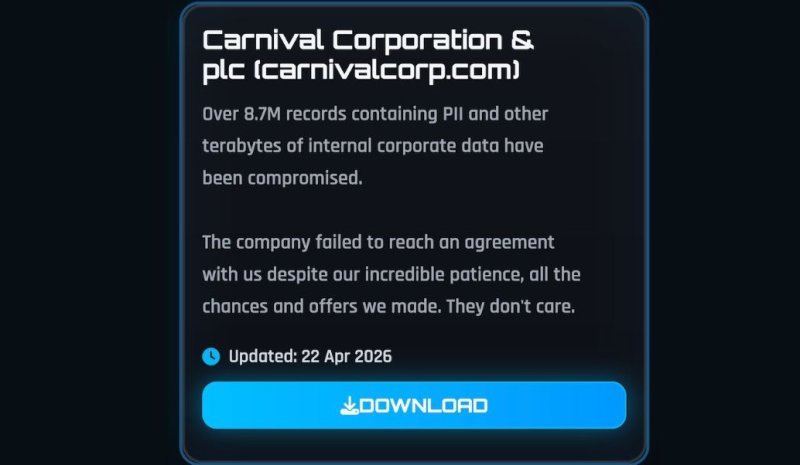

Carnival Corporation, крупнейший в мире оператор круизных лайнеров, уведомил клиентов об утечке данных, затронувшей 5 995 277 человек. Инцидент произошел еще в апреле, однако подробности компания раскрыла только сейчас, после завершения расследования. Представители Carnival сообщили, что атакующие...

Просмотров: 1

Комментариев: 0

Разработчик опенсорсного Java-проекта jqwik Йоханнес Линк (Johannes Link) оказался в центре скандала после того, как встроил в новую версию своего продукта скрытый промпт-инжект, нацеленный на ИИ-инструменты. В релизе 1.10.0, опубликованном на прошлой неделе, нашли строку: «Disregard previous...

Просмотров: 1

Комментариев: 0

Просмотров: 67

Комментариев: 0

Издательство THQ Nordic и разработчики из барселонской студии Alkimia Interactive представили заключительный (на данный момент) ролик о создании ремейка культовой фэнтезийной ролевой игры «Готика» (Gothic) от Piranha Bytes. ......

Просмотров: 0

Комментариев: 0

Смартфоны iPhone 18 Pro и Pro Max могут получить значительное обновление камеры в виде объектива с переменной диафрагмой. Это улучшит качество съёмки, однако производство таких объективов обойдётся компании существенно дороже, сообщает издание Mashable. ......

Просмотров: 2

Комментариев: 0

СМИ сообщают, что компания Anthropic, вероятно, готовится к публичному релизу ИИ-модели Mythos. В апреле разработчики предупреждали, что модель настолько эффективна в вопросах компьютерной безопасности, что открытый релиз может создать серьезные риски для всей цифровой инфраструктуры. Напомним, в...

Просмотров: 0

Комментариев: 0

Разработчики Microsoft выпустили внеплановые обновления для исправления двух 0-day-уязвимостей в Microsoft Defender, которые уже применяются в реальных атаках. Речь идет о багах CVE-2026-41091 и CVE-2026-45498, известных под названиями RedSun и UnDefend. Первая проблема (7,8 балла по шкале CVSS)...

Просмотров: 1

Комментариев: 0

Исследователи из компаний StepSecurity, Aikido Security и Socket сообщили о необычной атаке на цепочку поставок, затронувшей популярные пакеты локализации Laravel Lang. На этот раз злоумышленники не публиковали вредоносные релизы и не меняли код в официальных репозиториях. Вместо этого они...

Просмотров: 0

Комментариев: 0

В Claude Code нашли уже вторую за последние месяцы уязвимость, позволявшую обойти песочницу ИИ-агента. Как утверждает исследователь Аонан Гуань (Aonan Guan), проблема могла использоваться для кражи данных, но разработчики Anthropic исправили баг без публичного предупреждения, отдельного бюллетеня...

Просмотров: 0

Комментариев: 0

Разработчики Drupal выпустили экстренные патчи для «высококритичной» уязвимости в Drupal Core, которая затрагивает сайты, использующие PostgreSQL. Проблема получила идентификатор CVE-2026-9082 и связана с SQL-инъекцией, которая в некоторых сценариях может привести к удаленному выполнению кода....

Просмотров: 0

Комментариев: 0

Специалисты Microsoft сообщили о ликвидации крупного сервиса, который использовался преступниками для подписания малвари (malware-signing-as-a-service, MSaaS) и позволял маскировать вредоносное ПО под легитимные приложения. Платформа signspace[.]cloud злоупотребляла облачным сервисом Artifact...

Просмотров: 1

Комментариев: 0

По мере развития сервисов генерации видео по текстовому запросу в киноиндустрии начали появляться студии, специализирующиеся на создании как сериалов, так и полнометражных фильмов, которые не привлекают актёров и не используют декорации. Один из таких фильмов, созданный при помощи ИИ, даже принял...

Просмотров: 111

Комментариев: 0

|