В ночь на 1 мая самолет рейса Москва — Бангкок авиакомпании «Аэрофлот» попал в «воздушную яму». Из-за «турбулентности ясного неба» непристегнутых пассажиров неожиданно выбросило из кресел, около 20

Центральное телеграфное агентство Кореи назвало маневры американских бомбардировщиков B-1B Lancer «безрассудной военной провокацией, которая подталкивает ситуацию на Корейском полуострове к ядерной

«Белтелеком» прекращает коммерческое предоставление доступа в интернет на базе технологии WiMAX. Сообщение об этом появилось на сайте оператора связи. Пользователи потеряли возможность подключиться

Шотландка Милина Каннинг (Milina Cunning) потеряла зрение, но получила способность ориентироваться в пространстве другим способом. Если бросить в нее мячик для пинг-понга, она отклонится до того как

Компания Microsoft сегодня анонсировала «упрощенную» версию операционной системы Windows 10 S и новый живучий и производительный ноутбук Surface Laptop. Windows 10 S Операционная система Windows 10

В 2017 году выходит бесплатный мультиплеерный шутер Quake Champions. Он аккумулирует в себе все лучшее из прошлых игр серии, добавляя некоторые современные фишки. Это все такой же стремительный

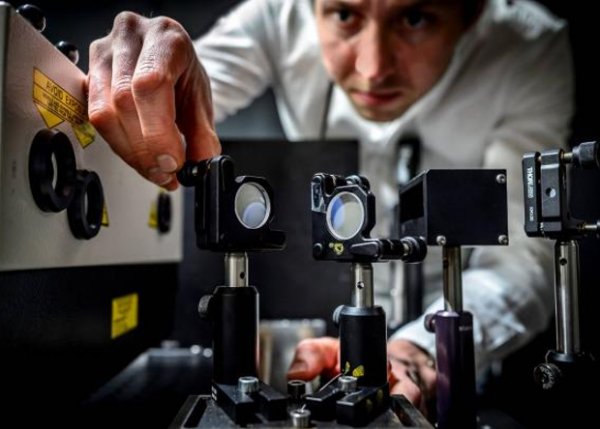

Шведские ученые создали камеру, которая способна делать снимки со скоростью, эквивалентной пяти триллионам изображений в секунду. Это позволит запечатлеть события длительностью около 0,2 триллионных

Известный стартап с белорусскими корнями Kino-mo, в свое время одержавший победу в конкурсе, организованном Ричардом Брэнсоном, начинает продажи своих устройств. Одними из первых новинку, привлекшую

Весна в этом году выдалась холодная: еще 1 мая в некоторых районах Беларуси выпадал снег. Вечером 2 мая над Минском показалось солнце и вызвало настоящий ажиотаж в соцсетях. Многие отметили, что

Компания Google представила обновленный дизайн видеохостинга YouTube. Среди нововведений обнаружился «Ночной режим» — версия сайта с черным фоном. Включить новый дизайн может любой желающий. Для

Год назад минчанка заметила, что кто-то посторонний заходит на ее страницу «ВКонтакте» и просматривает сообщения. Оказалось, что доступ к ноутбуку девушки был не только у нее. Об этом сообщает

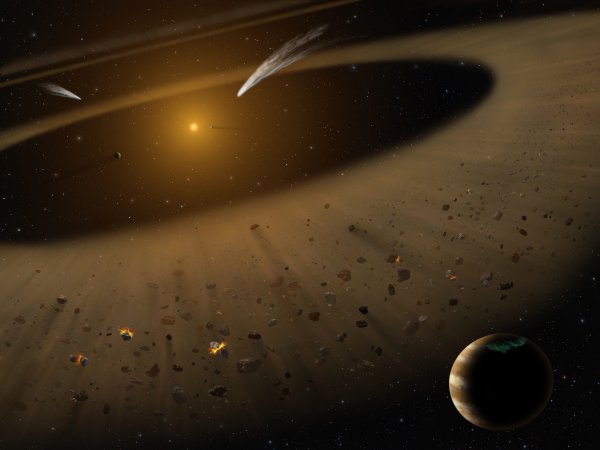

Исследование летающей обсерватории SOFIA подтвердило, что ближайшая планетарная система по строению напоминает Солнечную. Сообщение об этом появилось на сайте NASA. Речь идет о звезде эпсилон

Компания OnePlus пропустит цифру 4 в названии своего флагманского смартфона 2017 года и сразу выпустит на рынок OnePlus 5, сообщает PhoneArena . Ресурс также раскрыл практически все ...

Четыре года назад американский военный фотограф Хильда Клейтон погибла во время учений в Афганистане. В начале мая официальное издание вооруженных сил Stars and Stripes рассказало ее историю и

Она может вскарабкаться на почти отвесную стену, ей не страшно бездорожье, на котором сядет КамАЗ, она преодолеет лужу, где утонет танк. эксклюзивно протестировал новейшую белорусскую

Со 2 мая в Национальном аэропорту Минск можно пользоваться бесплатным Wi-Fi три часа в сутки. Раньше большинство пассажиров могло провести в интернете только 15 минут без оплаты. Новая сеть

В Гродно в суде Ленинского района рассмотрено уголовное дело в отношении 17-летнего жителя Столина, который обвинялся в том, что за несколько месяцев украл через социальную сеть «Вконтакте» около

Около ста древних артефактов — изделий из золота, серебра и керамики — найдены в Перу. Они относятся к эпохе, которая предшествовала цивилизации инков. По мнению археологов, сокровища находились в

На краудфандинговой площадке Indiegogo начался сбор средств на производство устройства под названием Banana Phone. Об этом рассказывает Mashable. Внешне ...

Неизвестный «шутник» взломал страницу 12-летней девочки из Ошмян «ВКонтакте» и разместил там порнографические фотографии. Об этом сообщил официальный представитель УВД Гродненского облисполкома ...

Представители популярной интернет-площадки 9GAG высекли на 24-тонной каменной плите мемы и закопали ее посреди пустыни в Испании. Об этом сообщает The Next Web. Что именно высечь на плите, решали

Партнер проекта Что нужно знать при выборе посудомоечной ...

В Великобритании реактивный истребитель De Havilland DH.100 Vampire нанес серьезный ущерб покрытию взлетной полосы аэропорта Вулвергемптон, пишет Popular Mechanics. Внимание! ...

В феврале компания HMD Global представила обновленную версию телефона Nokia 3310. Новинка еще не поступила в продажу, но в Азии уже продаются ее поддельные копии. В ...

У австралийского программиста Элфи Джона сломался смартфон — сенсорный экран перестал распознавать прикосновения. Мужчина нашел нестандартный выход из сложившейся ситуации. С ...

Компания Google сообщила о мошенниках, рассылающих пользователям электронной почты Gmail вредоносную фишинговую ссылку для получения доступа к их конфиденциальной информации. Ссылка замаскирована

Экс-губернатор штата Калифорния и звезда фильмов о терминаторе Арнольд Шварценеггер, катаясь на велосипеде в Париже, попал на фотографии прогуливавшихся у Эйфелевой башни туристов из Таиланда...

В районе острова Большой Тютерс в Финском заливе были обнаружены две подводные лодки класса «Щука». ТАСС сообщает, что они погибли в боях на Балтике во время Второй мировой войны. Одна ...

ВВС США приступили к выработке требований к будущему истребителю, который может появиться в 2040-х годах. Об этом пишет Lenta.ru со ссылкой на Defense News. Проектные работы по самолету,

Партнер проекта Как телезрителя ни развлекай цветным и объемным изображением, каких только огромных и изогнутых экранов ему ни предлагай, все равно в какой-то момент станет скучно. И чтобы не дать

Исследователи из Нью-Джерси обнаружили в моче иммигранта из Индии первый штамм Escherichia coli, который обладает устойчивостью к широкому спектру антибиотиков группы карбапенемов, а также к

Жители Тюмени обнаружили на набережной поддельную подсветку: там, где должны были стоять осветительные приборы, были скотчем наклеены листочки бумаги с напечатанными на них светодиодными лампами,

Полиция США арестовала автора блога RossCreations и предъявила ему обвинение в краже из-за «пранка», который тот недавно разместил на своем YouTube-канале. Автор ...

Белорусский разработчик мобильных приложений Аpalon, поглощенный два года назад американской интернет-корпорацией InterActiveCorp (IAC), принес по итогам второго квартала 2016 года доход в размере

Три мощных урагана попали в поле зрения камер, установленных на международной космической станции. Впечатляющие кадры появились в Twitter-аккаунте МКС. На видео можно рассмотреть ураганы «Мэделайн»

Android Central со ссылкой на источники, знакомые с ситуацией, сообщает, что Google отказалась от выпуска смартфонов под брендом Nexus с «чистым» Android. Следующие два смартфона, которые должны

Космический аппарат «Кассини» погрузился в зазор между кольцами Сатурна, а ученые NASA составили видео из снимков, сделанных во время сближения. Запись опубликовали на сайте Лаборатории реактивного

В городе Холсвилл в США от одного удара молнии погибло сразу 19 коров. Об этом сообщил местный телеканал KLTV. Коровы собрались под большим деревом, чтобы укрыться от шторма, когда молния ударила в

Министр обороны Литвы Юозас Олекас в интервью украинскому телеканалу 112 объяснил причины покупки бронетехники в Германии, а не в Украине тем, что украинские бронетранспортеры «не соответствуют

Американские энтузиасты решили проверить, какой вид газировки более вреден для зубов. Для этого они оставили два зуба в бутылках с Coca-Cola и Mountain Dew на 19 дней. Ролик появился на