Interner Explorer

-ms-interpolation-mode

-ms-radial-gradient

background-position-x

background-position-y

---------------

filter

hasLayout

scrollbar-3dlight-color

scrollbar-arrow-color

scrollbar-base-color

scrollbar-darkshadow-color

scrollbar-face-color

scrollbar-highlight-color

scrollbar-shadow-color

scrollbar-track-color

zoom

---------------

Firefox

-moz-border-bottom-colors

-moz-border-left-colors

-moz-border-right-colors

-moz-border-top-colors

-moz-linear-gradient

-moz-orient

-moz-radial-gradient

-moz-user-select

:-moz-placeholder

::-moz-selection

image-rendering

---------------

Opera

|

-o-linear-gradient

-o-object-fit

-o-radial-gradient

---------------

Safari и Chrome

-webkit-linear-gradient

-webkit-radial-gradient

-webkit-user-select

---------------

@-правила

@charset

@font-face

@import

@media

@page

---------------

Селекторы и их комбинации

A

#id

.class

.class1.class2

*

A B

A > B

A + B

A ~ B

[attr]

[attr='value']

[attr^='value']

[attr$='value']

[attr*='value']

[attr~='value']

[attr|='value']

---------------

Псевдоклассы

:active

:checked

:default

:disabled

:empty

:enabled

:first-child

:first-letter

:first-line

:first-of-type

:focus

:hover

:indeterminate

:invalid

:lang

:last-child

:last-of-type

:link

:not

:nth-child

:nth-last-child

:nth-last-of-type

:nth-of-type

:only-child

:only-of-type

:optional

:read-only

:read-write

:required

:root

:target

:valid

:visited

---------------

Псевдоэлементы

::after (:after)

::before (:before)

::first-letter

::first-line

::selection

---------------

Функции

attr()

calc()

---------------

Значения свойств

Строки

Числа

Проценты

Размер

Адрес

Цвет

Угол

Медиа-запросы

inherit

initial

Компания Anthropic сообщила, что ее новейшая языковая модель Claude Opus 4.6 обнаружила свыше 500 ранее неизвестных серьезных уязвимостей в опенсорсных проектах, включая Ghostscript, OpenSC и CGIF.

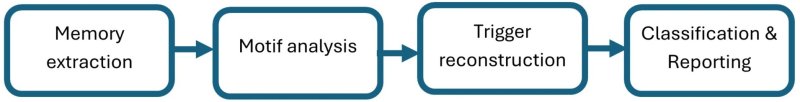

Разработчики Microsoft представили сканер, способный обнаруживать бэкдоры в open-weight языковых моделях. Инструмент ориентируется на три признака, которые выдают присутствие в модели скрытых

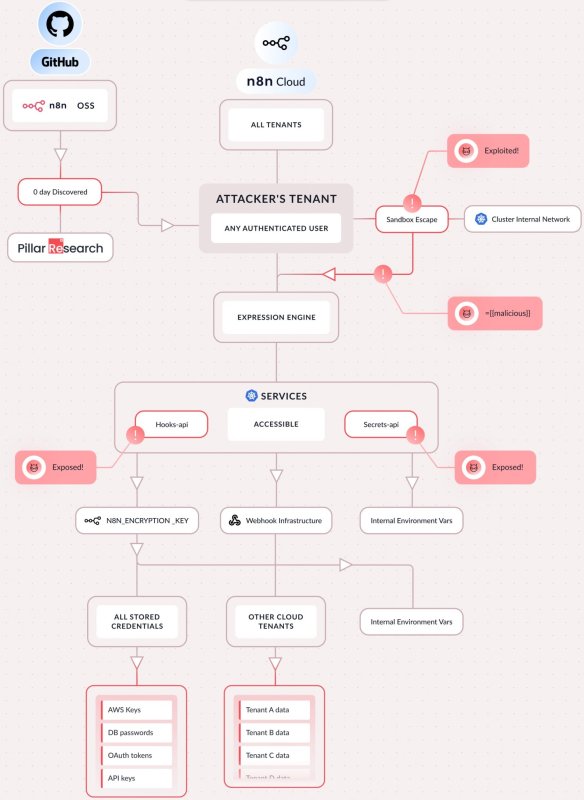

В платформе для автоматизации рабочих процессов n8n обнаружили критическую уязвимость, позволявшую выполнять произвольные команды на стороне сервера. Проблема, получившая идентификатор

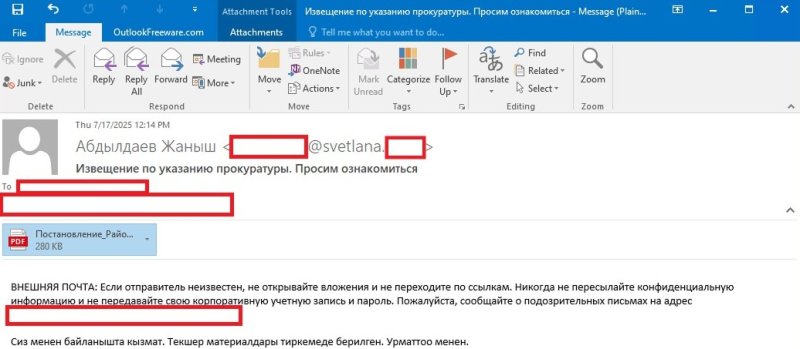

Эксперты «Лаборатории Касперского» опубликовали исследование новой кампании хак-группы Stan Ghouls (она же Bloody Wolf), которая с конца 2025 года атакует организации в СНГ (в первую очередь в

Индийская компания MicroWorld Technologies, разработчик антивируса eScan, подтвердила взлом одного из своих региональных серверов обновлений. 20 января 2026 года злоумышленники распространили через

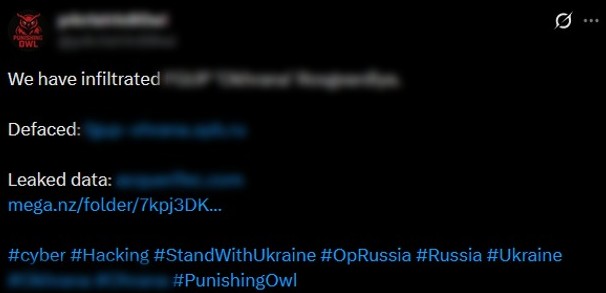

Аналитики Positive Technologies сообщают, что 12 декабря 2025 года в соцсетях появилась ранее неизвестная группировка Punishing Owl. Группировка зарегистрировала аккаунты в соцсетях и на хак-форумах

Компания Match Group, владеющая популярными дейтинговыми сервисами Tinder, Match, Meetic, OkCupid и Hinge, пострадала от кибератаки. Хак-группа ShinyHunters выложила в сеть 1,7 ГБ данных, украденных

Финская компания TheStorage запустила свою первую промышленную систему накопления тепла на основе песка. Эта технология позволяет накапливать электроэнергию из возобновляемых источников в виде

Финский разработчик-одиночка Антти Лайнонен (Antti Leinonen), скрывающийся под вывеской студии Road to Vostok, объявил дату выхода в раннем доступе своего хардкорного шутера с элементами выживания

Samsung готовится представить новую серию смартфонов, включающую модели Galaxy S26, Galaxy S26+ и Galaxy S26 Ultra на мероприятии 25 февраля, однако некоторые технические характеристики и

Профильные обозреватели опубликовали результаты тестов процессора AMD Ryzen 7 9850X3D. Продажи чипа стартуют 29 января. Его стоимость составляет $499, что на $30 дороже модели Ryzen 7 9800X3D.

Издатель Sony Interactive Entertainment в последнюю среду января официально представил подборку игр на февраль для подписчиков базового тарифа сервиса PlayStation Plus. Новое предложение оказалось

Google представила масштабное обновление Chrome, сосредоточенное вокруг более глубокой интеграции в самый популярный браузер функций на базе ИИ. Фактически компания таким образом отвечает на волну

Устройства Apple на базе iOS — одни из самых популярных и надежных в плане безопасности мобильных гаджетов. Использование прокси для iPhone и iPad — отличный способ повысить уровень приватности при

Глава комитета Госдумы по информационной политике, информационным технологиям и связи Сергей Боярский дал интервью «Комсомольской правде», в котором рассказал, почему власти деградируют звонки в

СМИ стало известно, что в прошлом году компания Microsoft передала правоохранителям ключи шифрования для разблокировки ноутбуков пользователей Windows, обвиняемых в мошенничестве. Это первый публично

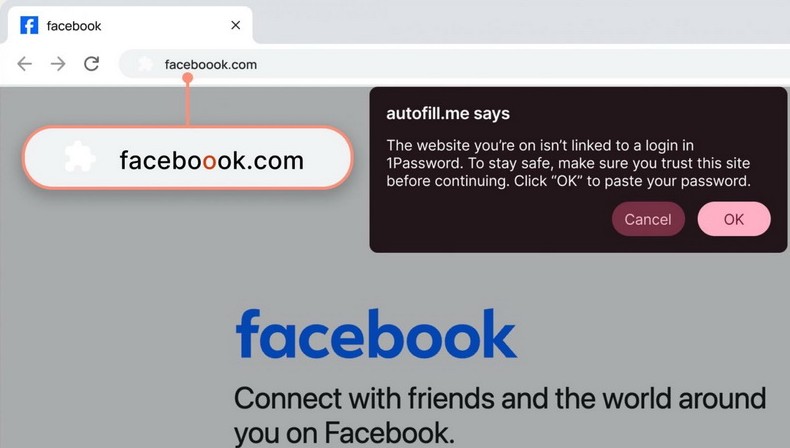

Менеджер паролей 1Password получил встроенную защиту от фишинговых URL. Теперь сервис предупреждает пользователей о подозрительных страницах, предотвращая возможную утечку учетных данных. Как и

На фоне роста геополитической напряжённости с США страны Европы начали вынашивать планы в отношении того, что ранее казалось немыслимым — они хотят порвать с американскими технологиями в пользу

Энтузиаст Цзячэн Лю (Jiacheng Liu) произвёл необычную модификацию видеокарты, установив основные компоненты профессиональной Nvidia Titan RTX на потребительскую GeForce RTX 2080 Ti — она получила

Утром 24 января россияне начали массово жаловаться на проблемы в работе сервисов, которые позволяли им обходить блокировки мобильного интернета. Как объяснил ресурс «Код Дурова», целый ряд

Создайте свою цифровую копию и погрузитесь в мир виртуальных развлечений. Как нейросети меняют наше представление о социальном отдыхе.

Компания Google подтвердила наличие проблемы в Android, из-за которой у пользователей с включенными функциями специальных возможностей могут не работать кнопки регулировки громкости. Проблема

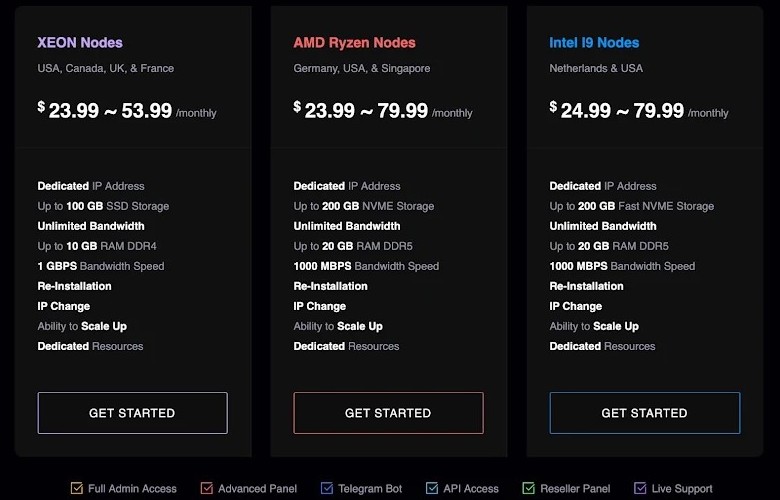

Компания Microsoft сообщила о ликвидации RedVDS — крупной платформы по продаже виртуальных серверов, ущерб от работы которой превышает 40 млн долларов только в США. Компания подала иски в

Роскомнадзор частично блокирует Telegram — регулятор замедлил загрузку видео в мессенджере. Об этом «Москве 24» сообщил неназванный источник на телекоммуникационном рынке. Заместитель председателя

В рамках первого «вторника обновлений» в 2026 году компания Microsoft исправила 114 уязвимостей в Windows и Office. Среди них — три проблемы нулевого дня, одна из которых уже используется хакерами в

Правоохранители объявили об аресте 33-летнего гражданина Нидерландов, которого подозревают в управлении платформой AVCheck — онлайн-сервисом для тестирования малвари, который был закрыт в мае

Европейское космическое агентство (ЕКА) подтвердило очередную масштабную утечку данных и сообщило СМИ, что в связи и этим инцидентом уже начато уголовное расследование. Злоумышленники утверждают,

29 декабря 2025 года Таганский районный суд города Москвы прекратил производство по административному иску, в котором группа пользователей, во главе с калужским активистом Константином Ларионовым,

Эксперты TRM Labs обнаружили, что украденные во время взлома LastPass в 2022 году зашифрованные резервные копии хранилищ до сих пор позволяют злоумышленникам взламывать слабые мастер-пароли и

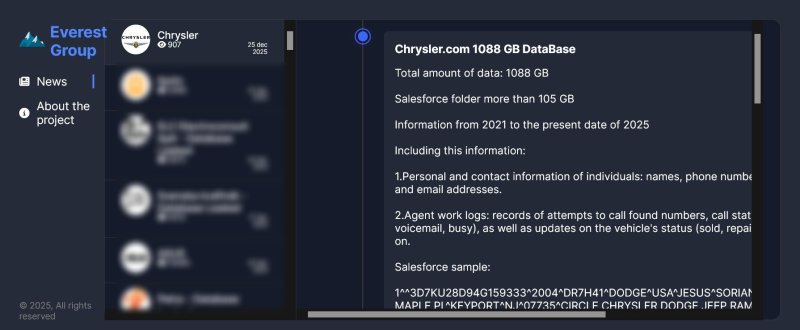

Хакерская группировка Everest опубликовала на своем сайте в даркнете заявление о взломе систем американского автопроизводителя Chrysler. Согласно заявлению злоумышленников, они украли у компании

Сотрудники Larian Studios (Baldur’s Gate 3) провели на форуме Reddit обещанную сессию вопросов и ответов, в рамках которой поделились новыми подробностями амбициозной пошаговой ролевой игры Divinity

Как и было обещано, 9 января 2026 года на виртуальных полках магазина цифровой дистрибуции Steam состоялся дебют психологического хоррор-детектива Pathologic 3 от российской студии Ice-Pick Lodge.

Исследователи из Университета Висконсина в Платтвилле (США) разработали метод превращения испорченного молока в композитный материал для 3D-печати, который может стать полноценной альтернативой

Осенью прошлого года Meta[ur_=#mark-extr]✴[/ur_] Platforms [ur_=#mark-extr]✴[/ur_] Основная задача Meta[ur_=#mark-extr]✴[/ur_] сейчас заключается в удовлетворении спроса на AR-очки в США, поэтому

Компания Lenovo представила версию портативной приставки Legion Go 2 под управлением операционной системы SteamOS. Напомним, что Windows-версия консоли появилась в продаже осенью прошлого года. ...

Цены на оперативную память DDR5 резко выросли за последние месяцы, в результате чего цены на некоторые комплекты ОЗУ превысили отметку в 1000 долларов. Крупный западный ретейлер Newegg весьма

ИИ-чат-бот Grok, созданный xAI, стартапом Илона Маска (Elon Musk), столкнулся с растущей критикой со стороны регулирующих органов по всему миру после создания им в социальной сети X в ответ на

Компания Asus расширила семейство игровых мониторов ROG Swift двумя флагманскими моделями на базе передовых OLED-панелей. ROG Swift PG34WCDN и PG27UCWM ориентированы на требовательных геймеров и

Ровно двадцать лет назад, на международной выставке потребительской электроники CES в Лас-Вегасе, публике был представлен Blu-ray. Новый оптический формат, сменивший DVD, получил мощную поддержку

В индийском городе Хайдарабад задержан бывший сотрудник службы поддержки криптобиржи Coinbase, который помогал злоумышленникам получить доступ к базе данных компании. Об этом сообщил CEO Coinbase

|