Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Хак-группа Black Basta разработала свой инструмент для автоматизации брутфорса - «Новости»

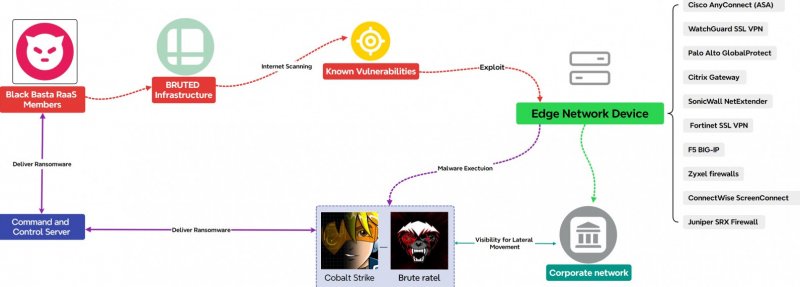

Исследователи заметили, что вымогательская группировка Black Basta разработала собственную платформу для автоматизации брутфорса, получившую название BRUTED. Она применяется для взлома пограничных сетевых устройств, таких как брандмауэры и VPN.

Как сообщают специалисты EclecticIQ, обнаружить BRUTED удалось в ходе анализа логов чатов группировки, которые недавно утекли в сеть. Этот фреймворк позволил хакерам упростить первоначальный доступ к сетям и масштабировать вымогательские атаки на уязвимые эндпоинты. По информации специалистов, Black Basta использует платформу BRUTED с 2023 года для проведения крупномасштабных атак типа credential-stuffing и брутфорса.

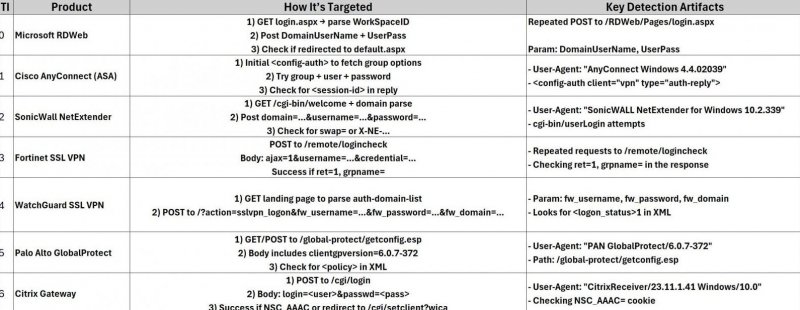

Анализ исходного кода показал, что фреймворк специально создан для перебора учетных данных в следующих продуктах: SonicWall NetExtender, Palo Alto GlobalProtect, Cisco AnyConnect, Fortinet SSL VPN, Citrix NetScaler (Citrix Gateway), Microsoft RDWeb (Remote Desktop Web Access) и WatchGuard SSL VPN.

Фреймворк обнаруживает публично доступные пограничные сетевые устройства, соответствующие списку целей, путем перебора поддоменов, преобразования IP-адресов и добавления префиксов типа .vpn и remote. Информация о совпадениях передается на управляющий сервер.

После выявления потенциальных целей BRUTED извлекает возможные пароли с удаленного сервера и комбинирует их с локально сгенерированными предположениями для выполнения множества запросов на аутентификацию через несколько процессов CPU. При этом инструмент использует особые заголовки запросов и пользовательские агенты для каждого целевого устройства.

Согласно отчету EclecticIQ, BRUTED может извлекать Common Name (CN) и Subject Alternative Names (SAN) из SSL-сертификатов целевых устройств, что помогает генерировать дополнительные варианты возможных паролей, основанные на домене и соглашениях об именах.

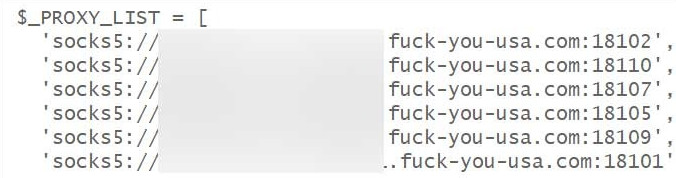

Чтобы избежать обнаружения, фреймворк использует ряд SOCKS5-прокси с доменным именем <...>fuck-you-usa[.]com, которое маскирует инфраструктуру злоумышленников. Исследователи отмечают, что основная инфраструктура включает в себя несколько находящихся в России серверов и зарегистрирована как Proton66 (AS 198953).

Эксперты заключают, что такие инструменты, как BRUTED, упрощают работу вымогательского ПО, позволяя хакерам прилагать минимум усилий для проникновения сразу в несколько сетей, что в итоге увеличивает возможности злоумышленников для монетизации.

Ключевой стратегией защиты от таких угроз исследователи называют использование надежных и уникальных паролей для всех пограничных устройств и VPN-аккаунтов, а также многофакторную аутентификацию (МФА) для блокировки доступа даже в случае компрометации учетных данных.

- © Cisco Nightmare. Большой гайд по пентесту сетей Cisco - «Новости»

- © Фотофакт. Пало-Альто - центр Кремниевой долины, где Цукерберг нашел инвесторов для Facebook - «Интернет и связь»

- © Фотофакт: Cisco в Кремниевой долине. Компания, начинавшая с 450 метров кабеля - «Интернет и связь»

- © Настройка VPN сервера на Windows 7 - «ОС»

- © Чит своими руками. Смотрим сквозь стены и делаем автоприцеливание для 3D-шутера - «Новости»

- © Palo Alto Networks: жертвами скрытых майнеров стали более 30 000 000 пользователей - «Новости»

- © Разработчики AdGuard инициировали сброс всех паролей из-за credential stuffing атаки - «Новости»

- © HTB Extension. Пентестим плагин для Gitea и сбегаем из Docker - «Новости»

- © VPN для друзей. Разворачиваем свой VPN-сервер с оплатой через Telegram - «Новости»

- © HTB PikaTwoo. Проходим одну из самых сложных машин c Hack The Box - «Новости»

|

|

|