Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Positive Technologies: Россия вошла в тройку наиболее атакуемых хакерами стран - «Новости»

По данным специалистов Positive Technologies, в 2025 году Россия вошла в топ-3 наиболее атакуемых стран — наряду с США и Китаем. На ее территории зафиксировали активность 57 хакерских групп, нацеленных на страны СНГ.

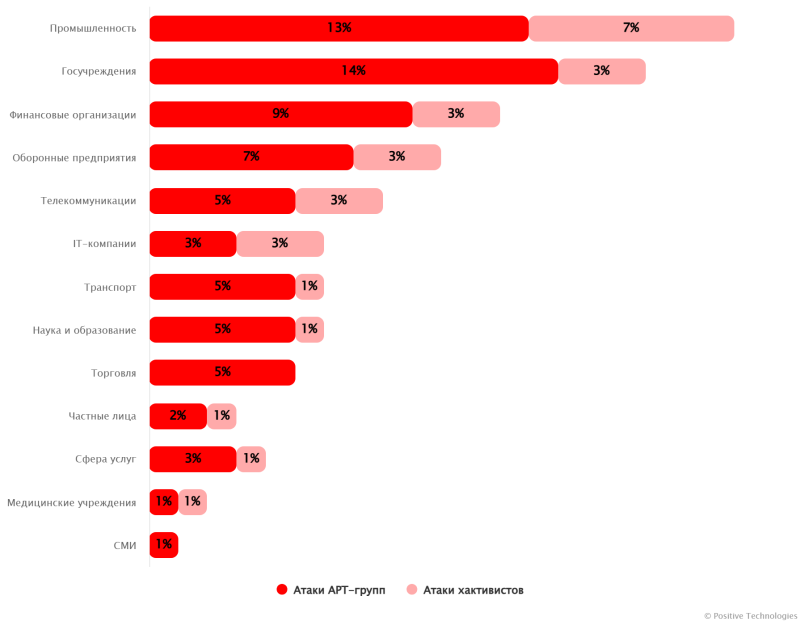

В целом по региону аналитики отслеживали 123 группировки. Половина всех атак пришлась на промышленные предприятия, госструктуры и финансовый сектор — именно эти три направления стали главными мишенями хакеров.

По распределению атак внутри СНГ Россия уверенно лидирует с долей 46%, следом идут Беларусь (11%) и Казахстан (8%). Исследователи объясняют эту диспропорцию геополитическим контекстом, масштабом экономики, а также численностью населения.

Основную активность в регионе проявляли APT-группировки, тогда как хактивисты обеспечили лишь 19% атак. По мнению аналитиков, это закономерно: политически мотивированные злоумышленники нередко действуют под контролем прогосударственных структур или вытесняются ими на второй план.

Среди наиболее активных хак-групп перечислены Rare Werewolf, Lifting Zmiy, PhantomCore, Cyber Partisans, Silent Crow и TA558. Последствия их атак варьировались от крупных утечек данных до физического вывода из строя инфраструктурных объектов.

Главными векторами проникновения в сети организаций остаются фишинг и эксплуатация уязвимостей в публично доступных приложениях. При этом злоумышленники активно внедряли ИИ: с его помощью они генерировали убедительный фишинг, писали вредоносный код и создавали дипфейки. К примеру, Rare Werewolf применяла собственные ИИ-модули в атаках на предприятия авиационной и радиопромышленности, а группа Goffee использовала нейросети против российских оборонных компаний.

Для обхода средств защиты злоумышленники маскировали свою малварь под легитимные файлы и популярные расширения, обфусцировали код, прописывали автозагрузку через реестр или планировщик задач. Некоторые вредоносы дополнительно проверяли среду выполнения, чтобы снизить риск срабатывания в песочнице.

«Квалификация атакующих повышается, а значит, и подходы к защите нуждаются в системном пересмотре. Для минимизации рисков целевых атак необходимо проактивно анализировать угрозы, проводить реалистичные тестирования и обучение команд», — пишет Артем Белей, старший аналитик группы международной аналитики Positive Technologies.

Эксперты ожидают, что в 2026 году высокая активность APT-группировок и хактивистов в регионе сохранится даже при возможной заморозке текущих конфликтов. Также аналитики ожидают смещения фокуса на промышленный шпионаж и сбор разведывательной информации. Параллельно злоумышленники будут активно эксплуатировать уже скомпрометированные учетные данные, а масштабные мероприятия, запланированные в странах СНГ на следующий год, могут заметно расширить поверхность атаки.

- © Вышли обзоры GeForce RTX 5070 Ti — аналог GeForce RTX 4080 Super с более мощным ИИ-генератором кадров - «Новости сети»

- © Positive Technologies изучила APT-группировки в Юго-Восточной Азии - «Новости»

- © Стикеры с ASP.NET MVC и jQuery - «Верстка»

- © Positive Hack Days 12. Как хакеры наводнили парк Горького - «Новости»

- © «Достойная производительность, не лучшая стоимость»: вышли обзоры Intel Arc B570 - «Новости сети»

- © Учёные измерили предел разрешения глаза и объяснили, есть ли смысл в 8K-телевизорах - «Новости сети»

- © Новые миссии, аномалии и оптимизация: GSC рассказала, как будет улучшать S.T.A.L.K.E.R. 2: Heart of Chornobyl за оставшиеся месяцы 2025 года - «Новости сети»

- © Positive Technologies: три из четырех атак на страны СНГ нацелены на Россию - «Новости»

- © Вёрстка сайта. Ещё один подход. - «Верстка»

- © WTF is APT? Продвинутые атаки, хитрости и методы защиты - «Новости»

|

|

|