Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

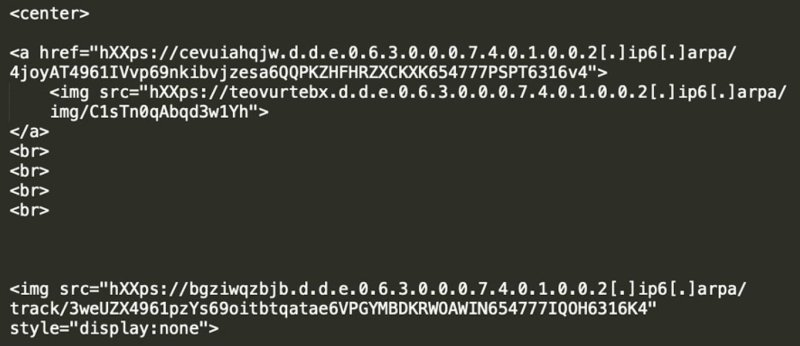

Аналитики компании Infoblox обнаружили фишинговую кампанию, в ходе которой атакующие злоупотребляют доменом верхнего уровня .arpa и обратным просмотром DNS (reverse DNS lookup) для IPv6, обходя репутационные проверки и почтовые шлюзы.

Домен .arpa — специальный домен верхнего уровня, зарезервированный для инфраструктуры интернета. Через него работает reverse DNS lookup — механизм, предназначенный для определения имени хоста по его IP-адресу с помощью PTR-записей. Для IPv4 используется зона in-addr.arpa, для IPv6 — ip6.arpa.

В обычных обстоятельствах в этих зонах хранятся только PTR-записи, и никакой веб-контент через них не раздается. Однако исследователи выяснили, что злоумышленники нашли способ злоупотребить этим механизмом. Атакующие получают блок IPv6-адресов и вместе с ним — контроль над соответствующей зоной обратного просмотра в ip6.arpa. Вместо ожидаемых PTR-записей они создают A-записи, которые резолвятся в IP-адреса фишинговой инфраструктуры.

Для затруднения обнаружения этой активности хакеры генерируют случайные поддомены, формируя уникальные FQDN, которые сложно заблокировать или отследить. Эксперты пишут, что подобные записи создавались через Cloudflare и Hurricane Electric, хотя и другие DNS-провайдеры допускают такую конфигурацию.

«Оба сервиса обладают хорошей репутацией, и атакующие этим пользуются», — пояснили в Infoblox.

По сути, атакующие эксплуатируют недосмотр на стороне DNS-провайдеров. Когда владелец IPv6-блока получает делегирование зоны в ip6.arpa, провайдеры не ограничивают типы записей, которые тот может создавать. Хотя в этой зоне предполагаются только PTR-записи, ничто не мешает добавить туда A-записи, указывающие на произвольные IP-адреса.

В фишинговых письмах, которые хакеры рассылают жертвам, пользователям обещают призы, вознаграждения за прохождение опросов. Также послания могут содержать фальшивые уведомления о проблемах с аккаунтом.

Вредоносная ссылка встроена в изображение и использует hostname из зоны ip6.arpa в качестве URL (к примеру, d.d.e.0.6.3.0.0.0.7.4.0.1.0.0.2.ip6.arpa), так что пользователь не видит подозрительного hostname в привычном понимании. После клика жертву направляют в TDS (Traffic Distribution System), который фильтрует цели по типу устройств, IP-адресам, рефереру и другим параметрам. Прошедших проверку жертв перенаправляют на фишинговый сайт, остальных — на легитимный ресурс.

Отмечается, что такие фишинговые ссылки «живут» всего несколько дней, после чего перестают работать, и это дополнительно затрудняет анализ вредоносной кампании.

Ключевое преимущество схемы: домен .arpa зарезервирован для инфраструктуры, поэтому для него не существует привычных данных WHOIS, информации о возрасте домена или контактных данных регистранта. Защитным инструментам и email-шлюзам просто не с чем сравнивать, и вредоносные домены успешно обходят фильтры.

Помимо .arpa, атакующие применяют и другие техники: перехватывают «висящие» CNAME-записи (dangling CNAMEs) и используют domain shadowing, размещая фишинговый контент на поддоменах легитимных организаций.

По данным исследователей, злоумышленники задействовали перехваченные CNAME более чем ста государственных агентств, университетов, телекоммуникационных компаний, медиаорганизаций и ритейлеров. Эта активность фиксируется как минимум с сентября 2025 года, и некоторые домены эксплуатировались в более чем ста фишинговых рассылках в сутки.

- © IPv6: развеивание мифов о новом интернет-протоколе - «Интернет и связь»

- © Тенденции и тренды веб-дизайна сайтов 2017 - «Веб-дизайн»

- © HTB CrossfitTwo. Применяем на практике UNION SQL Injection, DNS rebinding и NPM Planting - «Новости»

- © Семейная безопасность (родительский контроль) Windows 10 - «Windows»

- © Эксперты Qrator Labs изучили устойчивость национальных сегментов интернета разных стран - «Новости»

- © Примеры хлебных крошек для сайта - «Веб-дизайн»

- © Обои для Windows 10 стандартные: где хранятся и как скачать - «Windows»

- © IPv4 прокси — надежный инструмент для анонимной работы в сети

- © Зимние дизайны сайтов для вдохновения - «Веб-дизайн»

- © Примеры WooCommerce дизайнов для интернет-магазина - «Веб-дизайн»

|

|

|