Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

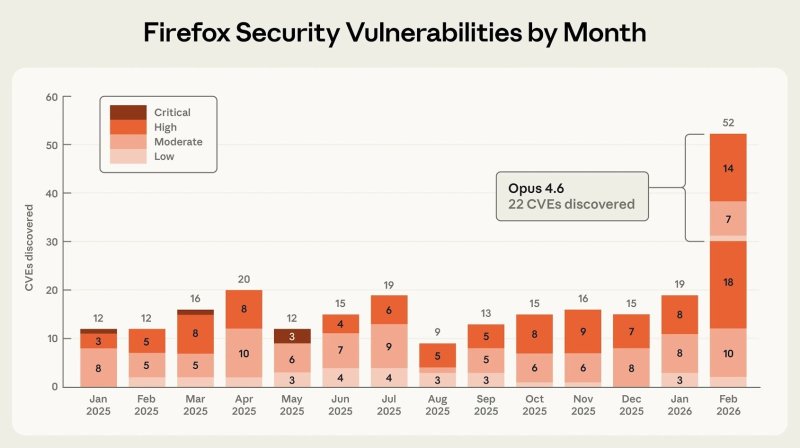

Представители компании Anthropic сообщили, что ИИ-модель Claude Opus 4.6 обнаружила 22 уязвимости в браузере Firefox в рамках совместного проекта с Mozilla. 14 проблем получили статус высокой серьезности, семь — средней, и одна уязвимость была оценена как малоопасная. Все баги уже исправлены в Firefox 148, вышедшем в конце прошлого месяца.

По словам специалистов, количество найденных серьезных багов составляет «почти пятую часть» от всех высокоприоритетных уязвимостей, исправленных в Firefox за 2025 год. При этом на поиск проблем ушло всего две недели.

Первый результат модель показала уже через 20 минут работы: Claude Opus 4.6 обнаружил use-after-free баг в jаvascript-движке браузера. После этого находку подтвердил человек в виртуализированной среде. Всего за время работы модель просканировала около 6000 файлов на C++ и создала 112 уникальных отчетов.

Помимо поиска багов, в Anthropic решили проверить, сможет ли Claude создать работающие эксплоиты для найденных уязвимостей. Модели предоставили полный список обнаруженных проблем и предприняли несколько сотен попыток. Суммарно на эти эксперименты ушло около 4000 долларов США, потраченных на API-кредиты, но превратить баг в рабочий эксплоит удалось лишь в двух случаях.

Один из эксплоитов был написан для уязвимости CVE-2026-2796 (9,8 балла по шкале CVSS) — ошибки JIT-компиляции в компоненте jаvascript WebAssembly. Впрочем, в Anthropic подчеркивают, что эксплоит работал только в тестовом окружении, из которого намеренно убрали некоторые защитные механизмы, включая песочницу.

«Пока Claude не пишет "полноценных" эксплоитов, объединяющих несколько уязвимостей для побега из браузерной песочницы, — пояснили исследователи. — Именно такие цепочки представляли бы реальную угрозу».

Однако в компании признают, что разрыв между способностью модели находить уязвимости и эксплуатировать их вряд ли сохранится надолго.

Представители Mozilla опубликовали собственный отчет, в котором подтвердили выводы Anthropic и добавили, что ИИ-анализ дополнительно выявил 90 других багов, большинство из которых уже исправлены. Среди находок — баги assertion failure и отдельные классы логических ошибок, которые фаззеры часто пропускают.

- © HTB Unobtainium. Учимся работать с Kubernetes в рамках пентеста - «Новости»

- © Вышли обзоры GeForce RTX 5070 Ti — аналог GeForce RTX 4080 Super с более мощным ИИ-генератором кадров - «Новости сети»

- © Меньше галлюцинаций и миллионный контекст: Anthropic представила Sonnet 4.6 и она уже доступна бесплатно в Claude - «Новости сети»

- © Дырявый лист. Как работают уязвимости в библиотеке SheetJS - «Новости»

- © HTB Gofer. Эксплуатируем Path Hijacking в связке с Use After Free - «Новости»

- © Жидкий хром. Как работает баг use after free в движке Blink - «Новости»

- © Можно брать. Полный обзор Samsung Galaxy M31s за 779 рублей с батареей на 6000 мАч! - «Интернет и связь»

- © Варианты установки Google поиском по умолчанию в Mozilla Firefox - «Браузеры»

- © Как удалить поиск Mail ru из Firefox Mozilla - «Браузеры»

- © Используй, свободно! Как работает уязвимость use-after-free в почтовике Exim - «Новости»

|

|

|