Более 500 000 000 IoT-устройств уязвимы перед атаками DNS rebinding - «Новости»

24-07-2018, 19:00. Автор: Тамара

Специалисты компании Armis стали известны всему миру в 2017 году после обнаружения уязвимости BlueBorne, представлявшей угрозу для 5,3 млрд устройств, работающих с различными имплементациями Bluetooth.

Теперь аналитики Armis обратились к другой проблеме и подсчитали, что около полумиллиарда «умных» устройств по-прежнему уязвимы перед старой проблемой перепривязывания DNS (DNS rebinding). Эксперты полагают, что атакующие могут использовать этот нюанс для атак на корпоративные сети, куда IoT интегрирован весьма серьезно. Напомню, что на прошлой неделе стало известно, что злоумышленники, атаковавшие российский ПИР банк, использовали для проникновения в сеть финансового учреждения всего один уязвимый роутер.

Внимание специалистов к данной проблеме привлекли участившиеся в последнее время случаи обнаружения уязвимостей в различных продуктах, напрямую связанных с DNS rebinding. К примеру, только в 2018 году ошибки, связанные с перепривязыванием DNS, устранили разработчики Blizzard, uTorrent, Google Home и так далее.

Атаки типа DNS rebinding устроены весьма просто:

- Атакующий поднимает собственный DNS-сервер на вредоносном домене.

- Затем злоумышленник обманом вынуждает свою жертву обратиться по ссылке к этому вредоносному домену, используя фишинг, социальную инженерию, XSS и так далее.

- Браузер пользователя запрашивает у домена настройки DNS, и вредоносный DNS-сервер отвечает, после чего браузер кэширует адрес вида XX.XX.XX.XX.

- Но DNS-сервер атакующего настроен таким образом, чтобы его ответы содержали очень короткое время жизни (TTL) записей, предотвращая кэширование ответа. Как правило значение равно одной секунде. В результате браузер через секунду обращается к домену с еще одним DNS-запросом.

- DNS-сервер злоумышленников присылает в ответ вредоносный IP-адрес (к примеру, YY.YY.YY.YY), как правило, соответствующий домену в частной сети устройства.

- Атакующие продолжают использовать вредоносный DNS-сервер для разных IP, чтобы собрать как можно больше данных из частой сети, которые затем могут использовать для самых разных целей.

Видео, созданное специалистами Armis, подробно рассказывает о том, как работают атаки с перепривязкой DNS и какие риски они могут нести.

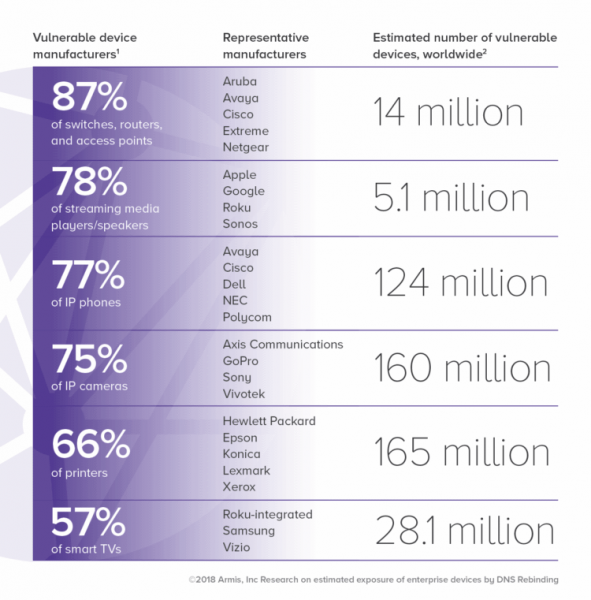

По данным аналитиков Armis, миллионы IoT-устройств являются идеальными целями для атак DNS rebinding. Эта проблема опасна почти для всех «умных» устройств: телевизоров, роутеров, камер видеонаблюдения, принтеров, IP-телефонов и так далее. Хуже того, в настоящее время «умные» гаджеты плотно интегрированы в корпоративные сети и могут выступать удобным плацдармом для злоумышленников. Примерное соотношение уязвимых устройств обозначено на инфографике ниже.

Исследователи отмечают, что создание и выпуск патчей для этого сонма гаджетов, скорее всего, является попросту невыполнимой задачей. Дело в том, что многие производители не спешат исправлять в своих продуктах даже более тривиальные баги (например, XSS и CSRF), так что у проблемы DNS rebinding шансов немного. В Armis полагают, что искать новые устройства на замену уязвимым и проводить многочисленные аудиты, это тоже не вариант. По мнению экспертов, проще и дешевле будет эффективно интегрировать IoT-устройства с уже использующимися продуктами для мониторинга кибербезопасности.

Перейти обратно к новости