Более 3700 3D-принтеров можно скомпрометировать из-за неправильной настройки OctoPrint - «Новости»

7-09-2018, 00:02. Автор: Адам

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

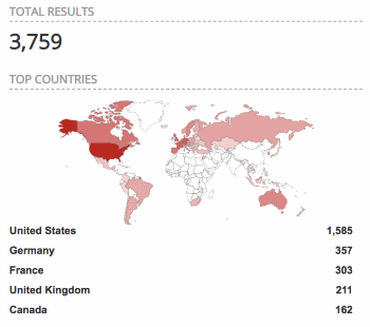

Специалисты SANS ISC обнаружили в интернете более 3700 3D-принтеров, доступ к которым можно получить без пароля. Проблема заключается не в самих устройствах, а в использовании опенсорсного инструмента OctoPrint. Этот свободный веб-интерфейс встраивают в свои продукты многие производители принтеров. OctoPrint позволяет владельцам принтеров получить удаленный доступ к девайсу и обладает множеством функций, от загрузки и скачивания файлов 3D-моделей (.gcode), до просмотра передачи с веб-камеры, если устройство это поддерживает.

Исследователи предупреждают, что обнаружить уязвимые 3D-принтеры сравнительно легко при помощи поисковиков, подобных Shodan. Доступ к интерфейсу OctoPrint в таких случаях осуществляется простым обращением к порту 5000 на определенном IP-адресе.

По данным специалистов, тысячи принтеров свободно доступны для любого желающего из-за неправильной настройки OctoPrint. В итоге атакующие могут похитить файлы 3D-моделей, и если те незашифрованы, воспользоваться ими или модифицировать, что зачастую может являться нарушением корпоративной тайны и закона.

Хуже того, через незащищенный OctoPrint можно устроить и самый настоящий саботаж. Так, злоумышленники имеют возможность внести незначительные изменения в 3D-модели конкурентов и подменить измененными версиями оригинальные файлы, из-за чего жертва, не заметившая подмены, может распечатать сотни и даже тысячи бракованных или неисправных деталей и продуктов.

Также исследователи отмечают, что многие принтеры не имеют автоматических защитных выключателей, которые защищают устройства от возможного перегрева. А значит, атакующие могут попытаться устроить настоящий пожар, загрузив вредоносный файл.

В свою очередь, доступ к веб-камере позволяет атакующим узнать дополнительные детали о производственном процессе жертв и даже какие-либо секреты производства.

«Устройства вроде принтеров (не важно, 2D или 3D) не должны быть частью публично доступного интернета. К сожалению, пользователи игнорируют подобные рекомендации, и нам приходится учить их, чтобы они не подвергали себя напрасным рискам ради удобства», — говорят разработчики OctoPrint, опубликовавшие на этой неделе специальный пост в блоге, в котором подробно рассказывают о том, как владельцы 3D-принтеров должны защищаться от неавторизованного доступа и настраивать свои системы.

Перейти обратно к новости