В Google Play опять нашли банковские трояны, из каталога удалено 29 приложений - «Новости»

27-10-2018, 00:00. Автор: Борислава

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

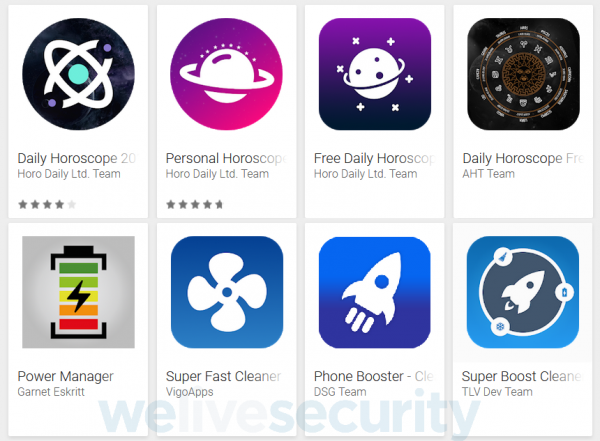

Специалист компании ESET Лукаш Стефанко (Lukas Stefanko) рассказал, что августа по октябрь 2018 года из официального каталога Google Play было удалено 29 приложений, содержавших банковские трояны. Разработчики малвари стремились охватить как можно более широкую аудиторию и маскировали свои «продукты» под самые разные приложения, от гороскопов до бустеров и системных чистильщиков. В общей сложности приложения были установлены более 30 000 раз.

В отличие от другой категории банкеров, которые сразу выдают себя за легитимные приложения финансовых учреждений и обманом вынуждают жертву поделиться данными, обнаруженные Стефанко трояны действуют более скрытно.

Эксперт рассказывает, что такие трояны динамически выбирают цель среди множества приложений, установленных на устройстве жертвы, и внедряют в выбранное приложение кастомные фишинговые формы. Кроме того, малварь способна перехватывать и перенаправлять текстовые сообщения (это необходимо для обхода двухфакторной аутентификации через SMS), перехватывать журнал звонков, скачивать и устанавливать на устройство дополнительные приложения.

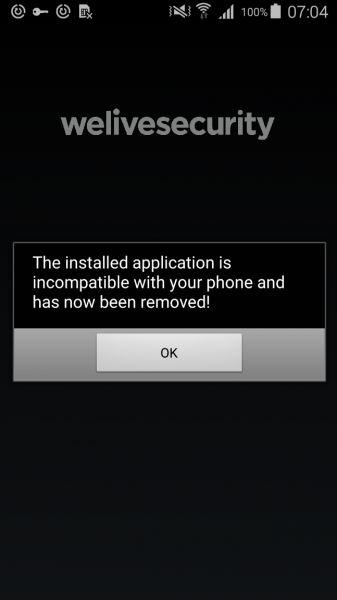

После установки вредоносного приложения пользователя ждало два возможных сценария развития событий. Приложение либо сообщало, что оно несовместимо с устройством жертвы, показывало ошибку и якобы удалялось из системы (на самом деле, просто скрываясь с глаз пользователя). Либо некоторые вариации малвари могли демонстрировать заявленную в описании приложений функциональность, например, так происходило с гороскопами.

Фейковое сообщение об ошибке

Независимо от выбранного на первом этапе атаки сценария, на втором этапе в дело вступал зашифрованный пейлоад, скрытый в assets каждого приложения. Пейлоад был зашифрован при помощи base64 и RC4 с использованием жестко закодированного ключа. Если на устройстве не обнаруживалось следов песочницы и аналитических инструментов, происходила расшифровка и на устройство попадали лоадер и пейлоад, непосредственно содержащий банковскую малварь.

Все 29 обнаруженных приложений были загружены в каталог от лица разных разработчиков, но исследователь отмечает, что их объединяет схожий исходный код. Кроме того, приложения общались с одним и тем же управляющим сервером, что также свидетельствует в пользу того, что все они были созданы одной хакерской группой.

В настоящее время все приложения уже удалены из каталога Google Play. Ниже можно увидеть собранную специалистами информацию о вредоносных приложениях.

| Название приложения | Название пакета | Хеш | Кол-во установок |

| Power Manager | com.puredevlab.powermanager | 7C13ADEFC2CABD85AD8F486C3CBDB6379811A097 | 10+ |

| Astro Plus | com.astro.plus | 24D2ED751A33BD965A01FA87D7A187D14D0B0849 | 0+ |

| Master Cleaner — CPU Booster | bnb.massclean.boost | 101DA4333A26BC6D9DFEF6605E5D8D10206C0EB4 | 5,000+ |

| Master Clean — Power Booster | mc.boostpower.lf | E5DC8D4664167D61E5B4D83597965253A8B4CB3B | 100+ |

| Super Boost Cleaner | cpu.cleanpti.clo | 33D59A70363857A0CE6857D201B764EF3E8194DD | 500+ |

| Super Fast Cleaner | super.dupclean.com | E125AC53050CAFA5A930B210C8168EA9ED0FD6F1 | 500+ |

| Daily Horoscope For All Zodiac Signs | ui.astrohoro.t2018 | C3C45A7B3D3D2CB73A40C25BD4E83C9DA14F2DEA | 100 + |

| Daily Horoscope Free — Horoscope Compatibility | com.horochart.uk | CD5817AB3C2E4AE6A18F239BDD51E0CC9D7F6E25 | 500+ |

| Phone Booster — Clean Master | ghl.phoneboost.com | 9834B40401D76473D496E73884947D8A9F1920B3 | 1,000+ |

| Speed Cleaner — CPU Cooler | speeeed.cool.fh | 7626646C5C6D2C94B9D541BD5A0F320421903277 | 100+ |

| Ultra Phone Booster | ult.boostphone.pb | 6156081484663085B4FC5DEAEBF7DA079DD655C3 | 1,000+ |

| Free Daily Horoscope 2019 | fr.dayy.horos | 4E7F12F07D052E7D1EFD21CD323D8BAD9A79933B | 50+ |

| Free Daily Horoscope Plus — Astrology Online | com.dailyhoroscope.free | c0be22c44e5540322e0ffbf3a6fe18ce0968d3b5 | 1,000+ |

| Phone Power Booster | pwr.boost.pro | FCB8E568145AF2B6D8D29C0484417E51DD25717F | 1,000+ |

| Ultra Cleaner — Power Boost | ua.cleanpower.boost | CB37C8C44750874BA61F6F95E7A7C29073CB51DC | 50+ |

| Master Cleaner — CPU Booster | bnm.massclean.boost | 63E1C18D87F41ABF9956FC035D29D3C2890453EE | 5,000+ |

| Daily Horoscope — Astrological Forecast | gmd.horobest.ty | 90f41c64b3ab3f3b43e9d14b52f13143afb643da | 1,000+ |

| Speed Cleaner – CPU Cooler | speeeed.cool.gh | 56be07b21c9992a45c3b44b2e8a26b928e8238e2 | 0+ |

| Horoscope 2018 | com.horo2018i.up | c8dc0e94f38556cd83ca6a693fa5b6d7ae3957f7 | 1,000+ |

| Meu Horoscopo | my.horoscop.br | 92808ca526f8e655d8fa8716ab476be4041cd505 | 1,000+ |

| Master Clean — Power Booster | mc.boostpower.cf | ab88a93b0e919e5e07cf867f4165f78aa77dc403 | 50+ |

| Boost Your Phone | boost.your.phone | 5577c9131f026d549a38e3ce48c04a323475927e | 1,000+ |

| Phone Cleaner — Booster, Optimizer | phone.boost.glh | 988AB351549FEB2C1C664A29B021E98E3695A18A | 1,000+ |

| Clean Master Pro Booster 2018 | pro.cleanermaster.iz | b9d32241d169dfd4ca5674dffa357796b200bc2f | 10+ |

| Clean Master — Booster Pro | bl.masterbooster.pro | bcb9ef41fea8878eb10f4189dd55bfe1d03a64b3 | 5,000+ |

| BoostFX. Android cleaner | fx.acleaner.e2018 | 99bff493d201d42534eec9996fd0819a | 50+ |

| Daily Horoscope | day.horocom.ww | 971a0cf208f99c259966b20aa10380c1 | 1,000+ |

| Daily Horoscope | com.dayhoroscope.en | 25e95b32832a491108835b382c4f14aa | 1,000+ |

| Personal Horoscope | horo.glue.zodnow | 0dcaf426bbc3b484aa4004f5c8e48a19 | 1,000+ |

Перейти обратно к новости