Хакеры размещают пейлоады своей малвари в Google Cloud Storage - «Новости»

21-12-2018, 00:01. Автор: Wood

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Рекомендуем почитать:

Xakep #236. FPGA

- Содержание выпуска

- Подписка на «Хакер»

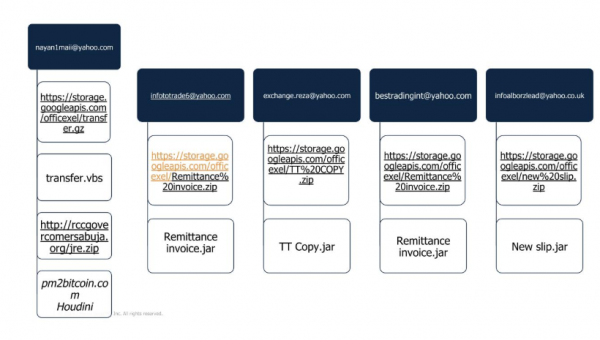

Специалисты Menlo Labs обнаружили активную с августа вредоносную кампанию, направленную на сотрудников банков и других финансовых учреждений в США и Великобритании. Злоумышленники рассылают фишинговые послания своим жертвам, с помощью обмана и социальной инженерии пытаясь заставить тех кликнуть по ссылкам, ведущим к файлам .zip или .gz. Такие файлы содержат малварь семейств Houdini и QRat, но заинтересовало исследователей не это обстоятельство. Основная отличительная черта кампании: вредоносные ссылки злоумышленников указывают на легитимный сервис Google Cloud Storage (storage.googleapis.com).

Исследователи отмечают, что в последнее время подобное встречается часто: злоумышленники пользуются услугами хорошо известных, проверенных сервисов, чтобы повысить доверие жертв к своим письмам, а также обойти защитные инструменты и механизмы, которые используют организации. Такую тактику часто называют reputation-jacking.

По данным Menlo Labs, из 100 000 самых популярных по версии Alexa доменов 4600 были замечены в подобных кампаниях, то есть фишеры использовали эти сервисы в своих операциях.

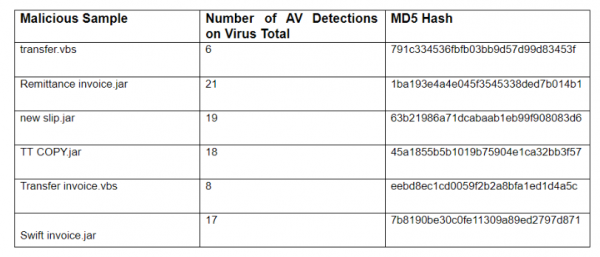

В описанной исследователями кампании вредоносные файлы содержали VBS-скрипты. После исполнения они загружали и запускали троянов в системах жертв. Каждый скрипт был обфусцирован при помощи Base64 и связывался с управляющим сервером, расположенном на pm2bitcoin[.]com.

Представители Google сообщили СМИ, что им известно о таких злоупотреблениях, и в настоящее время пейлоады малвари уже удалены. Разработчики уверяют, что упомянутую в отчете специалистов малварь обнаружили автоматические системы компании, благодаря которым вредоносов из Google Cloud Storage удаляют регулярно и своевременно.

Перейти обратно к новости