В контроллерах Fibaro для умных домов исправлено несколько критических уязвимостей - «Новости»

2-07-2019, 15:01. Автор: Taylor

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Рекомендуем почитать:

Xakep #243. Лови сигнал

- Содержание выпуска

- Подписка на «Хакер»

Недавно один из сотрудников «Лаборатории Касперского» попросил своих коллег-аналитиков протестировать смарт-систему, развернутую в его доме. Для изучения был выбран контроллер производства Fibaro, так как именно он управляет всеми операциями в умном доме, и компрометация такого устройства позволила бы злоумышленникам попасть внутрь домашней экосистемы.

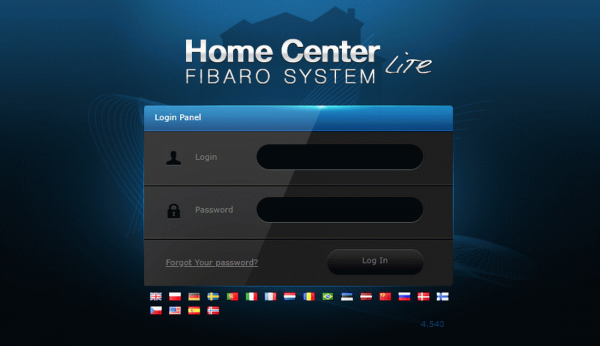

В результате проведенного исследования были выявлены сразу несколько критических уязвимостей в оборудовании Fibaro Home Center 2 и Fibaro Home Center Lite версии 4.540, а также уязвимости доступного через интернет API.

Наиболее серьезными оказались проблемы в облачной инфраструктуре устройства, а также потенциальная возможность удаленного исполнения вредоносного кода. С помощью этих багов атакующий мог получить права суперпользователя и начать манипулировать системой умного дома в своих целях. Обо всех обнаруженных уязвимостях аналитики сообщили производителю устройств, компании Fibaro, которая оперативно устранила их и обновила протоколы безопасности.

Эксперты пишут, что уже на начальной стадии исследования было найдено сразу несколько потенциальных векторов атаки: через протокол беспроводной коммуникации Z-Wave, широко использующийся в решениях домашней автоматизации; через веб-интерфейс в панели администратора; через облачную инфраструктуру.

Последний путь оказался наиболее эффективным с точки зрения организации атаки. Изучив методы обработки запросов, поступающих от контроллера в облачную инфраструктуру, аналитики выявили уязвимость в процессе авторизации и потенциальную возможность для удаленного исполнения кода.

В совокупности две эти проблемы открывали злоумышленникам доступ ко всем файлам бекапа, которые были загружены в облако с устройств Fibaro Home Center Lite. Вместо них атакующие могли загрузить в облако вредоносные файлы (под видом бекапа), а затем установить их на определенном контроллере, несмотря на то, что у атакующих не было прав в самой системе умного дома.

Для завершения эксперимента исследователи провели тестовую атаку на котроллер. Они подготовили специальный файл бекапа с отдельно разработанным скриптом, защищенным паролем. Затем отправили через облако сообщение по электронной почте и SMS владельцу устройства с уведомлением о необходимости обновить прошивку контроллера. «Жертва» ничего не заподозрила и скачала под видом обновления тот самый файл бекапа, который по сценарию оказался вредоносным.

Таким образом исследователи получили права суперпользователя для контроллера домашней смарт-системы, что позволило им выполнять любые команды. Аналитики продемонстрировали возможные последствия успешного внедрения злоумышленников в домашнюю экосистему, изменив мелодию в будильнике – на следующее утро «жертва» проснулась под громкую drum & bass музыку.

«В отличие от нас настоящий злоумышленник, получивший доступ к системе управления умным домом, вряд ли остановится на пранке с будильником. Основная задача устройства, которое мы исследовали, – интеграция всех умных систем владельца дома в едином центре. При этом на этот раз мы тестировали безопасность уже развернутой и активно используемой системы, до этого большинство подобных исследований проводилось в лабораторных условиях. Более того, производство проверенных нами устройств поставлено на поток, и они используются во многих домах по всему миру. Наше исследование показало, что, несмотря на растущий уровень осведомленности о проблемах с безопасностью интернета вещей, некоторые важные вопросы все еще не решены. Мы благодарим Fibaro за ответственное отношение к проблеме кибербезопасности их гаджетов: теперь мы уверены, что после этого эксперимента дом нашего коллеги защищен лучше, равно как и дома многих других пользователей», – отметил Павел Черемушкин, эксперт Kaspersky ICS CERT.

«Инфраструктура интернета вещей требует слаженной работы систем на многих уровнях, а это предполагает большие объемы работ в области внедрения и архитектуры. Мы очень ценим исследование «Лаборатории Касперского» – оно помогло нам в работе по обеспечению безопасности наших продуктов и сервисов. Вместе мы устранили потенциальные уязвимости. Мы настоятельно рекомендуем всем пользователям Fibaro установить последние обновления: они повышают функциональность системы и делают ее более устойчивой к взлому. Также мы советуем всегда сверять информацию из получаемых электронных сообщений с актуальными объявлениями на сайте компании», – заявил Кшиштоф Банасяк (Krzysztof Banasiak), директор по продукту Fibaro.

Перейти обратно к новости