MEGANews. Самые важные события в мире инфосека за декабрь - «Новости»

8-01-2021, 00:00. Автор: Osborne

Виннику вынесли приговор

Основатель биржи BTC-e, 41-летний россиянин Александр Винник был приговорен во Франции к пяти годам лишения свободы и штрафу в размере 100 тысяч евро за отмывание денег для киберпреступников.

Изначально Виннику грозил более серьезный срок, однако французская прокуратура не сумела доказать, что он участвовал в создании и распространении вымогателя Locky, который был активен в 2016–2017 годах. В сущности, из многочисленных обвинений, связанных с Locky, вымогательством и причастностью к преступной деятельности, вина Винника была доказана только в связи с организованным отмыванием денег.

Напомню, что изначально Винник был арестован в Греции, куда прилетел на отдых в 2017 году. Тогда власти США потребовали его экстрадиции и заявили, что Винник использовал BTC-e в качестве подставной компании для операций по отмыванию денег, сознательно получая средства от взломов и других форм киберпреступности, а также помогая мошенникам конвертировать украденные средства в фиат. Официальное заявление Минюста гласило, что Винник не только руководил преступной группой с 2011 года и отмыл через BTC-e более четырех миллиардов долларов в биткойнах, но также был причастен если не к самому ограблению биржи Mt.Gox, то хотя бы к отмыванию похищенных средств.

Однако за арестом последовала долгая судебная тяжба. Дело в том, что, как только об аресте Винника стало известно, российские власти тоже подали запрос об экстрадиции, утверждая, что Винник — подозреваемый по другому делу и в России он с 2013 года обвиняется в мошенничестве на сумму 9500 евро. Многие эксперты полагают, что это была попытка российских властей «вытащить» Винника из-под стражи и вернуть в Россию.

В итоге споры из-за экстрадиции Винника растянулись надолго и дополнительно усложнились, когда французские власти тоже подали собственный запрос о его экстрадиции, заявляя, что намерены судить Винника по 14 обвинениям, связанным с отмыванием денег и взломами.

Изначально адвокаты Винника даже выиграли дело, и в 2018 году суд решил экстрадировать его в Россию, однако из-за серьезного политического давления со стороны официальных лиц (как из России, так и из США) греческие власти приняли решение передать Винника французам весной 2020 года.

Как уже было сказано, французский судебный процесс не увенчался особенным успехом. Из 14 выдвинутых обвинений было доказано лишь одно, а остальные доказательства Европола успешно оспорили адвокаты обвиняемого.

В настоящее время основатель BTC-e остается под арестом, а официальные представители США и России уже подали новые запросы о его экстрадиции (на этот раз французским властям). Защитники Винника, в свою очередь, сообщили, что намерены обжаловать недавно вынесенный приговор.

Монетизация Telegram

Павел Дуров опубликовал в своем Telegram-канале большой пост, посвященный планам монетизации и дальнейшего развития Telegram. Дуров признается, что большую часть времени он оплачивал счета компании из личных сбережений, но при текущих темпах роста Telegram вскоре это станет невозможно. Так как продавать компанию он не намерен, монетизировать Telegram планируется с помощью рекламы, причем ненавязчивой, которая не будет портить общение между пользователями.

«Все текущие сервисы Telegram останутся бесплатными. Помимо них, мы предложим дополнительные функции для бизнес-команд и пользователей с расширенными потребностями. Некоторые из этих новых функций будут ресурсоемкими и, как следствие, станут платными. Для обычных пользователей Telegram всегда будет бесплатным.

Все сервисы Telegram, связанные с обменом сообщениями, останутся свободными от рекламы. Считаем, что реклама в личных и групповых чатах неприемлема. Общение между людьми не должно прерываться на рекламу.

Помимо обмена сообщениями, в Telegram есть социально-сетевая составляющая. Массовые публичные каналы Telegram, построенные по принципу вещания „один ко многим“, могут достигать миллионов подписчиков и имеют мало общего с традиционным обменом сообщениями.

Во многих странах владельцы таких каналов зарабатывают на показе рекламы своим подписчикам, иногда через сторонние рекламные платформы. Рекламные объявления, которые они публикуют, выглядят как обычные сообщения и нередко навязчивы. В этой связи мы предложим нашу собственную рекламную платформу для каналов, которая обеспечит пользователям комфорт и конфиденциальность, а нам позволит покрывать расходы на серверы и трафик.

Монетизация Telegram должна приносить пользу не только нам, но и всему сообществу. Например, если популярные публичные каналы будут монетизироваться через рекламную платформу, владельцы этих каналов получат бесплатный трафик пропорционально их охвату. Или, если — вдобавок к текущим бесплатным стикерам — появятся платные стикеры с расширенными возможностями, художники этих стикеров также получат часть дохода. Мы хотим, чтобы создатели контента и предприниматели в Telegram процветали, обогащая всех наших пользователей за счет повышения качества сервиса»

— Дуров о планах компании

Коронавирусная утечка

Журналисты издания Readovka обнаружили в сети ссылки на рабочие чаты московских больниц и станций скорой помощи и вскоре поняли, что в Telegram-каналах свободно распространяется информация о переболевших коронавирусом москвичах. В онлайн-документах были доступны данные примерно 300 тысяч пациентов, включая ФИО, адрес проживания и регистрации, данные полиса ОМС, а также всю информацию о течении болезни и заборах анализов.

Также издание сообщило, что в сеть утекли данные о серверах 1С и ключи к системе учета коронавирусных больных.

Журналисты решили проверить подлинность данных и обзвонили множество людей, чьи данные были в базе. Сообщается, что десятки человек подтвердили изданию, что их личные данные верны и они действительно тестировались на COVID-19.

Вскоре московские власти сообщили, что проверяют информацию об утечке, и позже в официальном Telegram-канале Оперштаба появилось следующее заявление руководителя столичного департамента информационных технологий Эдуарда Лысенко, фактически подтвердившего факт утечки:

«В ходе проверки информации об утечках персональных данных москвичей, переболевших коронавирусом, было установлено, что взломов и какого-либо другого несанкционированного вмешательства в работу информационных систем Правительства Москвы не было. Утечка произошла вследствие человеческого фактора: сотрудники, которые занимались обработкой служебных документов, допустили передачу этих файлов третьим лицам. Проверка продолжается, по ее результатам будут приняты меры».

Взлом на заказ

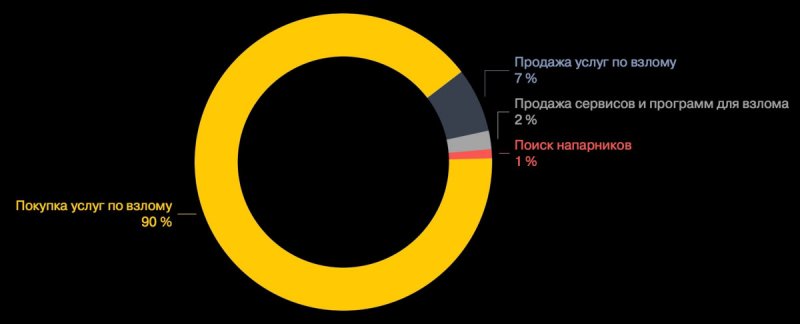

Эксперты Positive Technologies проанализировали 10 наиболее активных форумов в даркнете, где представлены услуги по взлому сайтов, покупке и продаже баз данных и доступов к веб-ресурсам. Всего на этих форумах зарегистрировано более 8 000 пользователей, создано более 7 000 000 тем, в которых опубликовано свыше 80 000 000 сообщений.

В 90% случаев на форумах, посвященных взлому, ищут исполнителя-хакера, который сможет предоставить заказчику доступ к ресурсу или выгрузит базу пользователей. В 7% записей фигурируют предложения услуг по взлому сайтов.

В 69% случаев, касающихся взлома сайтов, основная цель — получить доступ к ресурсу. Злоумышленники могут не только похитить конфиденциальную информацию, но и продать доступ к веб-приложению так называемым скупщикам.

На втором месте (21% объявлений) по популярности находятся запросы, направленные на получение баз данных пользователей или клиентов атакуемого ресурса: в приобретении такой информации в первую очередь заинтересованы конкуренты и спамеры, которые собирают списки адресов для целевой тематической рассылки, ориентированной на определенную аудиторию.

По данным анализа, базы данных на заказ могут стоить до 20 000 долларов США.

- Также на хак-форумах порой ищут исполнителей, которые смогут разместить на веб-ресурсе вредоносное ПО (4% объявлений) и взломать сайт, чтобы удалить на нем определенные данные (3% объявлений).

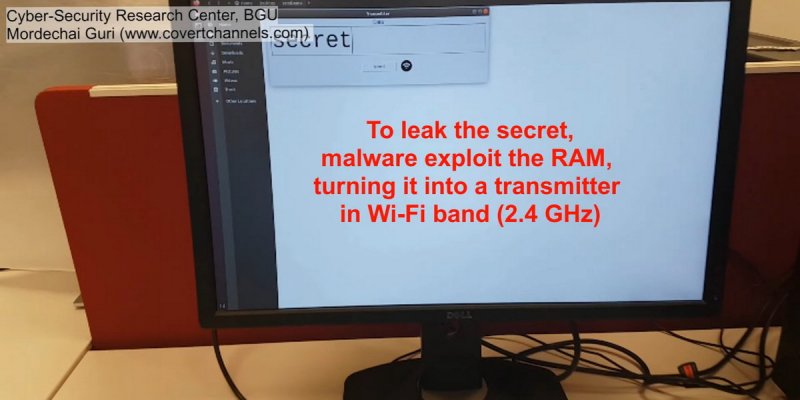

RAM для Wi-Fi

Специалисты из израильского Университета имени Бен-Гуриона продемонстрировали атаку AIR-FI — новый метод извлечения данных с машин, физически изолированных от любых сетей и потенциально опасной периферии. Такие компьютеры нередко встречаются в правительственных системах и корпоративных сетях, на них хранятся секретные документы, а также закрытая и конфиденциальная информация.

На этот раз исследователи предложили превратить RAM в импровизированный беспроводной излучатель для передачи данных «по воздуху».

В основе атаки AIR-FI лежит тот факт, что любой электронный компонент при прохождении электрического тока генерирует электромагнитные волны. Исследователи пишут, что в теории хакер может манипулировать питанием RAM таким образом, чтобы генерировать электромагнитные волны с частотой, соответствующей частоте сигнала Wi-Fi (2,4 ГГц).

В своем отчете и сопроводительном видео эксперты показывают, что тщательно контролируемые операции чтения-записи RAM способны заставить шину памяти излучать электромагнитные волны, аналогичные слабому сигналу Wi-Fi. Такой сигнал может принять любое устройство с поддержкой Wi-Fi, находящееся неподалеку от изолированного компьютера, например смартфон, ноутбук, IoT-девайс, умные часы.

AIR-FI — это далеко не первая экзотическая атака, разработанная специалистами из Университета имени Бен-Гуриона, но исследователи отмечают, что этот метод — один из наиболее простых в реализации. Ведь в данном случае злоумышленнику не нужно получать права root/администратора перед запуском своего эксплоита. По сути, это позволяет атаке работать на любой ОС и даже на виртуальных машинах. Также отмечается, что большинство современных планок RAM без труда могут излучать сигналы в диапазоне 2,4 ГГц, а старую память нетрудно разогнать для достижения желаемого эффекта.

450 000 за Bitcoin

Администрация криптовалютной биржи Livecoin заявила, что ресурс пострадал от тщательно спланированной атаки, в результате которой был потерян контроль над серверами и бэкендом. Неизвестные злоумышленники получили контроль над инфраструктурой Livecoin и изменили курсы ряда криптовалют, доведя их до заоблачных значений.

К примеру, стоимость Bitcoin превысила 450 000 долларов, Ether — 15 000 долларов, а стоимость Ripple возросла с 0,27 до 17 долларов. После изменения обменных курсов таинственные злоумышленники начали обналичивать средства со счетов, получая гигантскую прибыль.

Отметим, что реальный курс биткойна к доллару тоже бьет все рекорды: под конец года цена криптовалюты доходила до 28 000 долларов.

Pwnie Awards 2020

В рамках конференции Black Hat Europe были определены победители премии Pwnie Awards 2020. Обычно итоги подводят летом, на конференции Black Hat USA, но в этом году вручение Pwnie Awards впервые проходило в виртуальном формате, а также было отложено до конца года. Как несложно догадаться, произошло это из-за пандемии коронавируса.

Напомню, что премия представляет собой своеобразный аналог «Оскара» в области информационной безопасности: каждый год профессионалы в области ИБ выдвигают номинантов, а затем голосуют за лучших и худших в отрасли. Специалисты выбирают самые важные и наиболее оригинальные уязвимости года, отмечают специальной издевательской наградой худшие реакции вендоров на инциденты, а также эпические фейлы, из-за которых пользователи в итоге подверглись риску.

Итоги 2020 года, по версии жюри Pwnie Awards, таковы:

Лучший баг на стороне сервера: BraveStarr — RCE в демоне Telnet на серверах Fedora 31.

Лучший баг на стороне клиента: обнаруженная командой Google Project Zero MMS-атака на телефоны Samsung, работающая без единого клика.

Лучший баг повышения привилегий: Checkm8 — уязвимость, позволившая осуществить полный джейлбрейк любых устройств Apple с чипами от A5 до A11, выпущенными между 2011 и 2017 годами.

Лучшая криптографическая атака: Zerologon — баг в протоколе аутентификации Microsoft Netlogon, использование которого заключается в добавлении нулей в определенные аутентификационные параметры.

Самое инновационное исследование: TRRespass — обход защиты TRR в современной RAM для выполнения атак Rowhammer.

Самая жалкая реакция вендора: Дэниел Дж. Бернштейн — за то, что не справился с багом в далеком 2005 году.

Самое недооцененное исследование: Габриэль Негрейра Барбоса, Родриго Рубира Бранко (BSDaemon), Джо Чихула (Intel) за обнаружение CVE-2019-0151 и CVE-2019-0152 в Intel System Management Mode и Trusted Execution Technology.

Самый эпический фейл: Microsoft в связи с проблемой CurveBall, суть которой проявляется во время валидации сертификатов Elliptic Curve Cryptography (ECC), позволяя легко подделывать HTTPS-сайты и легитимные приложения.

Самое эпическое достижение: Гуан Гун, известный китайский багхантер, за обнаружение CVE-2019-5870, CVE-2019-5877, CVE-2019-10567, то есть трех ошибок, которые позволяли удаленно захватить устройства Android Pixel.

Плохая защита смартфонов

Известный ИБ-эксперт, криптограф и профессор университета Джона Хопкинса Мэттью Грин (Matt Green) рассказал в Twitter о том, что его студенты все лето изучали публично доступные отчеты криминалистов и экспертов, а также юридические бумаги, проливающие свет на то, как правоохранительные органы взламывают смартфоны. Увы, выводы оказались неутешительными: как правило, полицейским даже не приходится утруждаться.

«Мы подготовили огромный отчет, который будет опубликован после праздников. Но TL;DR вызывает уныние: в большинстве случаев властям вообще не нужно взламывать шифрование телефона, потому что современное шифрование телефонов — отстой.

На телефоне Apple вам необходимо получить ключи шифрования. Поскольку они являются производными от пароля пользователя, вам нужно подобрать его либо нужно, чтобы пользователь ввел его. На последних моделях iPhone сложно подобрать пароль, потому что Secure Enclave (SEP) имеет ограничение в десять попыток.

Итак, если они не могут взломать пароль, как правоохранительные органы до сих пор взламывают iPhone (потому что они определенно их взламывают)? Скучный ответ, скорее всего, заключается в том, что полиция не подбирает пароли подозреваемых. Они полагаются на то, что владелец, вероятно, уже ввел пароль. В большинстве случаев до изъятия телефона.

Понимаете, iPhone может находиться в одном из двух состояний: „До первой разблокировки“ (BFU) и „После первой разблокировки“ (AFU). Когда вы включаете телефон и вводите пароль утром, вы переключаете свой телефон с BFU в AFU. Когда вы впервые разблокируете свой iPhone после включения, он использует ваш пароль для создания нескольких наборов криптографических ключей. Они остаются в памяти телефона и используются для шифрования файловой системы. Когда вы блокируете свой iPhone (или нажимаете кнопку сбоку, или оставляете его в покое, пока экран не погаснет), ровно один набор ключей стирается из памяти. Эти ключи исчезнут до тех пор, пока вы не введете свой пароль или не используете FaceID. Все остальные ключи остаются в памяти.

Таким образом, если полиция сможет захватить ваш телефон в состоянии AFU (а он почти наверняка находится в этом состоянии на протяжении 99% времени) и у них есть программный эксплоит, который позволяет им обойти меры безопасности ОС, они могут извлечь большинство файлов»

— объясняет Мэттью Грин

Фермы против банков

Эксперты IBM Trusteer раскрыли масштабную мошенническую операцию: при помощи огромных ферм эмуляторов мобильных устройств преступники выводили миллионы долларов со счетов в онлайн-банках в США и ЕС.

Фермы эмуляторов помогали мошенникам получить доступ к тысячам взломанных учетных записей (скомпрометированных в результате фишинга или атак малвари) в очень сжатые сроки. Хотя эмуляторы сами по себе не вредоносные инструменты, стоящая за этой кампанией хак-группа использовала их для эмуляции взломанных устройств. То есть в итоге все выглядело так, будто владельцы скомпрометированных учетных записей перешли на использование новых гаджетов или даже вошли в интернет-банкинг со своего обычного устройства.

Для настройки эмуляторов мошенники применяли специальный инструмент, способный загружать спецификации устройств из базы ранее скомпрометированных девайсов, сопоставляя при этом каждое поддельное устройство с банковскими учетными данными пострадавших. Такая ферма способна подделать даже местоположение GPS с помощью VPN, чтобы скрыть вредоносную активность от специалистов банка.

Идентификаторы устройств хакеры, вероятно, получали со взломанных устройств жертв, хотя иногда мошенники выдавали себя за банковских клиентов, которые вошли с новых телефонов. Также злоумышленники могли обойти многофакторную аутентификацию, получив доступ к SMS-сообщениям.

Во время атак хакеры в режиме реального времени отслеживали активность взломанных банковских счетов, чтобы убедиться, что их деятельность не была обнаружена. Если что-то шло не так и атака оказывалась под угрозой раскрытия, злоумышленники могли резко изменить тактику либо срочно завершить операцию и немедленно уничтожить все следы.

«Ранее еще никогда не обнаруживали операций таких масштабов. В некоторых случаях более 20 эмуляторов использовались для спуфинга свыше 16 тысяч взломанных устройств. Злоумышленники применяли эти эмуляторы для многократного доступа к тысячам учетных записей и в конечном итоге похищали миллионы долларов всего за несколько дней», — гласит отчет экспертов.

Годы на исправление

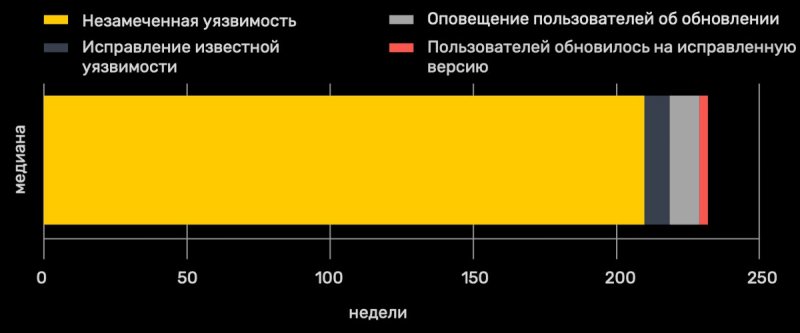

Отчет аналитиков GitHub, основанный на изучении более чем 45 000 активных репозиториев, демонстрирует, что зачастую разработчикам требуются годы для устранения уязвимостей, появившихся в их программном обеспечении.

На устранение уязвимостей в Ruby обычно требуется 7 лет, а для устранения уязвимостей в npm обычно нужно 5 лет. И столь большие сроки обычно связаны с тем, что нередко баги просто не обнаруживают.

Часто баги остаются незамеченными больше 4 лет. Как только их находят, специалисты по сопровождению пакетов и специалисты по безопасности создают и выпускают патчи всего за 4 недели.

Все репозитории, рассмотренные в отчете, используют одну из 6 экосистем пакетов (Composer, Maven, npm, NuGet, PyPI или RubyGems) и имеют включенный граф зависимостей.

При этом, согласно статистике, за последние 12 месяцев, репозитории Ruby (81%) и jаvascript (73%) имели наивысший шанс получить предупреждение от системы безопасности GitHub.

Большинство уязвимостей оказываются результатами программистских ошибок и никак не связаны с атаками. В частности, анализ 521 предупреждения показал, что лишь 17% из них были связаны с каким-либо вредоносным поведением.

Казахстанский «сертификат безопасности»

В начале декабря казахстанские власти уже в третий раз предприняли попытку прослушивать весь трафик пользователей, включая защищенные HTTPS-соединения. Напомню, что эти попытки начались еще в 2015 году, когда правительство страны впервые сообщило о внедрении «национального сертификата безопасности». То есть подразумевалось, что пользователей обяжут загрузить и установить на все устройства правительственный сертификат, через который будет проходить весь защищенный трафик в том числе с зарубежных веб-сайтов. Причем предполагалось, что дешифровке подвергнется не только весь HTTPS-трафик, но и прочие TLS-соединения.

В 2015 году попытка не увенчалась успехом, но в 2019 году правительство страны еще раз вернулось к этой идее. Так, летом прошлого года местные операторы стали рассылать своим абонентам предупреждения, что необходимо установить сертификат безопасности, якобы призванный защитить от кибератак и помочь бороться с противоправным контентом. Тогда производители браузеров ответили на это блокировкой сертификата, а правительство Казахстана вскоре объявило об «окончании учений».

В начале декабря 2020 года власти Казахстана вновь объявили о киберучениях и обязали жителей Нур-Султана и приезжих установить на свои устройства специальный сертификат безопасности. Также власти вынудили местных интернет-провайдеров блокировать доступ пользователей к иностранным сайтам, если сертификат не установлен. Официальные представители властей сообщили, что кибератаки на казахстанский сегмент интернета увеличились в 2,7 раза во время пандемии COVID-19, назвав это основной причиной для старта учений.

Вскоре на сайте Censored Planet появилась информация о том, что сертификат работает против десятков веб-сервисов, которые в основном принадлежат Google, Facebook и Twitter, но также в список вошли mail.ru, vk.com и ok.ru.

По данным Censored Planet, процент хостов в Казахстане, подвергшихся перехвату, составил около 11,5% по сравнению с 7% в прошлом году.

Однако и на этот раз производители браузеров ответили блокировкой. Начиная с 18 декабря 2020 года пользователи Safari, Edge, Chrome и Firefox, на чьих устройствах установлен данный MITM-сертификат, будут видеть предупреждения о нарушении безопасности и информацию о том, что сертификату нельзя доверять.

В своем блоге разработчики Mozilla напомнили, что еще в 2019 году они пришли к выводу, что «этот акт подрывает безопасность пользователей и интернета, а также прямо противоречит Принципу 4 из манифеста Mozilla, который гласит: „Безопасность и конфиденциальность людей в интернете имеют фундаментальное значение и не должны рассматриваться как необязательные“».

«Мы призываем пользователей из Казахстана, которых коснулись эти изменения, изучить возможность использования VPN или браузера Tor для получения доступа к интернету. Мы также настоятельно рекомендуем всем, кто выполнил шаги по установке корневого сертификата правительства Казахстана, удалить его со своих устройств и немедленно изменить свои пароли», — пишут создатели Firefox.

12 января 2021 года

В декабре компания Adobe выпустила последнее обновление для Flash и теперь жестко рекомендует пользователям удалить приложение до того, как его прекратят поддерживать в конце текущего года. Дело в том, что начиная с 12 января 2021 года (это и есть фактическая «дата смерти» Flash) Adobe будет блокировать запуск любого Flash-контента.

Даже если пользователь не потрудится удалить Flash самостоятельно, еще несколько месяцев назад компания добавила в код своеобразную «часовую бомбу», которая предотвратит использование приложения в будущем.

Ожидается, что «смерть» Flash окажет минимальное влияние на веб-экосистему, ведь, согласно данным W3Techs, лишь 2,3% сайтов до сих пор используют Flash, то есть этот показатель серьезно снизился за последние годы (например, в 2011 году рыночная доля Flash составляла 28,5%).

Яндекс против расширений

Специалисты компаний «Яндекс» и «Лаборатория Касперского» нашли потенциально вредоносный код в популярных браузерных расширениях. В итоге были отключены SaveFrom.net, Frigate Light, Frigate CDN и ряд других расширений (в общей сложности более двадцати), чья суммарная аудитория превышала 8 миллионов человек.

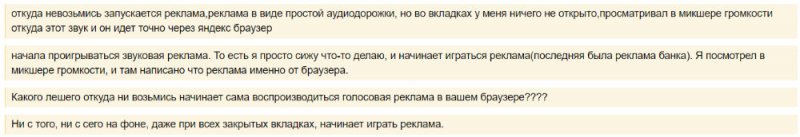

Инженеры Яндекса рассказали, что некоторое время назад им стали поступать жалобы пользователей на некий странный звук, который можно было принять за голосовую рекламу, хотя в браузере не было открыто ничего подозрительного.

Как оказалось, у всех пострадавших было установлено расширение для загрузки видео от сервиса SaveFrom.net и его отключение действительно отключало и странные фоновые звуки. Представители Яндекса связались с разработчиками расширения. Те высказали предположение, что это ошибки конвертера, и внесли исправления. После этого обновления расширения жалобы на звук прекратились.

Однако в ноябре текущего года антифрод-команда Яндекса вновь заподозрила неладное. Специалисты получили сигнал о том, что кто-то использует аудиторию популярных браузеров для накрутки просмотров видео в онлайн-кинотеатрах. Пользователи на самом деле не видели видео, потому что оно воспроизводилось на фоне. Тем не менее это приводило к существенному потреблению трафика и перегружало работой вычислительные ресурсы компьютера, и такое поведение никак нельзя было назвать добросовестным.

«На посторонний звук больше никто не жаловался. Это можно было легко объяснить сознательным исключением аудитории Яндекс.Браузера из целевой. Подобные попытки избежать внимания со стороны нашего антифрода мы уже неоднократно встречали в прошлом при анализе поведения расширений из Chrome Web Store (напомним, что наш браузер поддерживает установку в том числе из этого каталога).

Но все оказалось куда проще: на этот раз фоновое воспроизведение видео проходило в беззвучном режиме. Вскоре коллеги из службы информационной безопасности выяснили, что проблема затрагивает не только внешних пользователей нашего браузера, но и даже наших коллег. Так мы получили проблемные ноутбуки для исследования и наконец-то смогли детально разобраться в происходящем.

На проблемных устройствах наших коллег были установлены расширения SaveFrom.net, Frigate Light или Frigate CDN. Источник их установки значения не имел (SaveFrom.net мог быть установлен с сайта, а Frigate — напрямую из каталога Chrome Web Store)», — рассказывают специалисты в блоге компании.

В итоге оказалось, что оба расширения семейства Frigate (Light и CDN) имеют один и тот же участок кода, который отвечает за динамическую подгрузку и исполнение JS-скриптов. Таким способом расширения в фоне подтягивали потенциально вредоносный код.

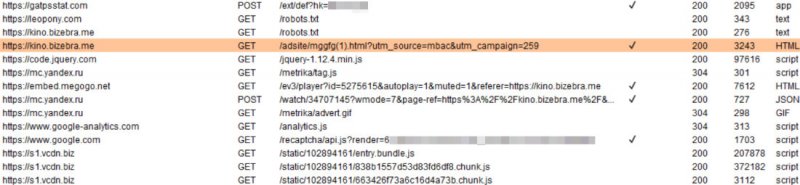

«Этот код совершает запрос по адресу fri-gate.org/config.txt и получает адрес командного сервера для дальнейшей работы. Такое решение позволяет без обновления расширения менять адреса командного сервера, если с ним что-то пошло не так. В момент нашего анализа командным сервером был gatpsstat.com.

Раз в час расширения совершают запрос к командному серверу в обработчик /ext/stat. При первом запросе им выставляется cookie, которая содержит UUID пользователя. Ответ сервера декодируется и попадает в функцию debug(), которая, по сути, является функцией eval() для выполнения JS-кода», — гласит отчет.

Интересно, что все расширения имеют возможность динамически выполнять JS-код, который они получают раз в час из обработчика /ext/stat. Этот JS-код в разные моменты мог быть любым, сколь угодно опасным. Скрытое воспроизведение видео, возможно, лишь один из множества возможных симптомов, признают эксперты.

Также обнаружилось, что сомнительная активность прекращалась, если пользователь открывал адрес поддержки Яндекс.Браузера или служебную страницу для анализа трафика.

В итоге специалисты пришли к выводу, что расширения получали задания от собственного управляющего сервера и генерировали фрод-трафик, проигрывая видео в скрытых вкладках, а также имели возможность перехватывать oAuth-токены «ВКонтакте» (правда, неясно, использовался ли данный механизм на практике). Схема запускалась только в случае активного использования браузера, при этом код включал в себя защиту от обнаружения, включая обфускацию и сжатия.

«Мы считаем описанное поведение потенциально опасным и недобросовестным, поэтому приняли решение отключить в Яндекс.Браузере уже установленные копии расширений SaveFrom.net, Frigate Light, Frigate CDN и некоторых других. Пользователи этих расширений получат уведомление, в котором мы расскажем о причинах отключения. После этого они смогут принять осознанное решение и при необходимости включить их вновь (хотя мы настоятельно рекомендуем так не поступать).

Кроме того, мы передали результаты нашего технического анализа коллегам из „Лаборатории Касперского“ и Google. В „Лаборатории Касперского“ уже подтвердили наличие потенциально вредоносной составляющей в расширениях, теперь продукты компании детектируют эту угрозу и блокируют связанные с ней URL-адреса и фрагменты скриптов», — резюмируют аналитики Яндекса.

270 000 владельцев Ledger

Летом текущего года компания Ledger, производящая аппаратные кошельки для криптовалют, пострадала от утечки данных: уязвимость на сайте производителя позволила злоумышленникам получить доступ к контактной информации пользователей.

Теперь на хакерских форумах был обнаружен архив, содержащий адреса электронной почты 1 075 382 человек, которые подписались на информационную рассылку Ledger, а также имена и почтовые адреса 272 853 человек, которые приобрели устройства Ledger.

Представители Ledger подтвердили, что этот дамп, вероятнее всего, связан с летней утечкой данных. Хуже того, по информации ИБ-специалистов, эти данные продаются на черном рынке с августа 2020 года.

Закрытие «хакерских» VPN

Правоохранительные органы США, Германии, Франции, Швейцарии и Нидерландов провели совместную операцию Nova, направленную на закрытие VPN-сервисов, чьи мощности применялись хакерами для проведения атак шифровальщиков, веб-скимминга, направленного фишинга и захвата аккаунтов.

В результате операции были закрыты сервисы insorg.org, safe-inet.com и safe-inet.net. В понедельник на этих сайтах появились соответствующие «заглушки», информирующие об аресте доменов. Все эти сервисы работали более десяти лет, и следователи полагают, что ими управлял один и тот же человек или группа людей. Впрочем, пока никаких обвинений операторам сервисов, похоже, предъявлено не было.

Эти «пуленепробиваемые» VPN активно рекламировались как на русскоязычных, так и на англоязычных хак-форумах, и их услуги стоили от 1,3 доллара в день до 190 долларов в год. Напомню, что термин «пуленепробиваемый» чаще применяется к хостинг-провайдерам и подразумевает, что те не удаляют нелегальный контент, несмотря на многократные запросы со стороны властей, и фактически покрывают преступников.

Представители Министерства юстиции США и Европола заявили, что перечисленные VPN-провайдеры способствовали маскировке реальных личностей хакеров-вымогателей, работали с Magecart-группировками (веб-скимминг), фишерами и хакерами, участвовавшими в захвате чужих учетных записей.

Серверы VPN-провайдеров были арестованы в пяти странах мира, где те размещали контент. Представители Европола заявили, что намерены проанализировать собранную с серверов информацию и возбудить дела против некоторых пользователей.

Интересно, что при этом операторы Safe-Inet уже сообщили в социальных сетях, что им известно о «проблеме». Они обещают, что в ближайшее время работа сервисов будет восстановлена.

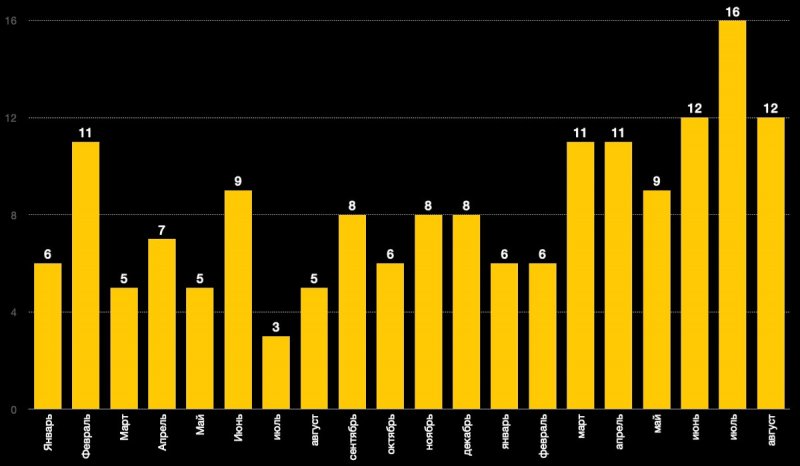

RDP-атаки

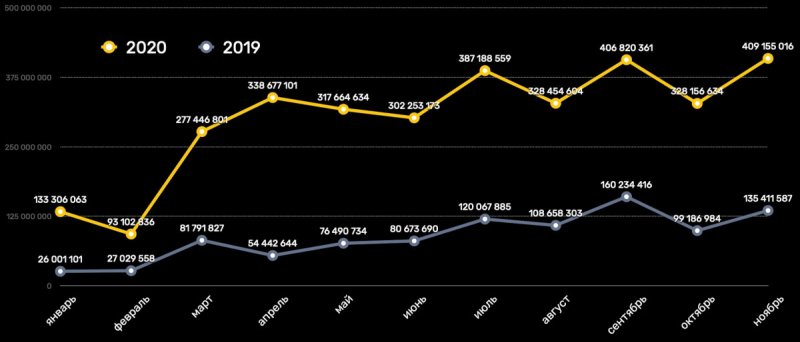

Аналитики «Лаборатории Касперского» представили отчет «Удаленка — история года», в котором подвели итоги года в свете пандемии коронавируса, а также рассказали об изменениях, которые произошли в компаниях по всему миру в связи с переходом на удаленную работу.

Оказалось, что с января по ноябрь 2020 года количество RDP-атак увеличилось в 3,4 раза: за этот период было зафиксировано 174 000 000 таких инцидентов. Эксперты объясняют это массовым переходом сотрудников на удаленный режим работы: число подключений по RDP значительно увеличилось, чем и поспешили воспользоваться злоумышленники.

В феврале, до введения строгого карантина, число атак через RDP составляло 3 800 000, а в марте, с усилением ограничительных мер, — уже 11 100 000. Пик мошеннической активности пришелся на июль текущего года (более 25 100 000 атак), а в ноябре этот показатель был равен почти 18 000 000.

- Также из отчета видно, что мошенники активно эксплуатировали популярность мессенджеров и сервисов для видео- и конференц-связи, под видом которых распространяли вредоносный софт. В 2020 году компания выявила почти 1 700 000 уникальных вредоносных файлов по всему миру, замаскированных подобным образом. Обычно эти файлы представляли собой загрузчики и рекламное ПО.

Взлом EXMO

Криптовалютная биржа EXMO сообщила, что неизвестные хакеры похитили почти 5% ее активов, скомпрометировав горячие кошельки. По официальной статистике EXMO, суточный объем торгов биржи составляет 2273 BTC (почти 52 миллиона долларов), а количество активных трейдеров равняется 27 795.

Представители EXMO пишут, что 21 декабря 2020 года (2:27:02 UTC) были замечены подозрительные и крупные операции по выводу средств, и в итоге на бирже были временно приостановлены все операции по выводу средств, а пользователей просили временно не пополнять депозиты.

«Мы еще занимаемся расследованием инцидента, но на данный момент аудит безопасности показал, что некоторые суммы в BTC, XRP, ZEC, USDT, ETC и ETH были выведены с горячих кошельков биржи. Затронутые горячие кошельки содержали около 5% от всех активов. Подчеркиваем, что все активы в холодных кошельках находятся в безопасности», — гласило заявление компании.

EXMO расследует инцидент совместно с лондонской полицией и своей командой по борьбе с киберпреступностью. Биржа обещает провести «тщательную проверку безопасности» всех систем и данных и активно работать над поиском причины случившегося. Также представители EXMO подчеркнули, что все убытки, понесенные пострадавшими пользователями, будут полностью покрыты и возмещены за счет биржи.

По информации издания The Block, общая сумма ущерба может составить около 10 500 000 долларов по курсам на момент атаки. Так, по информации аналитиков, злоумышленники похитили (и в основном вывели на биржу Poloniex) следующие объемы криптовалют:

- 292 BTC (около 6,5 миллиона долларов США), а еще 18,5 BTC (415 тысяч долларов США) ожидали подтверждения в мемпуле;

- 867 ETH (521 900 долларов США);

- 476 521 XRP (247 700 долларов США);

- 20 651 ETC (126 800 долларов США);

- 50 000 USDT (50 тысяч долларов США);

- 39 285 ZEC (2,7 миллиона долларов США).

Другие интересные события месяца

Анализ четырех миллионов Docker-образов показал, что половина из них содержит критические уязвимости

Работа общественного транспорта Ванкувера нарушилась из-за хакерской атаки

Операторы шифровальщиков начали звонить своим жертвам

Facebook заблокировала аккаунты членов APT32 и раскрыла их личности

Microsoft рассказала о малвари Adrozek, взломавшей более 30 тысяч браузеров

В Chrome заработал блокировщик «тяжелой» рекламы

Специалисты Elcomsoft заявили, что защита пакета «МойОфис» устарела

ФБР и Интерпол нарушили работу кардерского ресурса Joker’s Stash

36 сотрудников «Аль-Джазира» были взломаны через уязвимость в iOS

Nintendo следила за хакером, работавшим над взломом консоли 3DS

Перейти обратно к новости