В Grafana исправили критическую уязвимость, позволявшую выдать себя за администратора - «Новости»

25-11-2025, 10:30. Автор: Светлана

Разработчики Grafana Labs предупредили о критической уязвимости CVE-2025-41115 (10 баллов из 10 возможных по шкале CVSS) в Grafana Enterprise. Проблема позволяет выдать нового пользователя за администратора или другую внутреннюю учетную запись.

Сообщается, что уязвимость можно эксплуатировать только при включенной функции SCIM provisioning (System for Cross-domain Identity Management). Если точнее — флаг enableSCIM и опция user_sync_enabled должны быть установлены в значение true.

В этом случае вредоносный или скомпрометированный SCIM-клиент получает возможность создать пользователя с числовым externalId, который сопоставляется с внутренней учетной записью, включая администраторские.

ExternalId — атрибут учета SCIM, используемый провайдером идентификации для отслеживания пользователей. Grafana напрямую сопоставляла это значение со своим внутренним user.uid, поэтому числовой externalId (например, «1») мог интерпретироваться как существующая внутренняя учетная запись. В итоге появлялась возможность выдать себя за администратора или другого пользователя, а также повысить привилегии.

Согласно официальной документации Grafana, SCIM provisioning пока находится в статусе Public Preview и поддерживается ограниченно, поэтому это функцию используют далеко не все пользователи.

CVE-2025-41115 затрагивает Grafana Enterprise версий 12.0.0–12.2.1 (только при включенном SCIM). Пользователи Grafana OSS не затронуты, а Grafana Cloud (включая Amazon Managed Grafana и Azure Managed Grafana) уже получили патчи.

Администраторам self-managed установок рекомендуется как можно скорее обновиться до версий 12.3.0, 12.2.1, 12.1.3 или 12.0.6. Также в качестве временной меры защиты можно отключить SCIM.

Уязвимость обнаружили во время внутреннего аудита 4 ноября 2025 года, и патч был выпущен в течение суток. Представители Grafana Labs подчеркивают, что провели расследование и установили, что уязвимость не эксплуатировалась в Grafana Cloud.

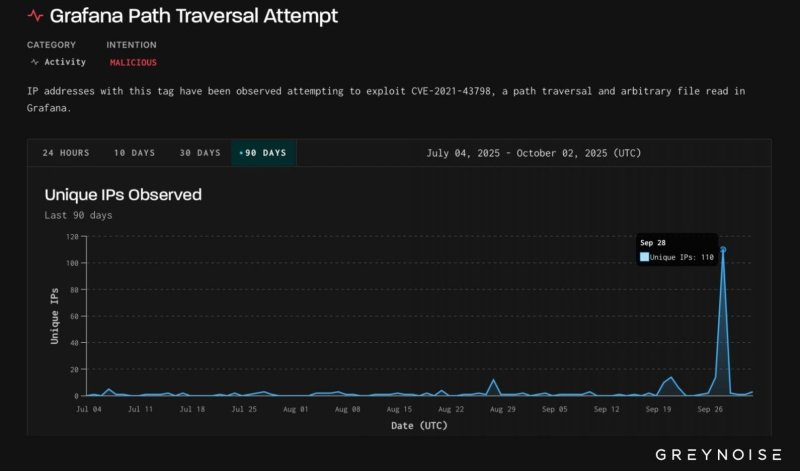

Следует отметить, что еще в прошлом месяце аналитики ИБ-компании GreyNoise предупреждали о необычно высокой активности — сканированиях, нацеленных на выявление старой уязвимости обхода пути в Grafana. Можно предположить, что злоумышленники искали доступные инстансы в преддверии раскрытия новой уязвимости.

«Клиенты получили исправления заранее, а также мы работали под эмбарго с облачными провайдерами, имеющими лицензию на Grafana Cloud Pro, чтобы защитить их среды до публичного раскрытия информации о проблеме. Важно отметить, что пользователи Grafana OSS не затронуты, — рассказал СМИ CISO Grafana Labs Джо Макманус (Joe McManus). — Мы настоятельно рекомендуем всем затронутым клиентам как можно скорее установить обновления до последней исправленной версии».

Перейти обратно к новости