RKS Global: 22 из 30 популярных российских Android-приложений обнаруживают VPN - «Новости»

11-04-2026, 10:30. Автор: Станислав

Исследователи RKS Global проверили 30 популярных российских Android-приложений, чтобы узнать, как они детектируют VPN и следят за пользователями.

Специалисты пишут, что использовали статический анализ APK: декомпиляция через apktool и jadx, поиск по 80 контрольным точкам в 12 категориях. Версии приложений были актуальны по состоянию на апрель 2026 года и взяты из магазинов RuStore и Google Play. Подчеркивается, что был проведен только статический анализ, без динамического тестирования на устройстве.

Напомним, в конце марта глава Минцифры Максут Шадаев провел серию совещаний с представителями более 20 крупных российских компаний (включая «Сбер», «Яндекс», VK, Wildberries, Ozon, «Авито», X5 и другие). На этих встречах глава ведомства поручил компаниям к 15 апреля ограничить доступ к сервисам для пользователей с включенным VPN. Как сообщали СМИ, для этого компаниям направили подробную «методичку» по выявлению VPN на пользовательских устройствах.

Если компании не будут выполнять рекомендации Минцифры, их могут исключить из ИТ-реестра, что грозит компаниям потерей льгот (включая налоговые льготы, пониженные страховые взносы, ИТ-ипотеку и отсрочку от армии для сотрудников).

Как мы уже писали ранее, некоторые площадки начали вводить ограничения уже сейчас, не дожидаясь дедлайна.

Теперь аналитики RKS Global решили проверить, что в этом контексте уже умеют делать приложения российских компаний и выяснили, что многие из них готовы к поставленным задачам.

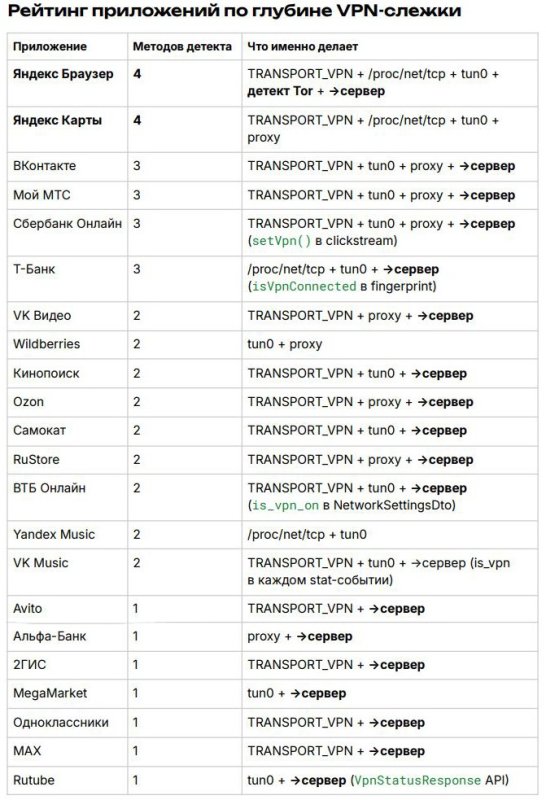

Исследование показало, что 22 из 30 проверенных приложений умеют обнаруживать VPN, и 19 из них передают VPN-статус на свои серверы. Для детекции используется несколько методов: прямой API-запрос к Android через TRANSPORT_VPN, перечисление сетевых адаптеров в поиске виртуального интерфейса tun0, низкоуровневое чтение таблиц TCP-соединений ядра Linux через /proc/net/tcp, анализ прокси-настроек.

Лидерами по числу применяемых методов оказались «Яндекс Браузер» и «Яндекс Карты», каждый использует четыре из шести возможных способов определения использования VPN.

При этом обнаружилось, что «Яндекс Браузер», единственный из всех 30 приложений, дополнительно ищет на устройстве Tor Browser, сканируя пакеты org.torproject.torbrowser, org.torproject.torbrowser_alpha.

Приложения «Самокат» и MegaMarket заходят даже дальше: они получают не просто статус «VPN включен», а полный список VPN-приложений, установленных на устройстве, через queryIntentServices("android.net.VpnService").

Приложение MAX обфусцирует имена сетевых интерфейсов — tun, ppp, tap, pptp0 закодированы байтовыми массивами. Исследователи расценивают это как намеренное сокрытие обнаружения VPN от анализа.

Не детектируют использование VPN только 8 приложений из проанализированных 30: «Яндекс Маркет», «Яндекс Еда», «Почта Mail.ru», «МегаФон», Mir Pay, «Госуслуги», «Яндекс Go» и «Дзен».

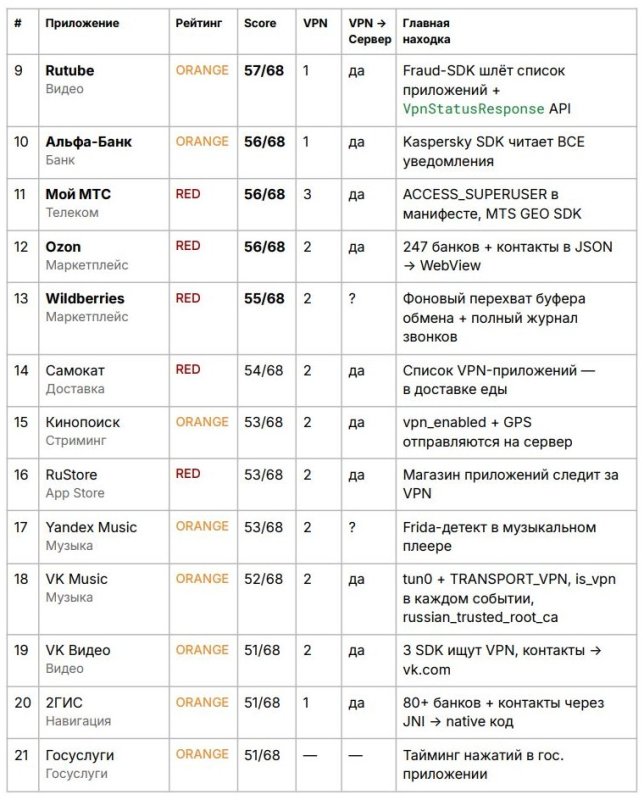

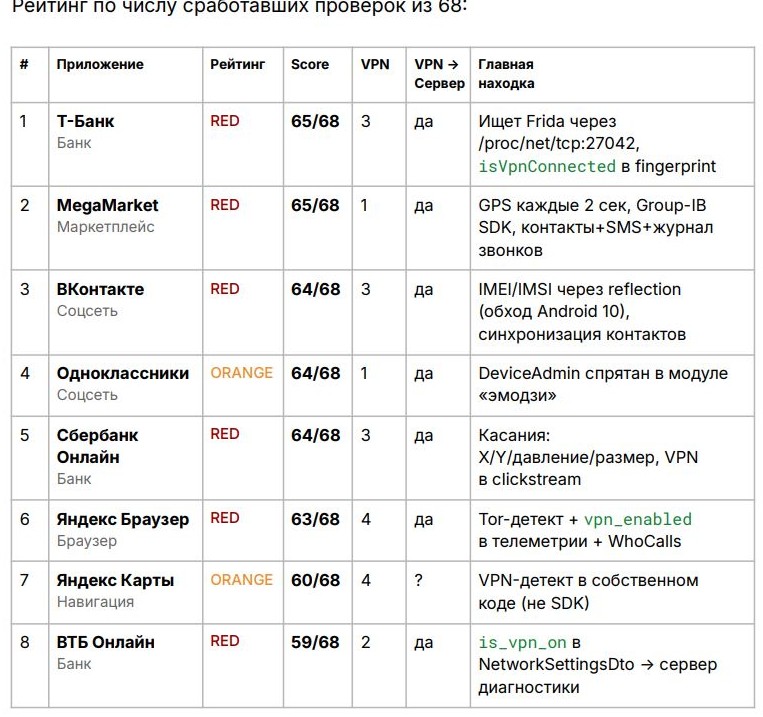

Кроме того, 11 из 30 приложений в целом получили рейтинг RED — максимальный уровень слежки, согласно классификации исследователей. Общий рейтинг складывался из 68 проверок.

Лидируют в этом вопросе «Т-Банк» и MegaMarket — оба набрали 65 из 68 баллов. Также приложение «Т-Банка» запрашивает 47 разрешений (больше всех в выборке) и 24 из них — так называемые install-time разрешения, которые предоставляются автоматически при установке, без какого-либо запроса пользователю. В их числе: автозапуск, фоновый доступ к камере, микрофону, геолокации и возможность устанавливать другие APK.

Банковские приложения в целом оказались наиболее агрессивной группой: в топ-20 вошли «Т-Банк» (65 баллов), «Сбербанк Онлайн» (64), ВТБ (59). Все они передают VPN-статус на свои серверы, используют расширенный фингерпринтинг устройства и обнаруживают инструменты реверс-инжиниринга.

Среди наиболее нетривиальных находок из отчета экспертов можно выделить следующие:

- «Т-Банк», «Альфа-Банк», «2ГИС», «Яндекс Еда», MegaMarket, «Мой МТС», «Одноклассники», «Госуслуги», Rutube, «Сбербанк Онлайн» и Yandex Music перехватывают dispatchTouchEvent() — каждое касание экрана с координатами, давлением и временем. При этом «Сбербанк» хранит объекты TouchData с полями pressure, size, x, y. Эксперты пишут, что поведенческая биометрия позволяет идентифицировать человека по паттерну нажатий даже без логина.

- Приложение Avito перечисляет в блоке своего манифеста более 200 чужих пакетов: банки, маркетплейсы, соцсети, конкуренты. Приложение может определить, какие из них установлены на устройстве.

- «Т-Банк», «Яндекс Браузер», Yandex Music и «Яндекс Карты» активно ищут следы Frida — инструмента для динамического анализа — через чтение /proc/net/tcp в поисках порта 27042. По сути, приложения проверяют, не анализирует ли кто-то их прямо сейчас.

Также отмечается, что AppMetrica («Яндекс») оказалась встроена в 17 из 30 проверенных приложений, а MyTracker (VK) — в 14. Два главных российских трекера присутствуют суммарно более чем в половине выборки.

Отдельно исследователи рассказывают и о разрешениях, которые приложения получают без участия пользователя — так называемые install-time разрешения, предоставляемые автоматически в момент установки. Все 30 приложений из выборки запрашивают RECEIVE_BOOT_COMPLETED и FOREGROUND_SERVICE. В связке друг с другом это означает, что приложение автоматически запускается при каждом включении телефона и работает в фоне постоянно. Кроме того, 12 приложений дополнительно просят REQUEST_IGNORE_BATTERY_OPTIMIZATIONS, то есть система не может их «усыпить». Подчеркивается, что вся эта инфраструктура разворачивается еще до того, как пользователь нажмет «Разрешить» хоть на что-нибудь.

Перейти обратно к новости