Исследователи описали новую технику повышения привилегий в Windows RPC - «Новости»

28-04-2026, 10:31. Автор: Carter

Эксперт центра сервисов по кибербезопасности «Лаборатории Касперского» Хайдар Кабибо (Haydar Kabibo) обнаружил уязвимость в архитектуре Windows RPC (Remote Procedure Call), которая позволяет локально повышать привилегии вплоть до уровня SYSTEM. Техника получила название PhantomRPC, и результаты исследования были представлены на конференции Black Hat Asia 2026.

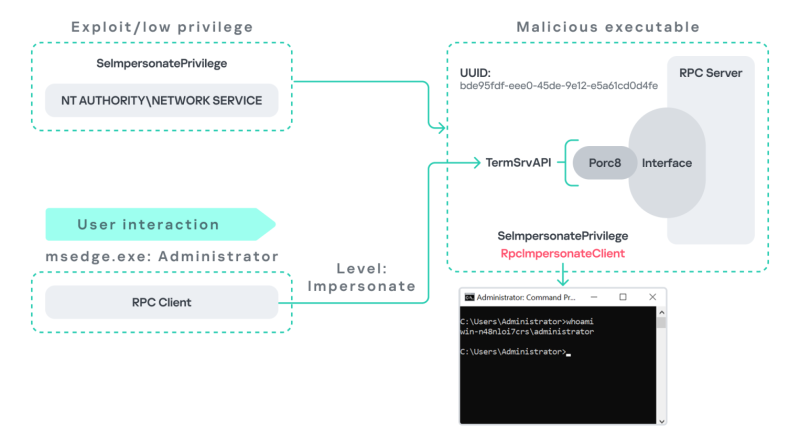

Как объясняет специалист, проблема заключается в том, как среда выполнения RPC (rpcrt4.dll) обрабатывает подключения клиентов к серверам. Оказалось, что Windows никак не проверяет легитимность RPC-серверов и позволяет стороннему процессу развернуть сервер с той же конечной точкой, что и у легитимной службы.

По сути, если злоумышленник скомпрометировал процесс с привилегией SeImpersonatePrivilege (по умолчанию она есть у учетных записей Local Service и Network Service), он может поднять поддельный RPC-сервер, перехватить запрос от привилегированного процесса и действовать от его имени.

Кабибо продемонстрировал пять векторов эксплуатации проблемы. Например, при выполнении команды gpupdate /force служба Group Policy (работающая как SYSTEM) пытается подключиться к RPC-интерфейсу службы удаленных рабочих столов, которая по умолчанию отключена. Атакующий получает возможность подменить TermService поддельным RPC-сервером и может получить привилегии SYSTEM.

Другой вектор вообще не требует никаких действий со стороны пользователя: фоновая диагностическая служба WDI каждые 5–15 минут выполняет RPC-вызовы к TermService с высоким уровнем имперсонации. Злоумышленнику нужно лишь дождаться очередного такого вызова.

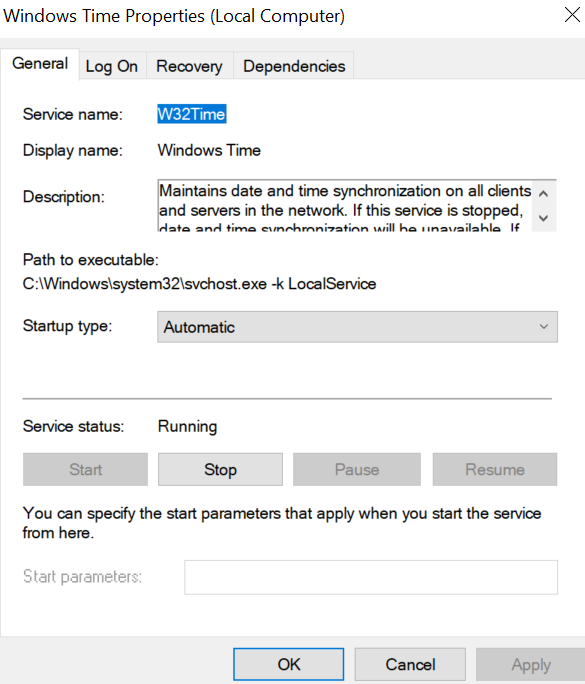

Кроме того, аналогичные атаки возможны через Microsoft Edge (при запуске браузер тоже обращается к TermService), через DHCP-клиент (с командой ipconfig) и через службу Windows Time (с утилитой w32tm.exe). Последний вектор примечателен тем, что работает, даже если легитимная служба времени запущена (утилита пытается обратиться к несуществующей конечной точке).

При этом проблема носит архитектурный характер, и число потенциальных векторов атаки фактически не ограничено, так как любая новая служба, зависящая от RPC, может стать еще одним путем для повышения привилегий.

«Лаборатория Касперского» уведомила Microsoft об уязвимости еще в сентябре 2025 года. Однако представители Microsoft присвоили проблеме лишь среднюю степень серьезности и отказались выпускать патч, указав, что для эксплуатации атакующему уже нужна привилегия SeImpersonatePrivilege. Уязвимости не был присвоен идентификатор CVE, и обращение закрыли без дальнейшего отслеживания.

В результате исследование было опубликовано по завершении периода эмбарго, а примеры эксплоитов уже доступны в репозитории на GitHub.

Для снижения рисков организациям рекомендуется внедрить мониторинг на базе ETW для отслеживания RPC-исключений, а также ограничить использование SeImpersonatePrivilege в процессах, где эта привилегия необязательна.

«Из-за своей сложности и широкой распространенности механизм RPC всегда был источником множества проблем безопасности. За прошедшие годы исследователи обнаружили многочисленные уязвимости в службах, использующих RPC, — от локального повышения привилегий до полноценного удаленного выполнения кода, — комментирует Хайдар Кабибо. — Поскольку в основе проблемы лежит просчет в самой архитектуре, количество потенциальных векторов атак фактически не ограничено: любой новый процесс или служба, зависящие от RPC, могут стать дополнительным путем повышения привилегий. Способы эксплуатации могут различаться от системы к системе в зависимости, например, от установленных компонентов, библиотек DLL, используемых в RPC-взаимодействиях, и доступности соответствующих RPC-серверов».

Перейти обратно к новости