AMD подтвердила, что свежие MDS-проблемы не представляют опасности для процессоров компании - «Новости»

23-05-2019, 03:00. Автор: Христофор

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Рекомендуем почитать:

Xakep #241. Взлом игр

- Содержание выпуска

- Подписка на «Хакер»

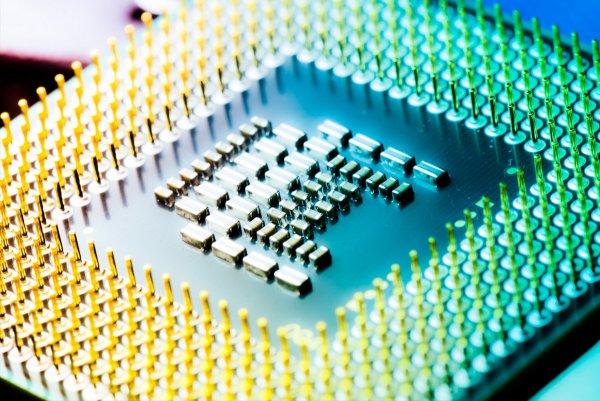

На прошлой неделе стало известно, что ИБ-специалисты обнаружили новый класс уязвимостей в процессорах компании Intel: Microarchitectural Data Sampling (MDS). Равно как и уязвимости Spectre и Meltdown, новые баги связаны с упреждающим (или спекулятивным — speculative) механизмом исполнения команд. Исследователи выделили четыре уязвимости и разделили их на три группы: RIDL, Fallout и ZombieLoad.

Теперь компания AMD официально подтвердила то, о чем исследователи писали и раньше: процессоры компании не подвержены новым проблемам. Дело в том, что уязвимости также тесно связаны с использованием технологии гиперпоточности (Hyper-Threading), созданной компанией Intel для собственных своих продуктов. AMD это, по понятным причинам, не касается.

Кроме того, появились интересные данные о вероятном снижении производительности процессоров после установки патчей. Напомню, что как и в случае с уязвимостями Spectre и Meltdown, устранение новых уязвимостей требует как установки патчей на уровне ОС, так и обновления микрокодов и отключения гиперпоточности. Напомню, что представители Intel писали, что производительность процессоров из-за этого может снизится ориентировочно на 10%, но в то же время компания Apple писала о вероятных 40%.

Теперь эксперты Phoronix провели собственное независимое тестирование, проверив, как патчи для MDS-уязвимостей, а также для Spectre, Meltdown и L1TF, сказываются на производительности различных систем. Результаты тестов выглядят удручающе: в среднем процессоры Intel теряют в производительности 16% без отключения Hyper-Threading и все 25% если Hyper-Threading отключен. При этом процессоры AMD, которые тоже уязвимы перед некоторыми типами side-channel атак, после установки обновлений теряют лишь 3% своей производительности.

Перейти обратно к новости