Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

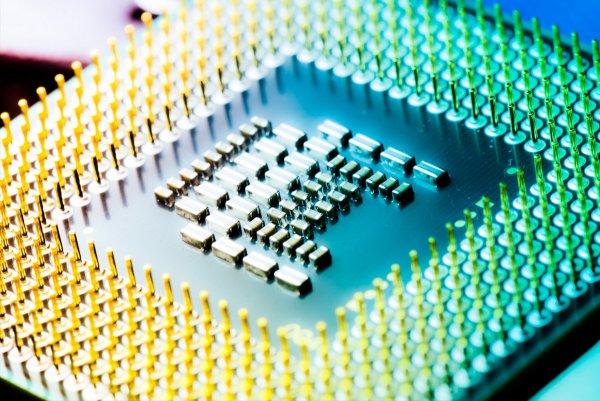

AMD подтвердила, что свежие MDS-проблемы не представляют опасности для процессоров компании - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

Рекомендуем почитать:

Xakep #241. Взлом игр

- Содержание выпуска

- Подписка на «Хакер»

На прошлой неделе стало известно, что ИБ-специалисты обнаружили новый класс уязвимостей в процессорах компании Intel: Microarchitectural Data Sampling (MDS). Равно как и уязвимости Spectre и Meltdown, новые баги связаны с упреждающим (или спекулятивным — speculative) механизмом исполнения команд. Исследователи выделили четыре уязвимости и разделили их на три группы: RIDL, Fallout и ZombieLoad.

Теперь компания AMD официально подтвердила то, о чем исследователи писали и раньше: процессоры компании не подвержены новым проблемам. Дело в том, что уязвимости также тесно связаны с использованием технологии гиперпоточности (Hyper-Threading), созданной компанией Intel для собственных своих продуктов. AMD это, по понятным причинам, не касается.

Кроме того, появились интересные данные о вероятном снижении производительности процессоров после установки патчей. Напомню, что как и в случае с уязвимостями Spectre и Meltdown, устранение новых уязвимостей требует как установки патчей на уровне ОС, так и обновления микрокодов и отключения гиперпоточности. Напомню, что представители Intel писали, что производительность процессоров из-за этого может снизится ориентировочно на 10%, но в то же время компания Apple писала о вероятных 40%.

Теперь эксперты Phoronix провели собственное независимое тестирование, проверив, как патчи для MDS-уязвимостей, а также для Spectre, Meltdown и L1TF, сказываются на производительности различных систем. Результаты тестов выглядят удручающе: в среднем процессоры Intel теряют в производительности 16% без отключения Hyper-Threading и все 25% если Hyper-Threading отключен. При этом процессоры AMD, которые тоже уязвимы перед некоторыми типами side-channel атак, после установки обновлений теряют лишь 3% своей производительности.

- © Новые проблемы процессоров Intel: side-channel атаки Zombieload, Fallout и RIDL - «Новости»

- © AMD подтвердила: уязвимость Spoiler не затрагивает процессоры компании - «Новости»

- © Процессорам Intel угрожает новая спекулятивная уязвимость Spoiler - «Новости»

- © Процессоры Intel девятого поколения будут защищены от Meltdown и Spectre - «Новости»

- © Intel не выпустила патчей для проблемы Spoiler, но присвоила ей идентификатор CVE - «Новости»

- © В процессорах Intel обнаружен новый набор уязвимостей класса Spectre: Foreshadow или L1TF - «Новости»

- © Разработчики OpenBSD отключили технологию Hyper-Threading в процессорах Intel из соображений безопасности - «Новости»

- © В роутерах TP-Link TL-R600VPN устранено четыре уязвимости - «Новости»

- © Смартфоны Samsung Galaxy S7 оказались уязвимы перед проблемой Meltdown - «Новости»

- © Intel устранила 19 уязвимостей в графических драйверах для Windows - «Новости»

|

|

|