HTB Love. Захватываем веб-сервер на Windows и Apache через SSRF - «Новости»

12-08-2021, 00:02. Автор: Любава

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Разведка. Сканирование портов

Адрес машины — 10.10.10.239, добавляем его в /.

10.10.10.239love.htbИ сканируем порты.

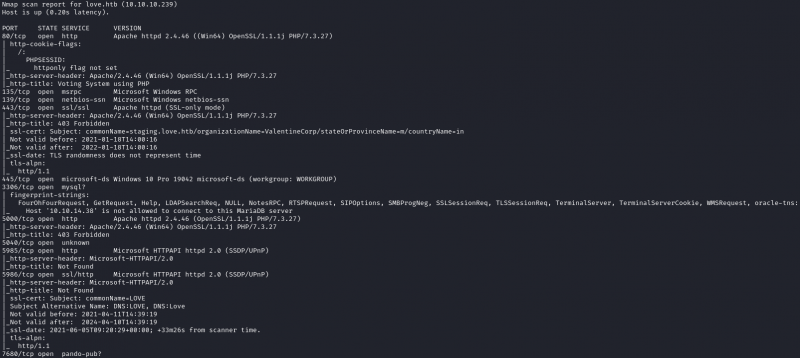

ports=$(nmap -p- --min-rate=500 $1 | grep^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1Результат работы скриптаВидим множество открытых портов и работающих на них служб:

- порты 80, 5000 — веб‑сервер Apache 2.4.46;

- порт 135 — служба удаленного вызова процедур (Microsoft RPC);

- порт 139 — служба имен NetBIOS;

- порт 443 — веб‑сервер Apache 2.4.46 + OpenSSL 1.1.1j;

- порт 445 — служба SMB;

- порт 3306 — СУБД MySQL;

- порт 5040 — неизвестно;

- порты 5985, 5986 — служба удаленного управления Windows (WinRM).

Первым делом проверяем, что нам может дать SMB (команда smbmap ), но для анонима ничего не доступно. Поэтому переключаемся на веб. При сканировании порта 443 мы получили информацию из сертификата, откуда узнаем о еще одном сайте — staging.. Этот домен тоже добавляем в /.

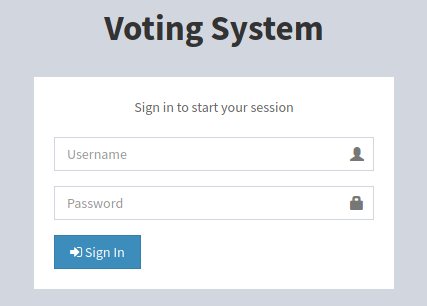

10.10.10.239staging.htbТеперь внимательно изучим оба сайта в поисках точек для входа, имен пользователей и другой важной инфы. Сайт love. встречает нас формой авторизации, но нам становится известна используемая технология — Voting System.

Точка входа

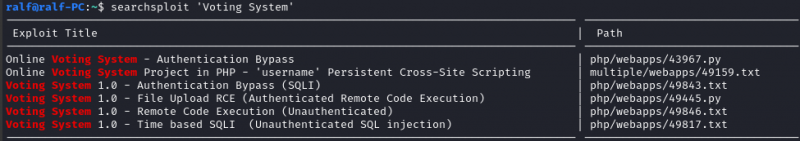

Voting System — это несложная голосовалка, написанная на PHP. Наверняка для нее должны быть готовые эксплоиты. Запускаем searchsploit из Kali Linux и находим сразу несколько.

Поиск эксплоитов с помощью searchsploit

Нас интересуют четыре последних эксплоита:

- Первый эксплуатирует SQL-инъекцию для обхода авторизации.

- Второй даст удаленное выполнение кода через загрузку файлов, однако мы должны быть авторизованы в системе.

- Предпоследний эксплоит даст удаленное выполнение кода без авторизации.

- Последний — Time based SQL-инъекция, тоже без авторизации.

Перейти обратно к новости