Банковский троян Massiv выдает себя за IPTV-приложение - «Новости»

27-02-2026, 10:30. Автор: Creighton

Аналитики ThreatFabric обнаружили новый Android-троян Massiv, который маскируется под IPTV-приложения и нацелен на кражу банковских данных через захват полного контроля над устройством.

Исследователи пишут, что малварь распространяется через SMS-фишинг: в сообщении жертва получает ссылку на фальшивое IPTV-приложение (например, IPTV24). При запуске дроппер предлагает установить «важное обновление», запрашивая разрешение на установку из сторонних источников. Специалисты подчеркивают, что настоящие IPTV-приложения никто не заражал — дроппер просто открывает WebView с IPTV-сайтом, тогда как малварь уже работает на устройстве в фоне.

Впервые троян был замечен в кампании против пользователей из Португалии и Греции в начале текущего года, хотя отдельные образцы малвари датируются началом 2025 года.

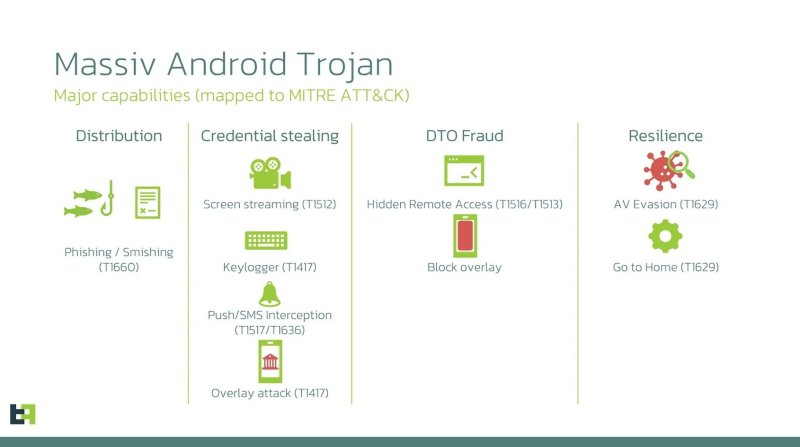

Massiv поддерживает стандартный для Android-банкеров набор: трансляцию экрана через MediaProjection API, кейлоггинг, перехват SMS и фальшивые оверлеи поверх банковских приложений. В оверлеях жертву просят ввести логины, пароли и данные карт.

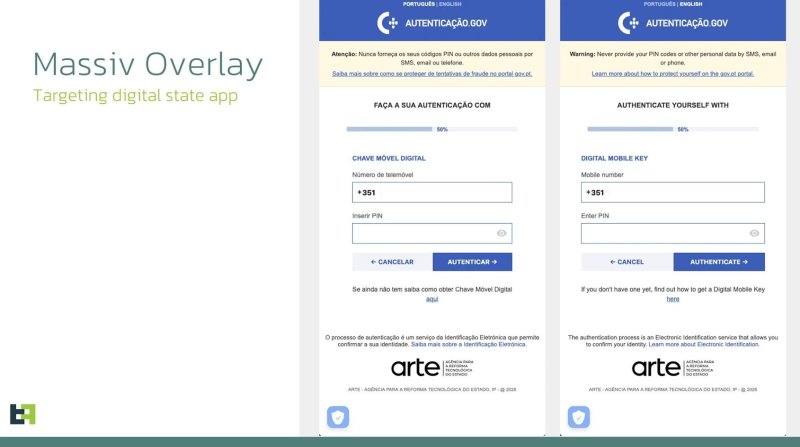

Отмечается, что одна из кампаний была направлена на gov.pt — португальское приложение для госуслуг, где оверлей выманивал у жертв номер телефона и PIN-код (вероятно, для обхода KYC-верификации). Также исследователи зафиксировали случаи, когда перехваченные данные использовались для открытия банковских счетов на имя жертв — ради отмывания денег или получения кредитов.

Помимо этого Massiv работает как полноценный RAT: оператор малвари подключается к устройству, показывая жертве черный экран для маскировки своей активности. Эта функциональность реализована через злоупотребление Accessibility Services, а для обхода защиты от захвата экрана предусмотрен UI-tree mode: малварь обходит дерево AccessibilityWindowInfo и строит JSON-представление видимых элементов интерфейса.

Исследователи отмечают, что пока Massiv не распространяется по схеме MaaS (Malware-as-a-service), однако его операторы уже внедрили API-ключи в коммуникацию с бэкендом. Анализ кода указывает, что сейчас вредонос находится в фазе активной разработки.

Перейти обратно к новости