Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Банковский троян Massiv выдает себя за IPTV-приложение - «Новости»

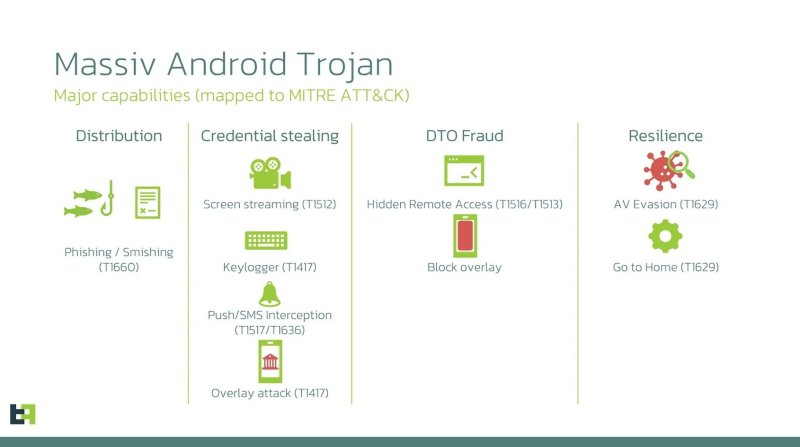

Аналитики ThreatFabric обнаружили новый Android-троян Massiv, который маскируется под IPTV-приложения и нацелен на кражу банковских данных через захват полного контроля над устройством.

Исследователи пишут, что малварь распространяется через SMS-фишинг: в сообщении жертва получает ссылку на фальшивое IPTV-приложение (например, IPTV24). При запуске дроппер предлагает установить «важное обновление», запрашивая разрешение на установку из сторонних источников. Специалисты подчеркивают, что настоящие IPTV-приложения никто не заражал — дроппер просто открывает WebView с IPTV-сайтом, тогда как малварь уже работает на устройстве в фоне.

Впервые троян был замечен в кампании против пользователей из Португалии и Греции в начале текущего года, хотя отдельные образцы малвари датируются началом 2025 года.

Massiv поддерживает стандартный для Android-банкеров набор: трансляцию экрана через MediaProjection API, кейлоггинг, перехват SMS и фальшивые оверлеи поверх банковских приложений. В оверлеях жертву просят ввести логины, пароли и данные карт.

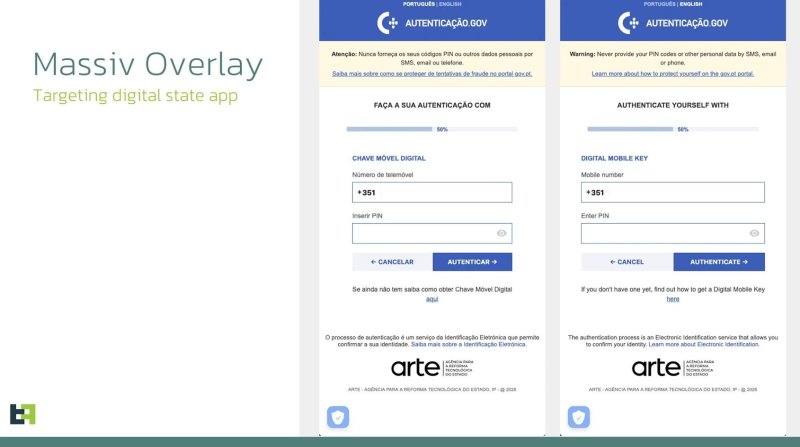

Отмечается, что одна из кампаний была направлена на gov.pt — португальское приложение для госуслуг, где оверлей выманивал у жертв номер телефона и PIN-код (вероятно, для обхода KYC-верификации). Также исследователи зафиксировали случаи, когда перехваченные данные использовались для открытия банковских счетов на имя жертв — ради отмывания денег или получения кредитов.

Помимо этого Massiv работает как полноценный RAT: оператор малвари подключается к устройству, показывая жертве черный экран для маскировки своей активности. Эта функциональность реализована через злоупотребление Accessibility Services, а для обхода защиты от захвата экрана предусмотрен UI-tree mode: малварь обходит дерево AccessibilityWindowInfo и строит JSON-представление видимых элементов интерфейса.

Исследователи отмечают, что пока Massiv не распространяется по схеме MaaS (Malware-as-a-service), однако его операторы уже внедрили API-ключи в коммуникацию с бэкендом. Анализ кода указывает, что сейчас вредонос находится в фазе активной разработки.

- © Вышли обзоры GeForce RTX 5070 Ti — аналог GeForce RTX 4080 Super с более мощным ИИ-генератором кадров - «Новости сети»

- © Интернет-телевидение IPTV: плюсы, минусы, нюансы - «Windows»

- © Учёные измерили предел разрешения глаза и объяснили, есть ли смысл в 8K-телевизорах - «Новости сети»

- © «Достойная производительность, не лучшая стоимость»: вышли обзоры Intel Arc B570 - «Новости сети»

- © Новые миссии, аномалии и оптимизация: GSC рассказала, как будет улучшать S.T.A.L.K.E.R. 2: Heart of Chornobyl за оставшиеся месяцы 2025 года - «Новости сети»

- © "Легально, без SMS". Где в интернете можно смотреть сериалы, не нарушая закон? - «Интернет и связь»

- © Intel представила процессоры Core Ultra 3: техпроцесс 18A, новые ядра Cougar Cove и Darkmont, а также графика Xe3 - «Новости сети»

- © Вредонос MysteryBot сочетает в себе функции банковского трояна, кейлоггера и вымогателя - «Новости»

- © Глава Figure AI попытался доказать, что видео с маршем сотен китайских роботов UBTech — фейк - «Новости сети»

- © В Steam стартовала грандиозная зимняя распродажа и голосование за финалистов The Steam Awards 2025 - «Новости сети»

|

|

|