Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

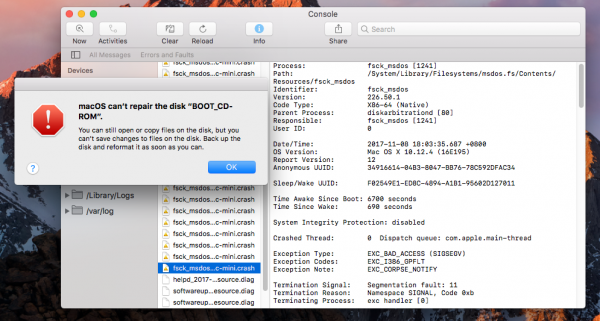

Раскрыты подробности проблемы в macOS, позволявшей выполнить произвольный код через USB - «Новости»

В конце октября 2017 года компания Apple представила обновленные версии macOS High Sierra 10.13.1, Sierra 10.12.6 и El Capitan 10.11.6. Среди исправленных тогда уязвимостей числился баг в работе fsck_msdos, системного инструмента, который macOS использует для проверки и устранения проблем на накопителях с файловой системой FAT. Данное решение запускается автоматически, каждый раз, когда пользователь подключает к компьютеру USB- или SD-накопитель с системой FAT.

Теперь, спустя почти месяц после выхода патча, сотрудники компании Trend Micro обнародовали подробную информацию о данной уязвимости (CVE-2017-13811). Как оказалось, проблема позволяла выполнить на устройстве произвольный код с системными привилегиями, посредством вредоносного USB-девайса.

Исследователи пишут, что уязвимость сопряжена с нарушением целостности информации в памяти (memory corruption), которое возникает вследствие невозможности повышения значения переменной, тогда как значение «-1» приводит к срабатыванию проблемы. То есть злоумышленник может подготовить специальный USB-накопитель, который будет намеренно провоцировать нарушение целостности информации в памяти, из-за чего становится возможным выполнение произвольного кода. По сути, для компрометации уязвимых версий macOS, атакующему достаточно просто подключить к Mac жертвы свою флешку.

Интересно, что специалисты Trend Micro обнаружили данную проблему, когда искали баги в исходном коде Android. Дело в том, что fsck_msdos можно часто встретить и в *NIX-системах, в том числе Linux, Android и построенных на базе BSD ОС. Исследователи уведомили о проблеме производителей, включая Google, но получили ответ, что выпускать патч для Android не потребуется, так как «fsck_msdos работает под жестко ограниченным SELinux доменом». Несмотря на это, в отчете Trend Micro сказано, что Google, скорее всего, все же представит некую «заплатку» в ближайшем будущем.

- © PHP-инклюдинг и межсайтовый скриптинг m-phorum - «Интернет»

- © PHP инклюдинг в продуктах CodeGrrl - «Интернет»

- © PHP-инклюдинг в AzDGVote - «Интернет»

- © Баг в macOS High Sierra позволяет войти в систему с root-привилегиями, нажимая одну кнопку - «Новости»

- © Межсайтовый скриптинг и PHP-инклюдинг в Link Bank - «Интернет»

- © Переполнение буфера при обработке MIDI файлов в WinAmp - «Интернет»

- © В популярном флэш-плеере критическая уязвимость - «Интернет»

- © В macOS нашли серьезную уязвимость - «Интернет и связь»

- © Скриптинг между приложениями в ICQ - «Интернет»

- © Выполнение произвольного PHP кода в PHPizabi - «Интернет»

|

|

|