Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Защищаем ноутбук с Linux. Шифрование, аутентификация по флешке и возврат украденного - «Новости»

Содержание статьи

- Шифрование диска

- Флешка

- Противоугонка

- Выводы

Физический доступ

Начнем, как обычно, с азов, а именно с пароля на вход. Казалось бы, здесь все просто: любая графическая среда имеет встроенный?блокировщик экрана, который требует ввести пароль после нескольких минут простоя машины. Но что делать, если ты не используешь графическую среду и твой выбор — легковесный оконный менеджер вроде Fluxbox или i3?

Существует масса самых разнообразных блокировщиков экрана, но я бы рекомендовал остановиться на slock. Это крайне?простой блокировщик, не имеющий никаких графических элементов управления, окон ввода и переключателей сессий. Все, что он делает, — это заливает экран черным цветом. При вводе пароля экран становится синим, а при нажатии Enter в?случае неправильного пароля — красным. Увидев такое, большинство «взломщиков» впадут в ступор и решат, что комп просто завис.

Запускать slock можно как напрямую (тогда экран заблокируется сразу), так и автоматически после пробуждения ноутбука. Во?втором случае тебе понадобится systemd-юнит следующего содержания:

[Unit]

Description=Lock X session using slock for user %i

Before=sleep.target

[Service]

User=%i

Environment=DISPLAY=:0

ExecStartPre=/usr/bin/xset dpms force suspend

ExecStart=/usr/bin/slock

[Install]

WantedBy=sleep.target

[/code]

Сохрани его в файл /etc/systemd/system/slock@.service и активируй юнит (USER — твое имя в системе):

$ sudo systemctl enable slock@USER.service

Еще одна крайне простая, но оттого не менее ценная рекомендация — поставь пароль на BIOS и?отключи загрузку с любых носителей, кроме жесткого диска. Это убережет тебя от тех, кто попытается загрузиться с флешки, чтобы прочитать твой диск из другой операционной системы.

Многие ноутбуки также позволяют установить пароль на загрузку, перезагрузку и доступ к жесткому диску. Последний?работает на уровне ATA-контроллера, он спасет, если кто-то все-таки сможет загрузить свою операционку, но будет бесполезен против физического извлечения жесткого диска.

Шифрование диска

Почти все популярные дистрибутивы позволяют зашифровать жесткий диск на этапе установки операционной?системы. Такое шифрование делает извлечение данных с диска почти невозможной задачей (при достаточно длинном пароле), но имеет один существенный недостаток: падение производительности операций ввода-вывода, которое может достигать сотен и тысяч процентов.

Минимизировать проседание производительности можно, если?зашифровать только раздел /home (на котором и находятся твои данные), а саму систему оставить незашифрованной. По факту многие дистрибутивы предлагают такой вариант по умолчанию, но он тоже не идеален: ноутбук будет жрать дополнительные ресурсы просто при просмотре сохраненного?на диск фильма, а если ты занимаешься разработкой ПО или просто часто собираешь софт из исходников — готовься к существенному замедлению.

Но и из этой ситуации есть выход. Системы EncFS и CryFS используют механизм FUSE, чтобы создать зашифрованную виртуальную ФС поверх основной. С их помощью ты можешь зашифровать любой отдельно взятый каталог, без необходимости выделять специальный контейнер заранее определенного размера и с возможностью синхронизации каталога с Dropbox и другими подобными сервисами.

Обе файловые системы используют алгоритм AES-256 в режиме GCM, но отличаются в реализации. EncFS шифрует каждый файл по?отдельности и поэтому скрывает лишь содержимое файлов и их названия, но никак не препятствует получению информации о структуре каталогов и размере файлов. Другими словами: если кому-то потребуется доказать, что ты хранишь архив детского?порно, скачанный из даркнета, — он сможет это сделать.

CryFS защищает от подобных рисков. Зашифрованный с ее помощью каталог выглядит как плоское файловое дерево с кучей каталогов и файлов одинакового размера. Однако CryFS никогда не подвергалась независимому аудиту, который был произведен?в отношении EncFS. Если тебя это останавливает — используй EncFS, если же ты не веришь ни тому, ни другому — можешь вооружиться VeraCrypt или другим «классическим» инструментом шифрования, использующим контейнер заранее заданного размера, который нельзя выложить в Dropbox без синхронизации всех зашифрованных данных при?малейшем изменении.

Использовать EncFS и CryFS крайне просто. Достаточно установить пакет, а затем выполнить операцию монтирования:

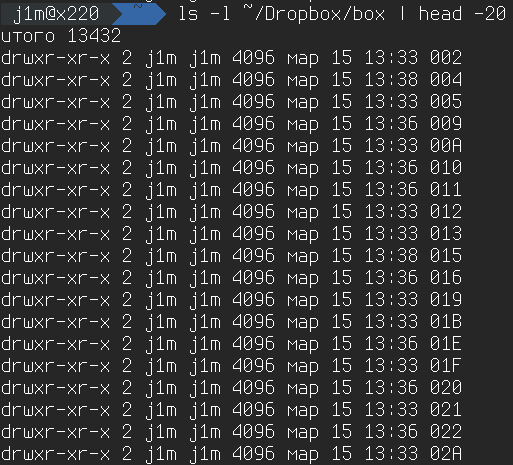

$ cryfs ~/Dropbox/box ~/crypto

В данном случае мы подключаем зашифрованный каталог ~/Dropbox/box как ~/crypto. Все файлы, записанные в последний, появятся в первом в зашифрованном виде.

В этот каталог можно сложить все ценные?данные: сканы паспорта, ключи GPG, рабочие каталоги криптокошельков, базы паролей и так далее. Подключать его придется вручную после каждой загрузки, а после использования лучше сразу отключать:

$ fusermount -u ~/crypto

Содержимое каталога, зашифрованного с помощью CryFS

- © Windows, как среда для разработки - «Windows»

- © Что делать, если ноутбук не видит Wi FI? - «Нотбуки»

- © Linux-ноутбук System76 Galago Pro получил чип Intel Core восьмого поколения - «Новости сети»

- © Способы установки пароля на компьютере Windows 7 - «ОС»

- © Как запаролить доступ к флешке с помощью штатной функции Windows – BitLocker - «Windows»

- © Как правильно установить пароль на флешку - «Жесткие диски»

- © Как разблокировать графический ключ в планшете - «iPad»

- © Xiaomi подготовила новый ноутбук Mi Notebook Air с 13,3" экраном и чипом Kaby Lake - «Новости сети»

- © Почему будущее серверных систем за Linux? - «Интернет»

- © Обновлённый ноутбук-трансформер HP Spectre x360 13 стал тоньше, легче и быстрее - «Новости сети»

|

|

|