Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Китайские исследователи нашли более десяти уязвимостей в автомобилях BMW - «Новости»

Специалисты Keen Security Lab, исследовательского подразделения компании Tencent, на протяжении года изучали бортовые системы автомобилей BMW. В итоге, в марте 2018 года специалисты уведомили инженеров BMW об обнаружении 14 уязвимостей, позволяющих скомпрометировать транспортные средства как локально, так и удаленно.

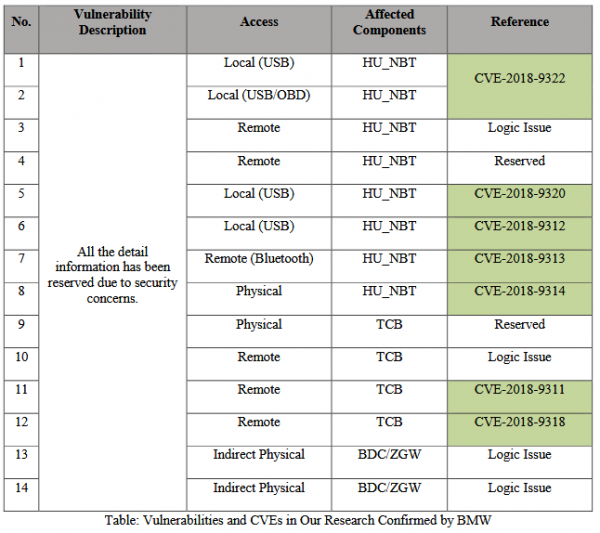

Семи проблемам уже были присвоены идентификаторы CVE (CVE-2018-9322, CVE-2018-9320, CVE-2018-9312, CVE-2018-9313, CVE-2018-9314, CVE-2018-9311 и CVE-2018-9318), оставшиеся баги пока ждут своей очереди. Уязвимостям подвержены авто начиная с 2012 года выпуска, в том числе: BMW i Series, BMW X Series, BMW 3 Series, BMW 5 Series, а также BMW 7 Series.

В настоящее время специалисты обнародовали 26-страничный предварительный отчет о своих находках, тогда как полная версия ожидается лишь в начале 2019 года. Таким образом исследователи дают разработчикам BMW и владельцам проблемных автомобилей больше времени на устранение уязвимостей.

В своих изысканиях специалисты сосредоточились на трех основных компонентах авто: информационно-развлекательных системах (они же Head Unit), блоках контроля телематики (TCU или T-Box), а также центральных модулях шлюза (Central Gateway Module). В итоге были найдены следующие баги:

- 8 уязвимостей затрагивают подключенные к интернету информационно-развлекательные системы;

- 4 уязвимости касаются работы TCU и ряда функций, за которые он отвечает: телефонных сервисов, сервисов помощи в случае аварии, а также удаленной блокировки/разблокировки дверей;

- 2 уязвимости обнаружены в Central Gateway Module, который призван получать диагностические сообщения от TCU и информационно-развлекательных систем, а затем «переводить» их для Electronic Control Units (ECU) на других CAN-шинах.

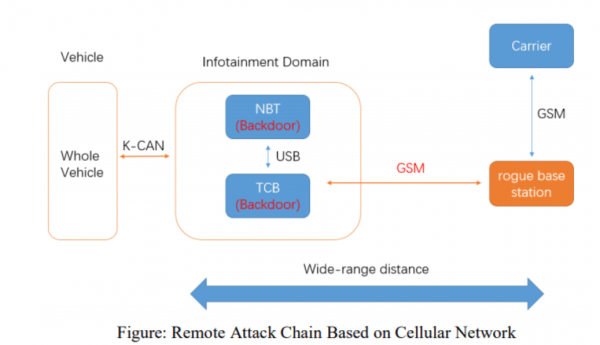

Исследователи пишут, что различные комбинации этих проблем позволяют взломать автомобиль локально, имея к нему физический доступ (посредством USB-накопителя и доступа к порту ODB), или удаленно (вооружившись программно-определяемой радиосистемой, SDR).

К счастью для владельцев уязвимых авто, одна из самых опасных удаленных атак весьма сложна в исполнении, в частности она потребует компрометации местной GSM-сети. Исследователи и разработчики BMW сходятся во мнении, что большинству злоумышленников такая задача будет не по зубам. С другой стороны, удаленно можно эксплуатировать сразу шесть из обнаруженных багов, один из которых, например, подразумевает компрометацию через Bluetooth.

Представители BMW сообщают, что уже готовят исправления для найденных специалистами проблем. Шесть «заплаток» уже раздают удаленно, «по воздуху», но другие исправления потребуют изменений настроек компонентов и модификаций прошивок, то есть задача по их доставке конечным пользователям будет возложена на дилеров. Ожидается, что процесс обновления будет окончательно завершен в начале 2019 года.

- © Corsair обновила систему жидкостного охлаждения Hydro Series H60 - «Новости сети»

- © CES 2018: цена мониторов HP F-Series с поддержкой FreeSync начинается с $99 - «Новости сети»

- © Семейство смартфонов Samsung Galaxy J-Series пополнят аппараты Aura - «Новости сети»

- © Ноутбуки Dell Chromebook 5000 Series поступят в продажу в феврале - «Новости сети»

- © Размер мониторов AOC P1 Series составляет от 21,5 до 27 дюймов - «Новости сети»

- © Intel прекращает производство процессоров Kaby Lake-X - «Новости сети»

- © ZOTAC оснастила неттопы ZBOX Q Series графикой NVIDIA Quadro - «Новости сети»

- © HMD Global возродит популярные смартфоны Nokia N-Series - «Интернет и связь»

- © Смартфоны LG G5 se и LG X series вскоре появятся в России - «Новости сети»

- © Корпус Corsair Carbide Series SPEC-05: скромность — не порок - «Новости сети»

|

|

|