Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Хак-группа Fancy Bear использует первый известный специалистам руткит для UEFI - «Новости»

");

}else{

$('#mpu1-desktop').remove();

console.log('mpu1-desktop removed');

}

});

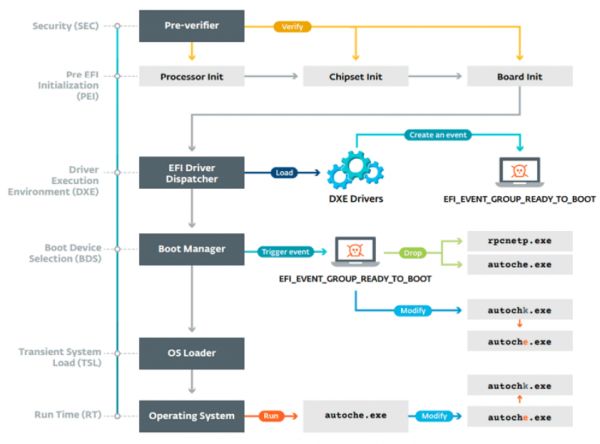

Эксперты компании ESET рассказали об обнаружении вредоносной кампании, в ходе которой был задействован первый известный руткит для Unified Extensible Firmware Interface (UEFI). Ранее подобное обсуждалось лишь с теоретической точки зрения на ИБ-конференциях.

Исследователи пишут, что руткит для UEFI использует группа российских правительственных хакеров, известная под названиями APT28, Sednit, Fancy Bear, Strontium, Sofacy и так далее. По данным компании, зафиксирован как минимум один случай успешного внедрения вредоносного модуля во флеш-память SPI, что гарантирует злоумышленникам не только возможность сохранить присутствие в системе после переустановки ОС, но и после замены жесткого диска.

Для внедрения руткита злоумышленники используют малварь LoJax — «близнеца» легитимного решения LoJack от компании Absolute Software, созданного для защиты устройств от утери и кражи. Этот инструмент встраивается в UEFI и позволяет, к примеру, отслеживать местонахождение устройства или удаленно стереть данные.

Появление вредоносных версий LoJack было замечено аналитиками Arbor Networks еще весной текущего года. Тогда специалисты писали, что преступники незначительно изменили инструмент таким образом, чтобы он связывался с их управляющими серверами, а не с инфраструктурой Absolute Software. Эксперты Arbor Networks называли LoJax «идеальным двойным агентом», так как он может удаленно выполнить произвольный код в системе и практически не отличается от легитимной версии инструмента.

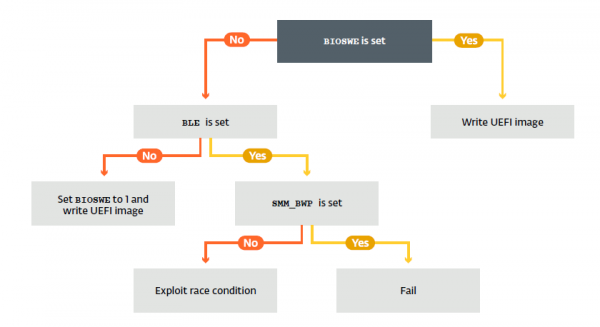

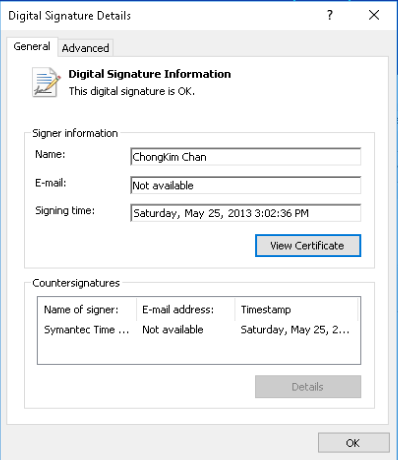

Эксперты ESET обнаружили три типа вредоносов на скомпрометированном компьютере. Два из них отвечали за сбор данных об устройстве и его прошивке, тогда как третий занимался инъекциями вредоносных модулей и компрометировал прошивку, взаимодействуя с SPI-памятью. Для взаимодействия с UEFI/BIOS злоумышленники применяли RWEverything и драйвер ядра RwDrv.sys, причем драйвер был подписан действительным сертификатом.

Если же доступа на запись не было, преступники прибегали к помощи уязвимости в UEFI четырехлетней давности (CVE-2014-8273), которая позволяет обойти запрет.

Для защиты от LoJax в частности и подобных угроз в целом исследователи рекомендуют использовать механизм Secure Boot, проверяющий все компоненты прошивки и их сертификаты. Так как руткит LoJax цифровой подписи не имеет, подобная защита попросту не позволит малвари внедриться в систему. Также специалисты советуют убедиться, что на материнской плате установлена самая свежая прошивка, ведь для успешной реализации подобной атаки требуется, чтобы защита SPI-памяти была неверно настроена или уязвима. Если эти условия не будут соблюдены, реализовать атаку тоже не получится.

- © Хакерская группа Fancy Bear обновила свой бэкдор Xagent - «Новости»

- © Обнаружены семь новых модулей для VPNFilter - «Новости»

- © Microsoft сообщила, что помешала российским хакерам вмешаться в «промежуточные выборы» - «Новости»

- © Хак-группа PowerPool уже использует для атак свежую 0-day уязвимость в Windows - «Новости»

- © Microsoft утверждает, что российские хакеры уже трижды атаковали американские выборы в 2018 году - «Новости»

- © Пентест UEFI. Оцениваем защищенность прошивки UEFI с помощью CHIPSEC - «Новости»

- © Ботнет VPNFilter все еще активен и ищет новые устройства для заражения - «Новости»

- © Украинские правоохранители не позволили VPNFilter атаковать объект критической инфраструктуры - «Новости»

- © Сенсационная разработка хакеров - «Интернет»

- © Группировка LuckyMouse подписывает свою малварь сертификатом китайской IT-компании - «Новости»

|

|

|