Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

HTB UpDown. Эксплуатируем Race Condition при атаке на веб-сервер - «Новости»

Hack The Box. Уровень сложности отмечен как средний.

warning

Подключаться к машинам с HTB рекомендуется только через VPN. Не делай этого с компьютеров, где есть важные для тебя данные, так как ты окажешься в общей сети с другими участниками.

Разведка

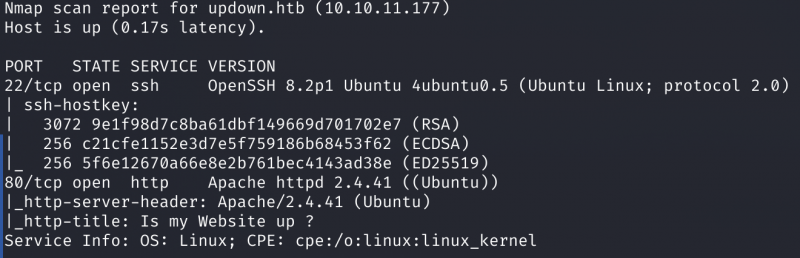

Сканирование портов

Добавляем IP-адрес машины в /:

10.10.11.177 updown.htb

И запускаем сканирование портов.

Справка: сканирование портов

Сканирование портов — стандартный первый шаг при любой атаке. Он позволяет атакующему узнать, какие службы на хосте принимают соединение. На основе этой информации выбирается следующий шаг к получению точки входа.

Наиболее известный инструмент для сканирования — это Nmap. Улучшить результаты его работы ты можешь при помощи следующего скрипта:

ports=$(nmap -p- --min-rate=500 $1 | grep^[0-9] | cut -d '/' -f 1 | tr 'n' ',' | sed s/,$//)nmap -p$ports -A $1Он действует в два этапа. На первом производится обычное быстрое сканирование, на втором — более тщательное сканирование, с использованием имеющихся скриптов (опция -A).

Результат работы скрипта

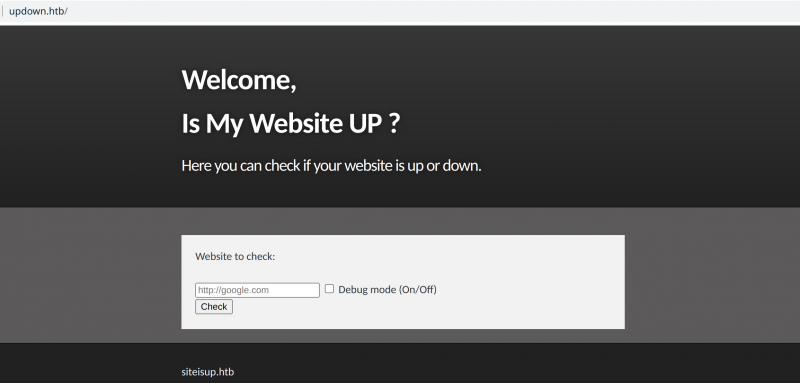

Мы нашли два открытых порта: 22 — служба OpenSSH 8.2p1 и 80 — веб‑сервер Apache 2.4.41. На веб‑сервере нас встречает чекер сайтов.

Главная страница сайта updown.htb

Главная страница раскрывает нам реальный домен — siteisup.. Поэтому добавляем запись в файл /:

10.10.11.177 updown.htb siteisup.htb

Затем я попытался послать запрос на свой простенький HTTP-сервер, который можно запустить командой python3 . В итоге я получил ответ, содержащий страницу HTML в текстовом виде, а в логах своего сервера увидел следующий GET-запрос.

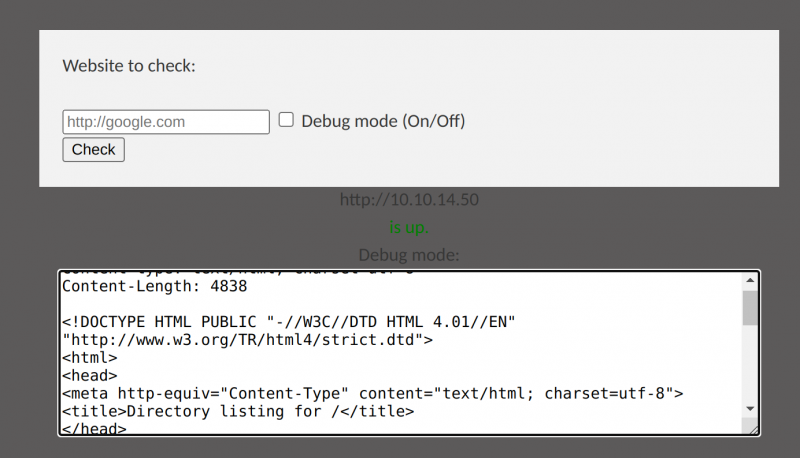

Результат проверки хоста

На сайте больше ничего интересного найти не удалось, поэтому приступим к сканированию.

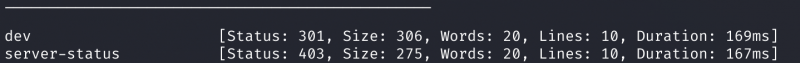

Справка: сканирование веба c ffuf

Одно из первых действий при тестировании безопасности веб‑приложения — это сканирование методом перебора каталогов, чтобы найти скрытую информацию и недоступные обычным посетителям функции. Для этого можно использовать программы вроде dirsearch и DIRB.

Я предпочитаю легкий и очень быстрый ffuf. При запуске указываем следующие параметры:

-w— словарь (я использую словари из набора SecLists);-t— количество потоков;-u— URL.

Запускаем ffuf:

ffuf -u 'http://siteisup.htb/FUZZ' -wdirectory_2.3_medium_lowercase.txt -t 256

Находим интересный каталог dev и повторяем сканирование уже в нем.

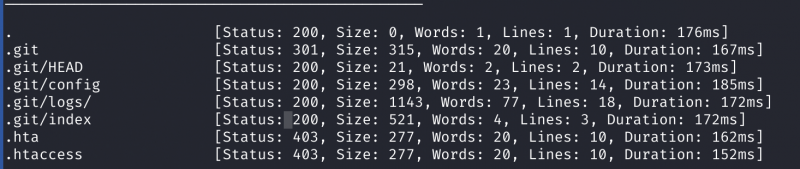

ffuf -u 'http://siteisup.htb/dev/FUZZ' -wfiles_interesting.txt -t 256

И обнаруживаем репозиторий Git, а это явная точка входа.

Точка входа

Теперь нам нужно сдампить найденный репозиторий, для чего есть набор скриптов dvcs-ripper или специальное средство git-dumper. На этот раз воспользуемся вторым.

git-dumper http://siteisup.htb/dev/dev

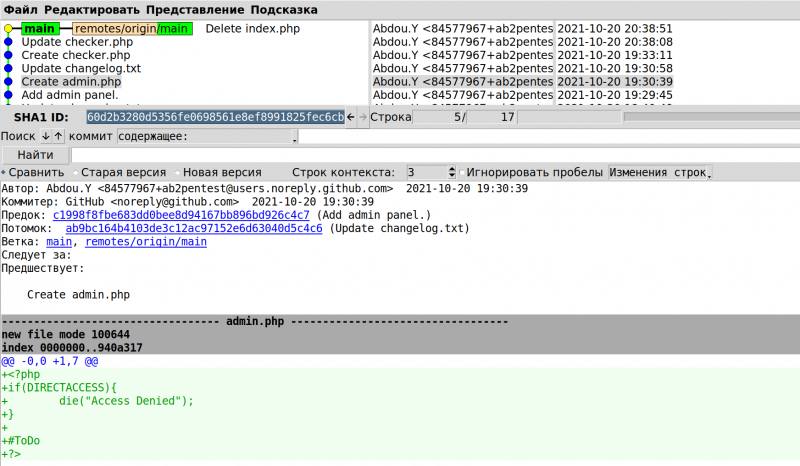

После загрузки репозитория нужно исследовать не только исходный код, но и внесенные изменения. Для удобства представления я использую программу gitk, которую надо открыть из директории, где расположен каталог ..

Представление репозитория в gitk

В репозитории находим файл admin., который отсутствует на самом сайте, а это значит, что нам нужно найти новый сайт. Для этого с помощью ffuf просканируем поддомены. При запуске добавим параметр -H — заголовок HTTP.

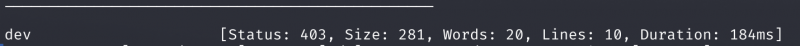

ffuf -uhttp://siteisup.htb/-t 256 -wsubdomains-top1million-110000.txt -H 'Host: FUZZ.siteisup.htb'Находим поддомен dev и добавляем его в файл /.

10.10.11.177 updown.htb siteisup.htb dev.siteisup.htb

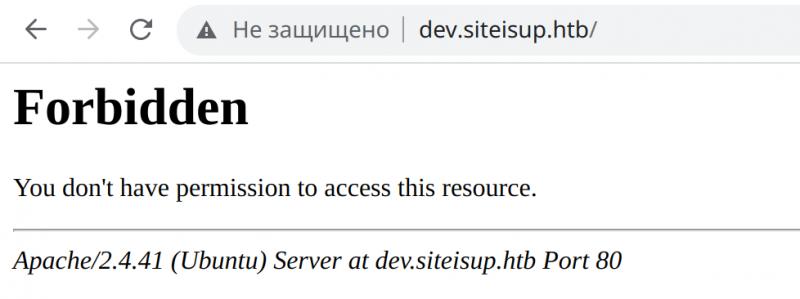

Но к сайту нет доступа.

Ошибка при обращении к сайту

- © HTB OpenSource. Атакуем удаленный хост через Git - «Новости»

- © HTB Shoppy. Повышаем привилегии через группу Docker - «Новости»

- © HTB Support. Проводим классическую атаку RBCD для захвата домена - «Новости»

- © HTB Secret. Раскрываем секрет JWT - «Новости»

- © HTB RedPanda. Обходим фильтр при Spring SSTI - «Новости»

- © HTB RouterSpace. Повышаем привилегии через баг в sudo - «Новости»

- © HTB Bolt. Эксплуатируем шаблоны в Python и разбираемся с PGP - «Новости»

- © HTB Backdoor. Взламываем сайт на WordPress и практикуемся в разведке - «Новости»

- © HTB Driver. Эксплуатируем PrintNightmare и делаем вредоносный SCF - «Новости»

- © HTB Shibboleth. Ломаем Zabbix, чтобы захватить контроллер платы - «Новости»

|

|

|