Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

В Wi-Fi нашли уязвимость SSID Confusion, позволяющую «слушать» чужой трафик - «Новости»

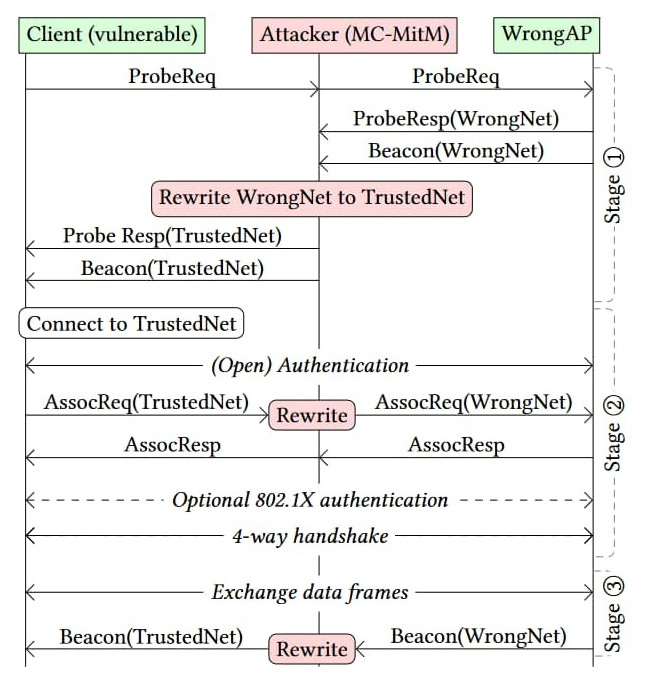

Исследователи обнаружили уязвимость, связанную с конструктивными недостатками стандарта Wi-Fi IEEE 802.11. Проблема позволяет обманом вынудить жертву подключиться к менее защищенной беспроводной сети и прослушивать сетевой трафик пользователя.

Баг получил название SSID Confusion и идентификатор CVE-2023-52424. Он затрагивает все операционные системы и Wi-Fi клиенты, включая домашние и mesh-сети, основанные на протоколах WEP, WPA3, 802.11X/EAP и AMPE.

Суть атаки заключается в том, чтобы «вынудить жертву осуществить даунгрейд и переключиться на менее защищенную сеть, подменив имя доверенной сети (SSID), чтобы перехватить трафик или осуществить дальнейшие атаки», — говорится в докладе компании Top10VPN, созданном в сотрудничестве с профессором и известным ИБ-исследователем из Левенского католического университета, Мэти Ванхофом (Mathy Vanhoef).

«Также успешная атака SSID Confusion заставляет любой VPN с функцией автоматического отключения в доверенных сетях отключиться, оставляя трафик жертвы незащищенным», — добавляют эксперты.

Проблема, лежащая в основе этой атаки, заключается в том, что стандарт Wi-Fi не требует, чтобы SSID всегда проходил аутентификацию, и это требуется лишь тогда, когда устройство присоединяется к определенной сети. В результате злоумышленник может обманом заставить пользователя подключиться к недоверенной сети Wi-Fi, а не к той, к которой он собирался подключиться изначально, осуществив атаку типа «противник посередине» (adversary-in-the-middle, AitM).

«В нашей атаке, когда жертва хочет подключиться к сети TrustedNet, мы обманом вынуждаем ее подключиться к другой сети — WrongNet, которая использует аналогичные учетные данные, — рассказали исследователи. — В результате клиент жертвы будет думать и показывать пользователю, что тот подключен к TrustedNet, в то время как на самом деле он подключен к WrongNet».

Другими словами, даже если пароли и другие учетные данные проходят взаимную верификацию при подключении к защищенной сети Wi-Fi, нет никакой гарантии того, что пользователь подключился именно к той сети, к которой собирался.

Таким образом, для реализации атаки SSID Confusion должны быть соблюдены следующие условия:

- жертва собирается подключиться к доверенной сети Wi-Fi;

- жертве доступна мошенническая сеть с теми же учетными данными для аутентификации, что и настоящая;

- злоумышленник находится в положении, позволяющем осуществить AitM-атаку между жертвой и доверенной сетью.

Для защиты от SSID Confusion исследователи предлагают обновить стандарт Wi-Fi 802.11, включив SSID в четырехсторнний хендшейк, который используется при подключении к защищенным сетям, а также усовершенствовать защиту маяков (beacon), чтобы «клиент мог хранить эталонный маяк, содержащий SSID сети, и проверять его подлинность во время четырехсторннего хендшейка».

Маяки представляют собой управляющие фреймы, которые периодически посылают точки беспроводного доступа, чтобы сообщить о своем присутствии. В них содержится такая информация об SSID, возможностях сети и так далее.

«Сети могут защититься от такой атаки, избегая повторного использования учетных данных в разных SSID, — добавляют исследователи. — В корпоративных сетях следует использовать отдельные CommonNames сервера RADIUS, а в домашних сетях — уникальный пароль для каждого SSID».

- © Настройка VPN сервера на Windows 7 - «ОС»

- © WPA3. Смотрим, что нового в следующем стандарте безопасности Wi-Fi и изучаем прошлые - «Новости»

- © Dragonblood: выявлены первые уязвимости Wi-Fi WPA3 - «Новости сети»

- © Уязвимости DragonBlood затрагивают стандарт WPA3 и позволяют узнать пароли Wi-Fi - «Новости»

- © ПК-корпуса Lian Li Lancool II Mesh Performance и Mesh RGB обеспечивают хорошее охлаждение - «Новости сети»

- © Чит своими руками. Смотрим сквозь стены и делаем автоприцеливание для 3D-шутера - «Новости»

- © ПК-корпус MasterCase H500P Mesh White обойдётся в 160 евро - «Новости сети»

- © VPN для друзей. Разворачиваем свой VPN-сервер с оплатой через Telegram - «Новости»

- © BitFenix Nova Mesh TG: компьютерный корпус в белом и чёрном цвете - «Новости сети»

- © Xiaomi Mesh Router Suits: комплект для организации беспроводной сети - «Новости сети»

|

|

|