Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Qrator Labs: большинство DDoS-атак в первом квартале пришлось на сегмент электронной коммерции - «Новости»

Компания Qrator Labs опубликовала статистику DDoS-атак за первый квартал 2024 года. По данным исследователей, наибольшее количество атак пришлось на сегмент электронной коммерции (25,26% всех атак), а самая продолжительная атака произошла в сегменте интернет-магазинов и длилась почти три недели: с 1 по 20 февраля.

Специалисты говорят, что в первом квартале 2024 года почти в два раза выросло число смешанных мультивекторных атак, достигнув доли 23,22%, что в первую очередь связывают с увеличением доступных злоумышленникам мощностей. Опытным хакерам и хактивистам это дает возможность организовывать большое количество атак в виде «ковровых бомбардировок».

Защититься от таких DDoS-атак сложнее, чем от целенаправленной атаки, поскольку большинство поставщиков решений antiDDoS защищают отдельные IP-адреса, а не инфраструктуры и сети целиком. То есть основное внимание при обнаружении и устранении угроз уделяется отдельным IP-адресам, но не сетям. Поэтому мультивекторные атаки на незащищенные или частично защищенные инфраструктуры могут достигать своей цели (и этот показатель может расти).

Как уже было сказано выше, наибольшее количество атак в первом квартале пришлось на сегмент электронной коммерции (25,26% всех атак). На втором месте оказался сегмент финансовых технологий (22,63%), а на третьем – образовательные технологии (13,16%).

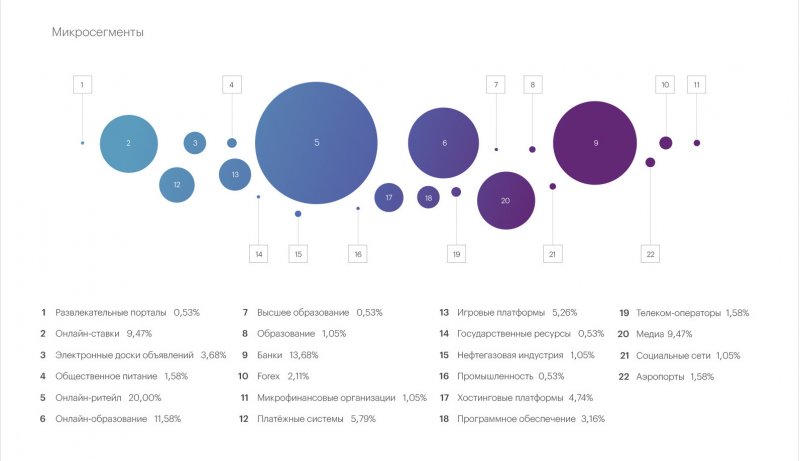

В статистике микросегментов места распределились следующим образом:

- чаще всего от действий злоумышленников чаще всего страдали интернет-магазины — 20% всех атак;

- на долю банков пришлось 13,68% всех атак;

- онлайн образование разместилось на третьем месте с долей 11,68%.

Если наиболее продолжительная атака произошла в сегменте интернет-магазинов и длилась почти три недели, то вторая по продолжительности атака была зафиксирована в сегменте онлайн ставок и длилась 72 часа. Закрывает «тройку лидеров» в этой области атака в банковском сегменте, длительность которой составила почти 6 часов.

Что касается интенсивности атак, то наиболее значимые показатели были в сегментах онлайн-ставок, интернет-магазинов и хостинговых платформ – 881,8 Gbps, 686,6 Gbps и 270,5 Gbps соответственно.

«Все вышеперечисленные кейсы, на наш взгляд, имеют признаки коммерческих атак, которые начали набирать популярность в прошлом году. Это закономерно, ведь мы уже рассказывали о расширении каналов связи, переходе на новые протоколы для оптимизации работы удаленных офисов, легкости и низкой стоимости организации DDoS-атак. Все это дает хорошие возможности влияния на бизнес для злоумышленников. Как результат, репутационные риски, прямые финансовые потери, упущенная прибыль, сорванные маркетинговые акции, затраченные на восстановление работоспособности систем ресурсы», – комментирует Дмитрий Ткачев, генеральный директор Qrator Labs.

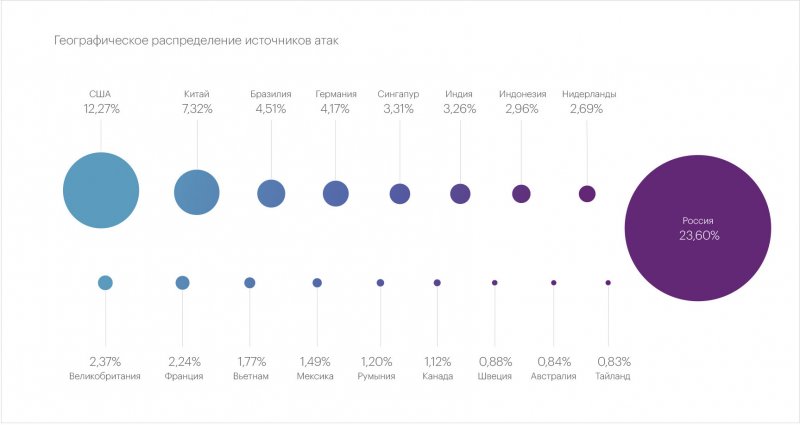

Тройка лидеров стран-источников вредоносного трафика остается неизменной уже несколько кварталов подряд. Россия, как и прежде, возглавила топ-20: в первом квартале здесь было заблокировано 23,6% IP-адресов (однако это почти в два раза меньше показателя четвертого квартала 2023 года, который составил 42,03% от общего числа). На втором и третьем местах оказались США и Китай – 12,27% и 7,32% блокировок.

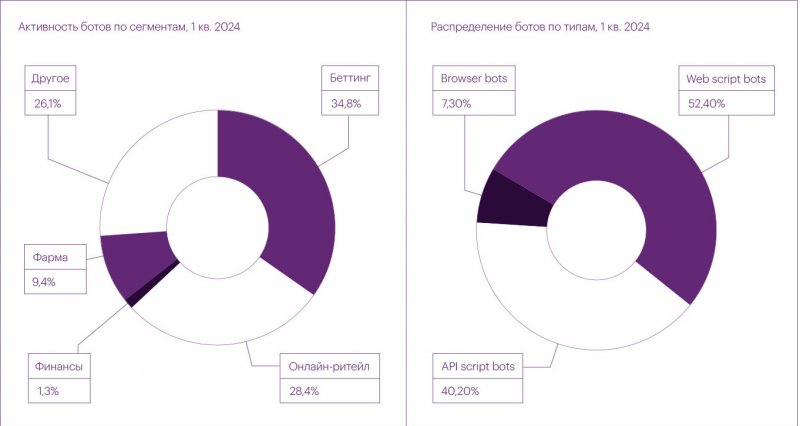

В сравнении с четвертым кварталом 2023 года, количество атак ботов возросло на 18,4% составив 5 037 483 945. В этом периоде не отмечалось резких по объему и продолжительности всплесков – было плавное возрастание нагрузки и плавный спад. Самым активным месяцем стал январь, на который пришлось больше всего атак: 1,8 млрд. заблокированных запросов ботов.

В первом квартале наблюдалось заметное смещение нагрузки в сторону беттинга (34,8%) из-за повышенного спроса на контент онлайн-ставок со стороны как легитимных пользователей, так и ботов. В этом сегменте исследователи отметили не только рост общего трафика и «белого шума» бот-активности, но и увеличение числа всплесков.

Так, крупнейшая атака ботов произошла именно в сфере беттинга 2 марта 2024 года. В этот день было зафиксировано 22 258 587 запросов (но это почти на 27% меньше пиковой атаки четвертого квартала 2023 года в сегменте онлайн-ритейла). Наиболее быстрая атака была организована 19 февраля тоже в сфере онлайн-ставок. Скорость атаки составила 79 300 запросов ботов в пике (rps), а это в два раза больше самой быстрой атаки четвертого квартала прошлого года, произошедшей в сегменте электронной коммерции.

При этом сообщается, что число сложных браузерных ботов немного увеличилось (с 5,6% до 7,3%), в основном за счет использования ботоводами новых более популярных платформ, которые лучше обходят системы защиты. Так, год назад доля браузерных ботов составляла всего 2%, в этом году – уже более 7%, то есть этот метод показывает устойчивый рост от квартала к кварталу.

По данным Qrator Labs, бот-трафик растет планомерно, несмотря на перепады между праздниками. Между январем и мартом была небольшая февральская «пропасть», но это не помешало общей бот-активности квартала вырасти на 18,4%.

В целом на 2024 год эксперты прогнозируют активный рост числа бот-атак. В ретроспективе нескольких лет первые кварталы года часто бывают не самыми активными, поэтому ожидается устойчивый рост еще примерно на 20%.

- © Эксперты Qrator Labs изучили устойчивость национальных сегментов интернета разных стран - «Новости»

- © Qrator Labs нейтрализовала волну высокоскоростных DDoS-атак на сервис QIWI - «Новости»

- © «Что день грядущий нам готовит?» Прогнозы на 2018 год от специалистов Qrator, Positive Technologies и SolidSoft - «Новости»

- © «Лучшая видеокарта начального уровня»: вышли обзоры AMD Radeon RX 7600 XT - «Новости сети»

- © Qrator Labs: зафиксированы DDoS-атаки на крупнейшие ресурсы в России и Европе - «Новости»

- © Qrator Labs предупреждает: протокол QUIC уязвим перед DDoS-атаками - «Новости»

- © MEGANews. Самые важные события в мире инфосека за июнь - «Новости»

- © Дизайны сайтов кондитерских и магазинов тортов - «Дизайны сайтов»

- © Опубликованы утилиты для DDoS-атак с применением Memcached, но эксперты нашли средство защиты - «Новости»

|

|

|