Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Группировка RomCom применяет в атаках уязвимости нулевого дня в Firefox и Windows - «Новости»

Обнаружилось, что хак-группа RomCom использовала сразу две уязвимости нулевого дня в недавних атаках, направленных на пользователей браузеров Firefox и Tor по всей Европе и Северной Америке.

Первая уязвимость (CVE-2024-9680) представляла собой ошибку use-after-free в Animation timelines браузера Firefox. Она позволяла выполнить код в песочнице браузера. Разработчики Mozilla исправили эту уязвимость 9 октября 2024 года, через день после того, как исследователи ESET сообщили им о проблеме.

Вторая 0-day уязвимость представляла собой проблему повышения привилегий (CVE-2024-49039) в планировщике задач Windows (Windows Task Scheduler). Она могла использоваться через специально созданное приложение, которое позволяло повысить привилегии до уровня Medium Integrity, а также выполнять код вне песочницы Firefox. Microsoft устранила эту уязвимость в рамках ноябрьского «вторника обновлений».

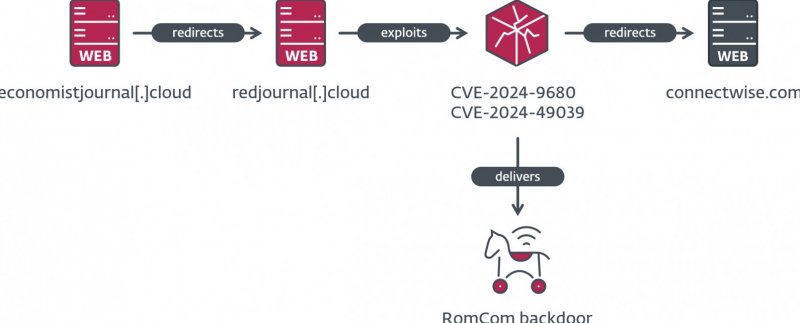

Как сообщается теперь, RomCom объединила эти уязвимости цепочку и использовала в качестве 0-day (то есть еще до выхода патчей). Это позволяло добиться удаленного выполнения кода без участия пользователя. Так, потенциальным жертвам было достаточно посетить контролируемый злоумышленниками сайт, который загружал и выполнял малварь RomCom в их системах.

«Цепочка атаки состоит из мошеннического сайта, который перенаправляет потенциальную жертву на сервер, где размещен эксплоит. В случае успеха эксплоит выполняет шелл-код, который загружает и исполняет бэкдор RomCom, — пишет специалист ESET Дэмиен Шеффер (Damien Schaeffer). — Нам неизвестно, как распространяются ссылки на такие мошеннически сайты, однако, если на страницу попадает уязвимый браузер, на компьютер жертвы загружается и выполняется полезная нагрузка, не требующая вмешательства пользователя».

Схема атаки

Исследователи ESET рассказывают, что судя по названию одного из jаvascript-эксплоитов, использовавшихся в атаках (main-tor.js), злоумышленники также нацеливались на пользователей браузера Tor (версии 12 и 13).

Отметим, что информация об использовании CVE-2024-9680 против пользователей Tor даже появлялась в блоге Tor Project в середине октября. Однако позже сообщение было отредактировано, и представители Tor Project пояснили, что у них нет доказательств того, что пользователи браузера Tor действительно были атакованы с помощью этого бага.

После развертывания на устройстве жертвы, малварь RomCom позволяла злоумышленникам выполнять команды и развертывать дополнительные полезные нагрузки.

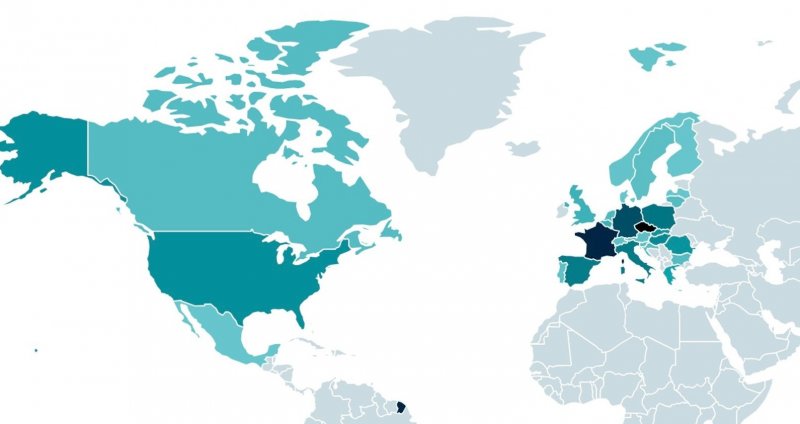

Исследователи отмечают, что количество успешных попыток эксплуатации, которые приводили к развертыванию бэкдора RomCom на устройствах пользователей, свидетельствует о том, что это была широкомасштабная кампания.

«Согласно данным телеметрии ESET, количество потенциальных пострадавших варьируется от одной жертвы на страну до 250», — сообщают в компании.

Жертвы RomCom

Отметим, что группировка RomCom не впервые использует в своих атаках уязвимости нулевого дня. К примеру, известно, что в июле 2023 года хакеры эксплуатировали 0-day проблемы CVE-2023-36884 в Windows и Office для атак на организации, участвовавшие в саммите НАТО в Вильнюсе.

По данным ESET, в настоящее время RomCom в основном нацелена на украинские, европейские и североамериканские организации, преимущественно занимаясь шпионскими атаками в различных отраслях, включая правительство, оборону, энергетику, фармацевтику и страхование.

- © Полное удаление антивируса ESET NOD32 с компьютера - «Вирусы»

- © HTB Gofer. Эксплуатируем Path Hijacking в связке с Use After Free - «Новости»

- © [Обновлено] Папки в «Пуске», пауза для обновлений и другие изменения в Windows 10 Build 14997 - «Windows»

- © Жидкий хром. Как работает баг use after free в движке Blink - «Новости»

- © Варианты установки Google поиском по умолчанию в Mozilla Firefox - «Браузеры»

- © Используй, свободно! Как работает уязвимость use-after-free в почтовике Exim - «Новости»

- © International Investor Day в Вильнюсе: уникальная платформа для развития европейской экосистемы - «Интернет и связь»

- © Удаляем визуальные закладки Яндекс из Mozilla Firefox - «Браузеры»

- © Как удалить поиск Mail ru из Firefox Mozilla - «Браузеры»

- © Что делать, зависает Mozilla Firefox - «Браузеры»

|

|

|