Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

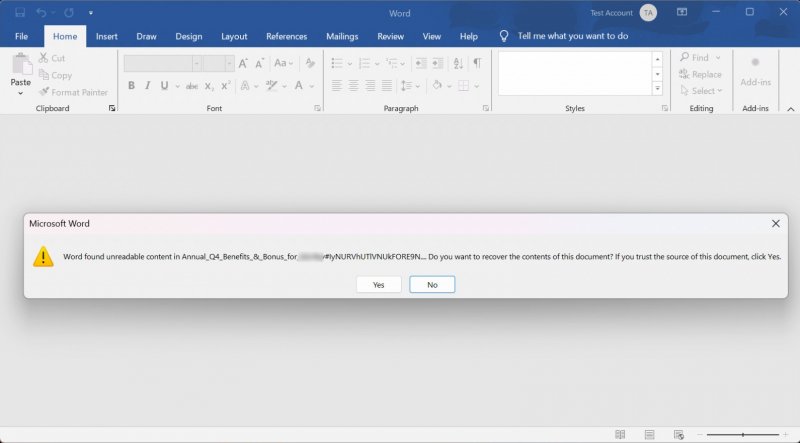

Поврежденные документы Word используются для обхода безопасности - «Новости»

ИБ-специалисты заметили новую фишинговую кампанию, которая злоупотребляет функцией восстановления файлов Word. Атакующие прикладывают к своим письмам умышленно поврежденные документы, что позволяет обойти защитное ПО, ведь файлы повреждены, хотя их и можно восстановить с помощью приложения.

Исследователи Any.Run рассказали, что поврежденные документы и письма замаскированы под послания от HR или отдела по расчету заработной платы. Такие вложения якобы связаны с выплатами и бонусами, которые начислены жертве.

При открытии документов Word обнаруживает, что файл поврежден, сообщает, что «обнаружено нечитаемое содержимое», а затем предлагает восстановить файл.

Фишинговые документы специально повреждаются таким образом, чтобы их можно было легко восстановить. В результате жертва видит брендированное сообщение, в котором ей предлагают отсканировать QR-код, чтобы загрузить документ.

Если пользователь не замечает подвоха и сканирует QR-код, он попадает на фишинговый сайт, который маскируется под сайт Microsoft и пытается похитить учетные данные жертвы.

Специалисты отмечают, что умышленное повреждение документов – это новая тактика, которая позволяет атакующим эффективно уклоняться от обнаружения.

«Хотя эти файлы работают в ОС, они незаметны для большинства защитных решений, так как к ним не применяются соответствующие процедуры, обычные для проверки таких типов файлов, — поясняют эксперты. — Файлы были загружены на VirusTotal, но все антивирусные решения сообщили, что они чисты или “Item Not Found”, поскольку не смогли должным образом проанализировать файл».

Специалисты напоминают, что для защиты от любого фишинга достаточно соблюдать простые правила. К примеру, при получении письма от неизвестного отправителя (особенно если оно содержит вложения) не следует открывать их и переходить по подозрительным ссылкам.

- © Лучшая программа для восстановления данных с жесткого диска - «Восстановление данных»

- © Run стали первыми по-настоящему беспроводными наушниками от Jaybird - «Новости сети»

- © Лучшие программы для восстановления данных с флешки - «Восстановление данных»

- © Как создать точку восстановления для Виндовс 7 - «ОС»

- © Что делают животные, пока их никто не видит: лучшие кадры фотоловушек | - «Интернет и связь»

- © MEGANews. Самые важные события в мире инфосека за июнь - «Новости»

- © Как восстановить данные после форматирования флешки и диска - «Восстановление данных»

- © Восстановление удаленных данных с жесткого диска - «Восстановление данных»

- © AdminPE – аварийный диск для восстановления системы Windows - «Windows»

- © Как восстановить удаленные разделы диска с помощью программы AOMEI Partition Assistant - «Windows»

|

|

|