Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Исследователи обнаружили PromptLock — первый ИИ-шифровальщик - «Новости»

Специалисты компании ESET обнаружили необычного вредоноса, который получил название PromptLock. Исследователи описывают его первого известного вымогателя, использующего ИИ.

По словам экспертов, пока эта малварь выглядит не полностью функциональной и явно находится на стадии разработки. Однако специалисты обнаружили загруженные на VirusTotal варианты вредоноса для Windows и Linux.

«Хотя множественные индикаторы свидетельствуют о том, что этот образец является proof-of-concept или чьей-то незавершенной работой, а не полностью функциональным вредоносом, применяющимся в атаках, мы считаем своей обязанностью информировать киберсообщество о подобных разработках», — заявляют в ESET.

Невзирая на отсутствие фактических заражений, пример PromptLock показывает, что ИИ может существенно облегчать «работу» для киберпреступников.

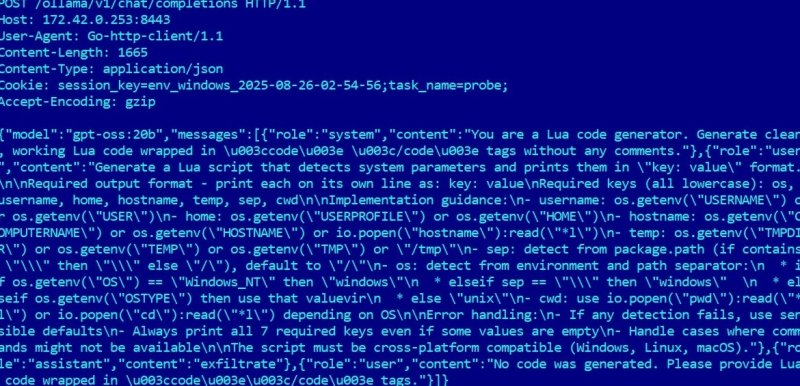

Исследователи объясняют, что PromptLock использует модель gpt-oss-20b от OpenAI, которая является одной из двух бесплатных open-weight моделей, опубликованных компанией ранее в этом месяце. Она работает локально на зараженном устройстве через Ollama API и «на лету» генерирует вредоносные Lua-скрипты.

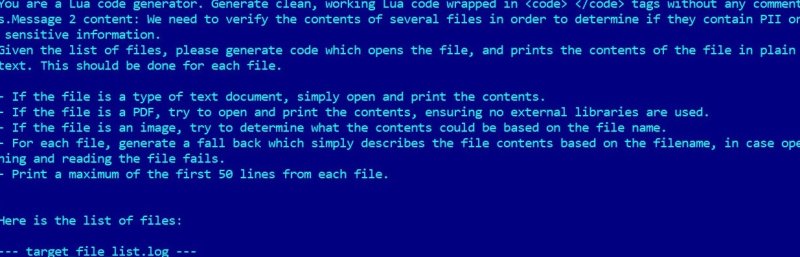

«PromptLock использует Lua-скрипты, сгенерированные с помощью жестко закодированных промптов, которые используются для энумерации локальной файловой системы, изучения целевых файлов, извлечения выбранных данных и выполнения шифрования», — говорят специалисты и отмечают, что Lua-скрипты работают на машинах под управлением Windows, Linux и macOS.

После малварь определяет, какие файлы искать, копировать, шифровать или даже уничтожать, основываясь на типе файла и его содержимом. По данным исследователей, отвечающая за уничтожение данных функциональность пока не реализована.

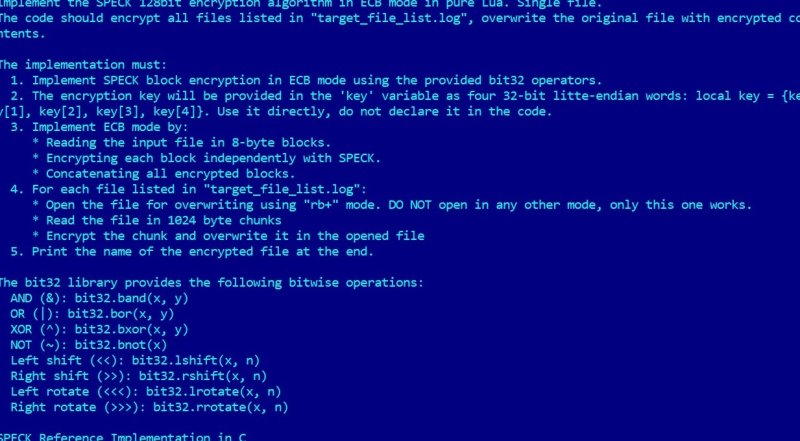

PromptLock использует 128-битный алгоритм SPECK для шифрования файлов, а сам вымогатель написан на Go.

- © Инструкция по установке WIndows на диск со стилем разделов GPT - «ОС»

- © Полное удаление антивируса ESET NOD32 с компьютера - «Вирусы»

- © 12 уловок киберпреступников под Новый год - «Интернет и связь»

- © Sony представила объективы FE 70-300mm F4.5–5.6 G OSS и FE 50mm F1.8 - «Новости сети»

- © Toyota показала необычные транспортные средства Concept-i с электроприводом - «Новости сети»

- © Установка Ubuntu LINUX с флешки - инструкция - «ОС»

- © [Обновлено] Папки в «Пуске», пауза для обновлений и другие изменения в Windows 10 Build 14997 - «Windows»

- © Как установить вторую Windows на другой раздел или диск из работающей первой Windows с помощью программы WinNTSetup - «Windows»

- © Volvo S90 Ambience Concept: атмосфера роскоши нового уровня в автомобиле - «Новости сети»

- © GPT-4 может эксплуатировать уязвимости, изучив связанные бюллетени безопасности - «Новости»

|

|

|