Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

С YouTube удалили 3000 видеороликов, распространявших вредоносное ПО - «Новости»

Специалисты Google удалили с YouTube более 3000 видео, которые распространяли инфостилеры под видом взломанного софта и читов для игр. Исследователи Check Point дали этой кампании имя YouTube Ghost Network и сообщают, что она была активна с 2021 года, резко активизировавшись в 2025 году, когда число вредоносных видео утроилось.

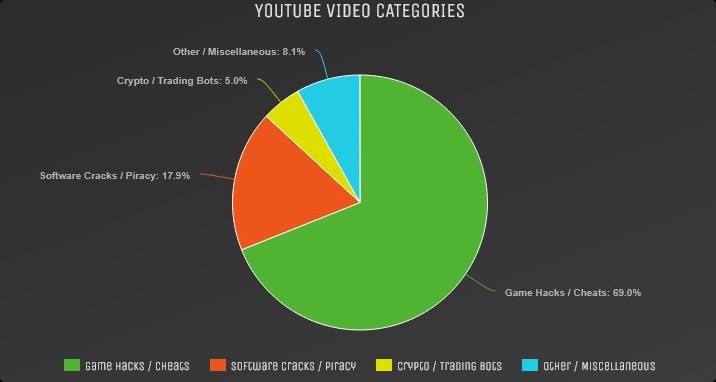

По информации исследователей, стоящие за этими атаками злоумышленники захватывали легитимные аккаунты YouTube и от их лица публиковали туториалы, обещавшие бесплатные пиратские версии Photoshop, FL Studio, а также читы и хаки для Roblox. Вместо обещанного софта жертвы получали стилеры Rhadamanthys и Lumma, которые похищали учетные данные и криптокошельки.

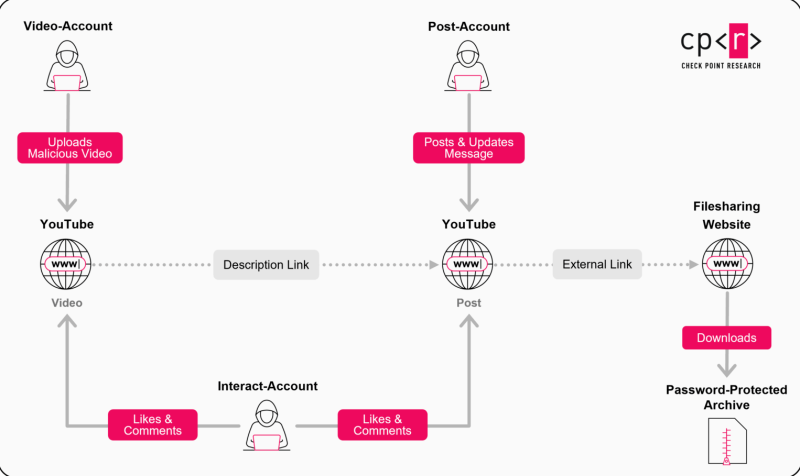

YouTube Ghost Network использовала тысячи фальшивых и скомпрометированных аккаунтов, действовавших согласованно. Так, одни учетные записи публиковали видео с вредоносными ссылками, другие накручивали лайки и комментарии для создания иллюзии активности, а третьи делились ссылками на такие видео через функцию «Сообщество» на YouTube.

«Эта кампания эксплуатировала сигналы доверия (просмотры, лайки, комментарии), чтобы вредоносный контент казался безопасным, — рассказывают специалисты Check Point. — То, что выглядит как полезный туториал, оказывалось тщательно продуманной киберловушкой».

Пользователям, которые попадались на удочку мошенников, предлагали отключить антивирус и скачать архив с Dropbox, Google Drive или MediaFire. Внутри вместо ожидаемого софта скрывалась малварь, которая после запуска похищала данные жертвы и передавала их на серверы хакеров.

Исследователи пишут, что один взломанный канал со 129 000 подписчиков опубликовал видео, рекламирующее взломанную версию Adobe Photoshop, набравшее почти 300 000 просмотров и более 1000 лайков. Другой таргетировал криптопользователей, перенаправляя их на фишинговые страницы в Google Sites.

Наиболее популярной приманкой YouTube Ghost Network были читы для Roblox, а также популярностью пользовались видео о взломанных версиях Microsoft Office, Lightroom и инструментов Adobe.

Отмечается, что операторы этой кампании регулярно меняли пейлоады и обновляли ссылки, опережая удаление роликов и учетных записей, и создавая устойчивую экосистему, способную быстро восстанавливаться в случае блокировки аккаунтов.

Модульный дизайн сети с загрузчиками, комментаторами и распространителями ссылок позволял YouTube Ghost Network существовать годами. В Check Point отмечают схожесть этой кампании со Stargazers Ghost Network, в прошлом году обнаруженной на GitHub. Этот сервис использует тысячи фальшивых аккаунтов разработчиков, чтобы хостить вредоносные репозитории.

«В современном ландшафте угроз популярное видео может быть столь же опасным, как фишинговое письмо, — говорят эксперты. — Это подчеркивает, что даже доверенные платформы не застрахованы от злоупотреблений».

Аналитикам Check Point не удалось установить, кто управляет этой кампанией. Судя по всему, тысячи вредоносных роликов — дело рук финансово мотивированных злоумышленников, однако отмечается, что такая тактика может заинтересовать и «правительственных» хакеров, используясь для атак на конкретные цели.

- © Вышли обзоры GeForce RTX 5070 Ti — аналог GeForce RTX 4080 Super с более мощным ИИ-генератором кадров - «Новости сети»

- © Правоохранители ликвидировали платформу для зашифрованных коммуникаций Ghost - «Новости»

- © Мопс делает селфи: 12 аккаунтов животных в соцсетях - «Интернет и связь»

- © Разработчики Lumma заявляют, что могут восстановить устаревшие cookie Google - «Новости»

- © Стилер Lumma использует тригонометрию, чтобы скрываться от обнаружения - «Новости»

- © Злоумышленник подкупил сотрудника Roblox, чтобы получить данные пользователей - «Новости»

- © Check Point: хакеры создают вредоносные «коронавирусные» приложения для Android - «Новости»

- © Учетные записи Roblox взламывают, чтобы призвать голосовать за Трампа - «Новости»

- © Как записать видео с экрана: Movavi Screen Capture Studio - «Новости»

- © «Достойная производительность, не лучшая стоимость»: вышли обзоры Intel Arc B570 - «Новости сети»

|

|

|