Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Свежая уязвимость в MongoDB активно применяется в атаках - «Новости»

Исправленную на прошлой неделе RCE-уязвимость CVE-2025-14847, также получившую имя MongoBleed, уже эксплуатируют хакеры. ИБ-специалисты предупреждают, что в сети по-прежнему доступно более 87 000 уязвимых серверов.

Напомним, что проблема в MongoDB, получившая идентификатор CVE-2025-14847, позволяет неаутентифицированным удаленным атакующим выполнять произвольный код на незащищенных серверах и извлекать данные из памяти уязвимых инстансов (включая учетные данные и ключи аутентификации).

Уязвимость была связана с некорректной обработкой расхождений в параметре длины (Improper Handling of Length Parameter Inconsistency), что позволяло выполнять произвольный код и потенциально захватывать контроль над целевыми серверами.

Уязвимость затрагивает множество версий MongoDB и MongoDB Server:

- MongoDB 8.2.0 — 8.2.3;

- MongoDB 8.0.0 — 8.0.16;

- MongoDB 7.0.0 — 7.0.26;

- MongoDB 6.0.0 — 6.0.26;

- MongoDB 5.0.0 — 5.0.31;

- MongoDB 4.4.0 — 4.4.29;

- все версии MongoDB Server 4.2;

- все версии MongoDB Server 4.0;

- все версии MongoDB Server 3.6.

Для исправления бага и предотвращения атак разработчики настоятельно рекомендовали как можно скорее обновиться до версий 8.2.3, 8.0.17, 7.0.28, 6.0.27, 5.0.32 или 4.4.30.

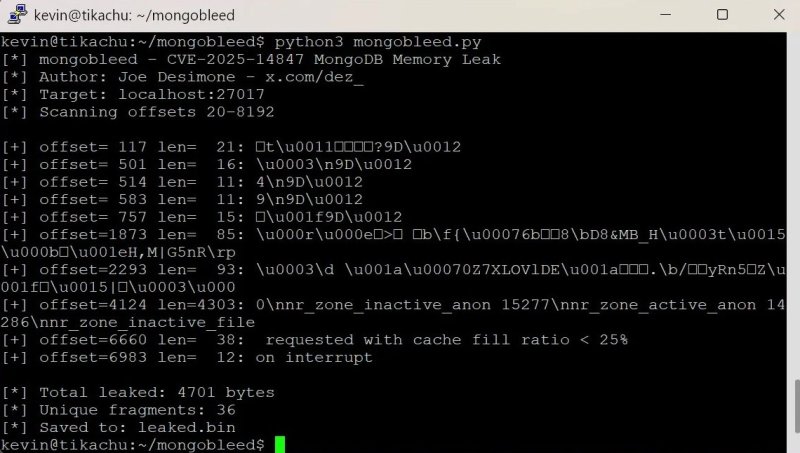

Нужно отметить, что для проблемы MongoBleed уже доступны PoC-эксплоиты. К примеру, аналитик компании Elastic создал эксплоит, который ориентирован именно на утечку конфиденциальных данных из памяти.

После этой публикации известный ИБ-специалист Кевин Бомонт (Kevin Beaumont) предупреждал, что представленный эксплоит является полностью функциональным, а для атаки потребуются лишь «IP-адреса экземпляра MongoDB, чтобы начать извлекать из памяти такие данные, как пароли к БД (которые представляют собой простой текст), секретные ключи AWS и так далее».

Бомонт демонстрирует похищающий секреты эксплоит

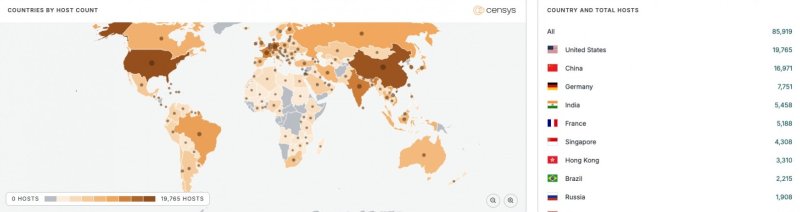

При этом, согласно статистике платформы Censys, по состоянию на 27 декабря в интернете можно было обнаружить более 87 000 потенциально уязвимых экземпляров MongoDB. Большинство из них находятся в США (почти 20 000 серверов), а около 2000 установок приходится на Россию.

В свою очередь специалисты компании Wiz сообщали, что уязвимость может оказать значительное влияние на облачные среды, так как 42% всех наблюдаемых ими систем «имеют как минимум один инстанс MongoDB в версии, уязвимой перед CVE-2025-14847».

В своем отчете эксперты подчеркивают, что уже фиксируют эксплуатацию MongoBleed в реальных атаках и рекомендуют организациям срочно выделить время на обновление. Точные детали, касающиеся характера этих атак, в настоящее время не раскрываются.

«Поскольку уязвимость доступна без аутентификации и не требует взаимодействия с пользователем, серверы MongoDB, доступные через интернет, особенно подвержены риску атак», — пишут аналитики Wiz.

Напомним, что по неподтвержденным данным, масштабная атака на серверы тактического шутера Rainbow Six Siege компании Ubisoft, произошедшая в минувшие выходные, тоже может быть связана с эксплуатацией MongoBleed.

Специалисты призывают помнить о том, что одних патчей уже может быть недостаточно. Организациям необходимо проверять свои системы на предмет следов компрометации. Флориан Рот (Florian Roth), создатель сканера для поиска APT-угроз THOR и тысяч YARA-правил, уже разработал инструмент MongoBleed Detector. Утилита парсит логи MongoDB и помогает выявить потенциальную эксплуатацию CVE-2025-14847.

- © Вышли обзоры GeForce RTX 5070 Ti — аналог GeForce RTX 4080 Super с более мощным ИИ-генератором кадров - «Новости сети»

- © HTB Toby. Взламываем сервер через череду чужих бэкдоров - «Новости»

- © Семейная безопасность (родительский контроль) Windows 10 - «Windows»

- © В Apache предупредили о критических уязвимостях в MINA, HugeGraph и Traffic Control - «Новости»

- © HTB Faculty. Атакуем веб-сервер через mPDF и повышаем привилегии с помощью Linux capabilities - «Новости»

- © HTB Unicode. Подделываем токен JWT и захватываем сервер через curl - «Новости»

- © MEGANews. Самые важные события в мире инфосека за июнь - «Новости»

- © HTB Passage. Эксплуатируем RCE в CuteNews и поднимаем привилегии через gdbus - «Новости»

- © Кот-призрак. Как эксплуатировать новую RCE-уязвимость в веб-сервере Apache Tomcat - «Новости»

- © HTB Writer. Ломаем приложение на Django, чтобы захватить веб-сервер - «Новости»

|

|

|