Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

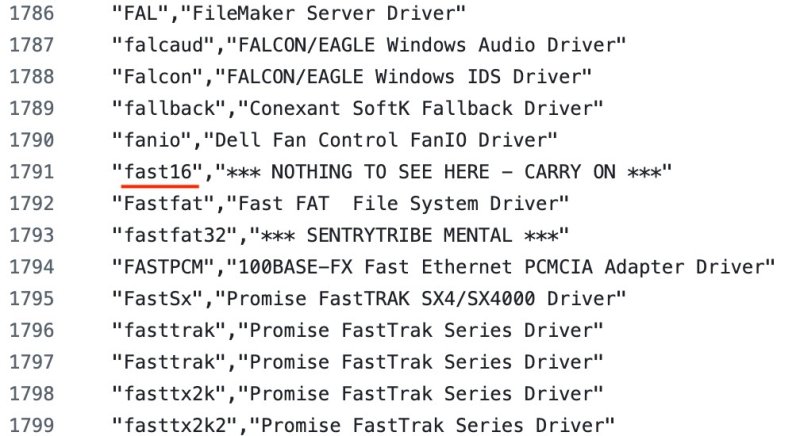

Малварь fast16 существовала до появления червя Stuxnet - «Новости»

Исследователи из компании SentinelOne обнаружили ранее неизвестный фреймворк для промышленного саботажа, датированный 2005 годом (за пять лет до появления Stuxnet). Вредонос получил кодовое название fast16 и предназначался для незаметной подмены результатов в высокоточном инженерном и научном ПО.

Виталий Камлюк (Vitaly Kamluk) и Хуан Андрес Герреро-Саде (Juan Andrés Guerrero-Saade) представили свое исследование на конференции Black Hat Asia. По их словам, целью fast16 был не шпионаж, а саботаж: малварь вносила небольшие, но систематические ошибки в физические расчеты, что могло искажать результаты в научных программах и приводить к катастрофическим последствиям.

Отправной точкой для обнаружения вредоноса стал артефакт svcmgmt.exe, найденный в VirusTotal. Он был загружен в 2016 году, но временная метка указывала, что малварь создана в августе 2005 года. На первый взгляд это была обычная обертка для Windows-сервиса, однако внутри обнаружилась виртуальная машина Lua 5.0, зашифрованный байткод и модули для работы с файловой системой и реестром.

Эксперты пишут, что это делает fast16 первым известным Windows-вредоносом со встроенным движком Lua. Он оказался старше даже малвари Flame (она же Flamer и Skywiper), датированной 2012 годом.

О связь с правительственными кибероперациями свидетельствует строка «fast16», найденная в файле из утечки The Shadow Brokers 2016-2017 годов, когда в сеть были выложены инструменты группировки Equation Group, которую связывают с АНБ.

Эксперты рассказывают, что ядром вредоноса является драйвер fast16.sys. Он перехватывал файловые операции и модифицировал исполняемые файлы, собранные компилятором Intel C/C++, целенаправленно искажая математические вычисления.

Для распространения малварь сканировала сеть и проникала на машины под управлением Windows 2000 и XP со слабыми паролями, но при обнаружении защитного ПО («Лаборатории Касперского», Symantec, McAfee и так далее) прекращала распространение.

Аналитики определили три вероятные цели fast16: пакет мультифизического моделирования LS-DYNA 970, систему проектирования PKPM и платформу гидродинамического моделирования MOHID. Отдельно отмечается, что Иран, по данным Института науки и международной безопасности, использовал LS-DYNA в рамках ядерной программы (той самой, которую позднее атаковал Stuxnet).

В SentinelOne подчеркивают: находка показывает, что полноценный инструментарий для киберсаботажа на физических объектах существовал уже к середине 2000-х годов, задолго до того, как Stuxnet поразил иранские центрифуги в Натанзе.

- © Что делать, если процесс System («Система и сжатая память», ntoskrnl.exe) грузит процессор, диск, оперативную память в Windows 10 или 8.1 - «Windows»

- © Что делать, если svchost.exe грузит Windows 10, 8.1 или 7 - «Windows»

- © [Обновлено] Папки в «Пуске», пауза для обновлений и другие изменения в Windows 10 Build 14997 - «Windows»

- © BQ Strike Selfie — красивая обертка для селфи - мобильные/сотовые телефоны, отзывы, сравнение, обзоры, характеристики на Hi-News.ru - «Новости сети»

- © WWDC | Итоги конференции WWDC 2016 - «Новости сети»

- © Как установить вторую Windows на другой раздел или диск из работающей первой Windows с помощью программы WinNTSetup - «Windows»

- © Семейная безопасность (родительский контроль) Windows 10 - «Windows»

- © На Black Hat Asia рассказали о способах обмана мобильных платежных систем: опасно даже отражение QR-кода - «Новости»

- © Самые интересные и необычные гаджеты на выставке IFA 2016 - «Интернет и связь»

- © Как удалить Windows 7 с ноутбука и установить Windows 8 - «ОС»

|

|

|