Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

В Беларуси объявился особо опасный вирус-шифровальщик - «Интернет и связь»

В Беларуси действуют вирусы-шифровальщики, которые проникают в сеть даже через нестандартные порты RDP. Об этом сообщил читатель Андрей, системный администратор одного из предприятий Минской области.

RDP (Remote Desktop Protocol — протокол удаленного рабочего стола) — это протокол, который используют для удаленной работы пользователя с сервером. По умолчанию используется порт TCP 3389. Стандартная рекомендация по безопасности — сменить этот порт на любой другой. Однако сейчас шифровальщики научились обходить это препятствие.

«В понедельник шифровальщик попал в нашу сеть и с 7.10 до 9.24 шифровал все подряд, — рассказывает Андрей. — То, что рассылаются письма со скриптами, которые шифруют файлы — это обычно. То, что было у нас, — не совсем обычно. У меня был открыт доступ к сети извне по протоколу RDP. Причем открыт он был на нестандартном порту. Раньше этого было достаточно, чтобы через этот протокол никто не лез. Сейчас перебором нашли порт и подобрали логин и пароль, который я давал сторонней аудиторской организации».

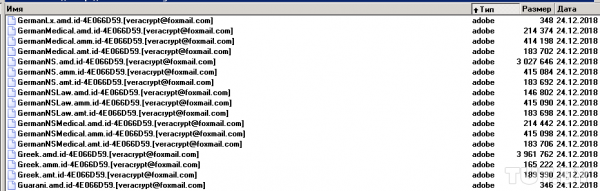

В компании оказались зашифрованы базы данных 1С, общее хранилище файлов и другие файлы. Злоумышленники потребовали плату за расшифровку — 3300 долларов в биткоинах, связаться предложили по адресу veracrypt@foxmail.com.

ИТ-служба смогла восстановить всю информацию из архивных копий, платить за расшифровку не стали. После выяснилось, что атака шла с двух IP-адресов — из Италии и Казахстана.

«Фактически урон данным нанесен не был — день мороки, и всё вернулось на место. Поэтому не вижу смысла обращаться в милицию, но оповестить других о проблеме нужно, — считает специалист. — И стандартная рекомендация: „Не подставляйтесь!“ Если нужно кого-то извне пустить к себе на комп разово, пользуйтесь TeamViewer, Ammyy Admin и аналогичными сервисами. Если нужен постоянный доступ для, скажем, разъездных сотрудников — только VPN: шифрованный канал с несколькими факторами авторизации. Если без RDP не обойтись никак — открыть и закрыть, как только он станет не нужен».

Читайте также

Обнаружен способ взломать любую учетную запись Microsoft

Сборная по хоккею в ПерДиве, разгром футбольного «Динамо» и другие разочарования года в спорте

Минское «Динамо» играет в гостях против «Автомобилиста». Онлайн

Если вы заметили ошибку в тексте новости, пожалуйста, выделите её и нажмите Ctrl+Enter

- © RDP порт: как изменить порт по умолчанию - «Windows»

- © Уникальная разработка: iFolder.ru предложил два варианта файлообмена в одном сервисе! - «Интернет»

- © Microsoft сворачивает протокол SMBv1 в Redstone 3 - «Windows»

- © Google способствует продвижению HTTPS - «Интернет»

- © Twitter позаботится о безопасной передаче данных - «Интернет»

- © Протокол шифрования WEP для Wi-Fi можно взломать за 3 секунды - «Интернет»

- © В Могилевской области объявился шифровальщик файлов - «Интернет и связь»

- © Полгода до старта IPv6 - «Интернет»

- © Ведущие IT-компании предлагают сменить стандартный почтовый протокол - «Интернет»

- © В IE7 будет реализована политика "безопасности по умолчанию" - «Интернет»

|

|

|