Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Уязвимость позволяла внедрять вредоносный код в подписанные APK - «Новости»

На прошлой неделе компания Google исправила более 45 различных проблем в Android в рамках «вторника обновлений». Как выяснилось теперь, среди этих багов была уязвимость CVE-2017-13156, обнаруженная специалистами компании GuardSquare. Получившая название Janus проблема актуальна для Android 5.0 и старше; она позволяет внедрять в приложения вредоносный код, не затронув сертификат, удостоверяющий его подпись.

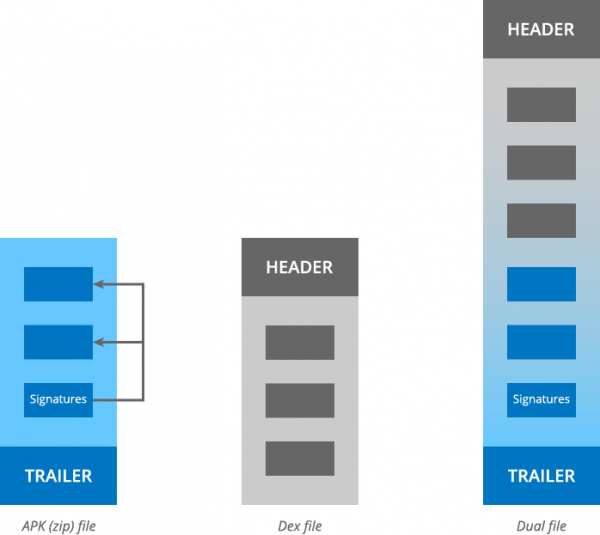

Аналитики GuardSquare рассказывают, что для проверки целостности файлов Android довольно бегло проверяет байты в некоторых местах. Расположение этих байтов отличается для файлов APK и DEX, и специалисты обнаружили, что могут внедрить файл DEX внутрь APK, и при этом операционная система будет уверена, что по-прежнему работает с оригинальной версией APK. Дело в том, что такая инъекция никак не повлияет на те самые байты, по которым Android судит о целостности файлов, то есть сигнатура файла после инъекции DEX не изменится.

Исследователи пишут, что в реальности этот баг может представлять огромный интерес для злоумышленников. Ведь внедрить вредоносный файл DEX в код приложения можно, например, под видом обновления, и система не заметит ничего странного. Также для распространения вредоносных приложений или обновлений могут использоваться сторонние каталоги приложений и сайты, социальная инженерия, спам и даже man-in-the-middle атаки (если целевое приложение обновляется через HTTP).

Хуже того, видоизмененное приложение унаследует все привилегии оригинала, и пользователь не заметит ничего странного, ведь после внедрения DEX-файла приложение продолжит работать, как прежде, и удостоверяющий подпись сертификат будет в полном порядке.

Janus представляет угрозу только для APK, подписанных по методу v1, который использовался вплоть до релиза Android Nougat (7.0). После выхода этой версии ОС перешла на обновленную схему подписей v2, на которую исследователи GuardSquare настоятельно рекомендовали переходить и разработчикам

- © Разработчикам приложений для Android угрожает уязвимость ParseDroid - «Новости»

- © Microsoft исправила критический баг в Malware Protection Engine, обнаруженный британскими спецслужбами - «Новости»

- © Переполнение буфера при обработке MIDI файлов в WinAmp - «Интернет»

- © Раскрыты подробности проблемы в macOS, позволявшей выполнить произвольный код через USB - «Новости»

- © Google устранил уязвимость в Gmail - «Интернет»

- © Найдена уязвимость в Firefox 3.6 - «Интернет»

- © В популярном флэш-плеере критическая уязвимость - «Интернет»

- © Специалисты McAfee обнаружили в Windows уязвимость - «Интернет»

- © Ошибка в антивирусном ПО Symantec представляет «высокий» риск - «Интернет»

- © Adobe продырявила Flash-плеер на радость пиратам - «Интернет»

|

|

|