Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

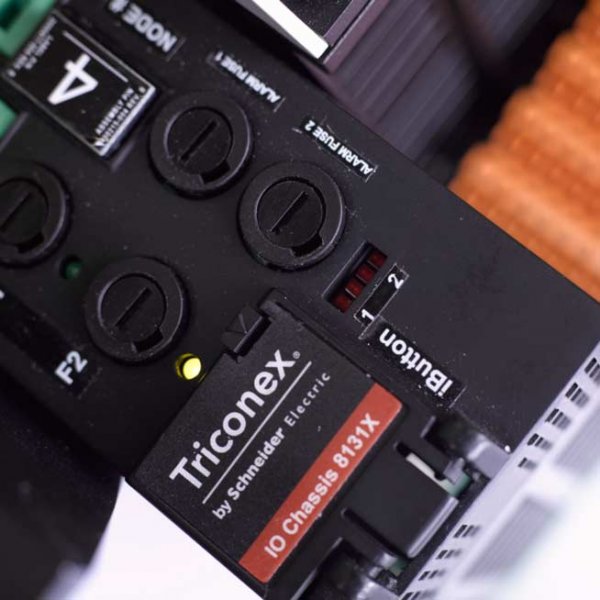

Вредонос Triton создан для атак на объекты ключевой инфраструктуры - «Новости»

Эксперты компании FireEye опубликовали отчет, посвященный вредоносу Triton, который предназначен для атак на промышленные системы управления и объекты ключевой инфраструктуры. Исследователи пишут, что Triton уже использовался для фактических атак, однако не раскрывают названия пострадавшей организации и страну, где та базируется. При этом аналитики убеждены, что за созданием Triton стоят хорошо финансируемые «правительственные хакеры», обладающие всеми необходимыми ресурсами для проведения таких атак.

Triton используется для атак на контроллеры систем инструментальной безопасности Triconex (Triconex Safety Instrumented System, SIS) производства Schneider Electric. Эти решения нужны для мониторинга различных процессов на фабриках, предприятиях и так далее, и безопасного восстановления или завершения работы оборудования в случае возникновения каких-либо сбоев и потенциально опасных ситуаций.

По данным FireEye, Triton маскируется под легитимное ПО для Triconex SIS, предназначенное для рабочих станций под управлением Windows, и задействует проприетарный протокол TriStation. Исследователи отмечают, что TriStation недокументирован публично, то есть разработчики малвари провели большую работу по реверс-инжинирингу.

Если вредонос обнаруживает на зараженной машине файлы конфигурации SIS, он пытается применить ряд пейлоудов и перепрограммировать контроллеры. В итоге Triton либо вообще останавливает весь производственный процесс, либо вынуждает оборудование работать в небезопасном состоянии, что может повлечь за собой физический ущерб (как оборудованию, так и работающим с ним людям).

Свои отчеты о новой малвари также опубликовали специалисты компаний Dragos и Symantec. Исследователи Dragos называют вредоноса TRISIS и сообщают чуть больше подробностей. В частности, по данным Dragos, от атаки малвари пострадал некий промышленный объект на Ближнем Востоке.

- © Предложена новая методика для борьбы с DoS-атаками - «Интернет»

- © Symantec выявила новый вид сетевых атак - «Интернет»

- © Хакеры начали охоту на "аську" - «Интернет»

- © Хакеры всё чаще используют дыры в PHP-приложениях - «Интернет»

- © Российских хакеров обвинили во взломе компьютеров Белого дома через Twitter - «Интернет и связь»

- © Storm устраивает мегаопасные DoS-атаки - «Интернет»

- © LiveJournal сумел отразить новые мощные DDoS-атаки - «Интернет»

- © Пентагон заинтересовался атаками на эстонские правительственные сайты - «Интернет»

- © Число атак кибертеррористов будет расти - «Интернет»

- © Хакерские атаки на сайты министерств пока удается отражать - «Интернет»

|

|

|