Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

ИБ-специалисты изучили шпионскую малварь CrossRAT, являющуюся частью платформы Dark Caracal - «Новости»

На прошлой неделе аналитики Фонда электронных рубежей (Electronic Frontier Foundation) и компании Lookout опубликовали развернутый отчет, посвященный хакерской группе Dark Caracal и одноименной шпионской платформе, которая используется для слежки за пользователями и хищения персональных данных как минимум с 2012 года.

По данным специалистов EFF и Lookout, платформу Dark Caracal сдают в аренду правительствам разных стран, которые затем используют малварь для слежки за своими гражданами (включая журналистов, военных, медиков, юристов, активистов, персонал учебных и финансовых заведений, исследовательских центров и так далее). Исследователи сообщили, что атаки затронули пользователей 21 страны мира, и суммарно от Dark Caracal пострадали несколько тысяч человек. В частности, в докладе сказано, что шпионские решения применяло Главное управление общей безопасности Ливана, а также правительство Казахстана во время «Операции Манул».

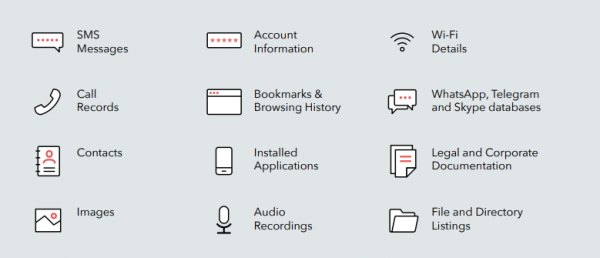

Суммарно специалисты насчитали 90 различных индикаторов компрометации (indicators of compromise), связанных с Dark Caracal, 11 из которых относятся к малвари для Android, а еще 26 к десктопным решениям для Windows, Mac и Linux. При этом сообщалось, что в основном атаки концентрировались на пользователях Android. О жертвах собирали практически всю доступную информацию, включая документы, записи голосовых звонков, текстовые сообщения, аудиозаписи, контент из защищенных мессенджеров, историю браузера, информацию о контактах и местоположении.

Согласно докладу, для заражения устройств не использовались эксплоиты для 0-day уязвимостей, и вредоносы не размещались на страницах Google Play. Вместо этого применялась в основном классическая социальная инженерия, и пользователей хитростью вынуждали посетить вредоносный сайт, используя для этого группы в Facebook или сообщения в WhatsApp. На сайте пользователю, к примеру, предлагали установить обновление безопасности для WhatsApp, Signal, Threema Telegram или Orbot. Права вредоносным приложениям жертвы тоже выдавали самостоятельно, даже не подозревая, что загружают и устанавливают малварь, носящую название Pallas.

Pallas — это классическое шпионское ПО, способное воровать данные, делать фотографии без ведома жертвы, следить за коммуникациями через различные приложения, записывать видео и аудио, похищать текстовые сообщения и коды двухфакторной аутентификации, собирать данные о местоположении устройства. При этом Pallas может использоваться для установки дополнительных приложений и обновлений, то есть возможна и дальнейшая, более глубокая компрометация устройства, если это необходимо. Исследователи пишут о хищении с Android-устройств 48 Гб данных (252 000 контактов, 485 000 текстовых сообщений и 150 000 записей звонков).

Но помимо Pallas в арсенале Dark Caracal также были обнаружены известная спайварь FinFisher, которую уже давно используют правительства и спецслужбы многих стран, и кроссплатформенный вредонос CrossRAT, написанный на Java и способный атаковать устройства, работающие под управлением Windows, Linux, Solaris и macOS.

Более подробно о CrossRAT рассказал известный ИБ-специалист и бывший сотрудник АНБ Патрик Вордл (Patrick Wardle), опубликовавший на этой неделе подробный технический анализ малвари. Так, кроссплатформенная малварь способна манипулировать файловой системой, делать скриншоты, запускать произвольные исполняемые файлы и надежно закрепляться в зараженной системе. Также Вордл отмечает, что вредонос содержит опенсорсную библиотеку jnativehook, которая может перехватывать нажатия клавиш и запоминать движения мыши. Однако CrossRAT пока не имеет функции активации данного кейлоггера.

Вордл рассказывает, что на момент написания материала, только 1 из 58 популярных антивирусных решений сумело обнаружить CrossRAT (сейчас таковых насчитывается 25, по данным VirusTotal). При этом изученная версия CrossRAT имела номер 0.1, что заставляет специалистов предположить, что вредонос может находиться на стадии разработки. Этим также может объясняться и пока неактивный кейлоггер.

Специалисты Lookout и EFF обещают опубликовать новую информацию о Dark Caracal ближе к лету 2018 года. Очевидно, аналитикам еще нужно перепроверить факты и собрать больше доказательств, потому как в настоящий момент неясно, власти какой страны стоят за Dark Caracal, но в том, что платформа создана некими «правительственными хакерами» сомневаться почти не приходится.

- © EVGA выпустила матплату X299 Dark для процессоров Intel Core X Series - «Новости сети»

- © Корпус be quiet! Dark Base 700 предлагает гибкие возможности по созданию ПК - «Новости сети»

- © Корпус be quiet! Dark Base Pro 900 облачился в белое - «Новости сети»

- © По следам CES 2018: новое поколение кулеров be quiet! Dark Rock - «Новости сети»

- © Хакеры взломали один из сайтов ИГИЛ и разместили на нем шуточную рекламу - «Интернет и связь»

- © Dark, FTW K и Micro: трио плат EVGA для процессоров Core X-Series - «Новости сети»

- © Компания OnePlus подтвердила утечку данных банковских карт 40 000 пользователей - «Новости»

- © Эксперты обнаружили мощное шпионское ПО Skygofree, предназначенное для мобильных устройств - «Новости»

- © Обнаружена первая малварь для Android, написанная на языке Kotlin - «Новости»

- © Исследование показало, что приложения для Android нашпигованы всевозможными «маячками» - «Новости»

|

|

|