Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Браузерный майнер Coinhive обнаружен в рекламе, размещенной на YouTube - «Новости»

Одна из самых неприятных разновидностей скрытого майнинга – браузерный майнинг, когда устройства простых посетителей сайтов используются для добычи криптовалюты (разумеется, без ведома самих пользователей). Еще в начале прошлой недели пользователи начали массово жаловаться в социальных сетях, что при посещении YouTube срабатывают антивирусные программы, сообщающие о скрытом майнере Coinhive на сайте.

Hey @avast_antivirus seems that you are blocking crypto miners (#coinhive) in @YouTube #ads

Thank you ?https://t.co/p2JjwnQyxz— Diego Betto (@diegobetto) January 25, 2018

Por lo visto @YouTube es muy gracioso y no le bastaba con bajarnos la audiencia, ahora van y nos meten el jаvascript de Coinhive para utilizar nuestros dispositivos para minar Monero! De verdad, @Google! Que leeches estais haciendo con YouTube?? pic.twitter.com/NzMUMlArJs

— ???Ervo??? (@Mystic_Ervo) January 24, 2018

В конце недели аналитики компании Trend Micro сообщили, что майнинговые скрипты проекта Coinhive действительно добрались даже до YouTube, куда криптоджекинг проник посредством рекламной платформы Google DoubleClick.

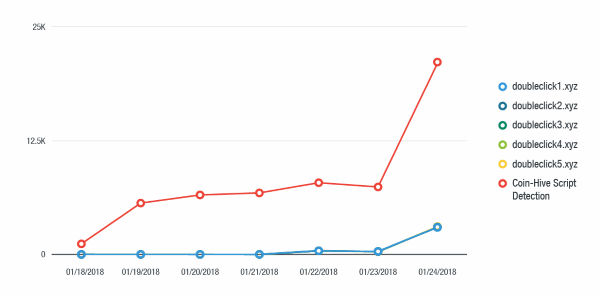

По данным исследователей, вредоносная кампания, с использованием Google DoubleClick и скриптов jаvascript, внедренных в рекламные объявления, стартовала еще 18 января 2018 года, и резко набрала обороты 23 января, что совпадает с жалобами пользователей. Сообщается, что большинство пострадавших находились в Японии, Франции, Италии, Испании и на Тайване.

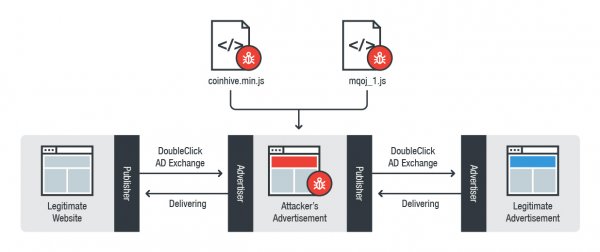

Специалисты пишут, что атакующие использовали два майнинговых скрипта. Первая разновидность представляла собой обычный вариант Coinhive, который проект предлагает всем своим клиентам. Но вторая разновидность, использовавшаяся примерно в 10% случаев, являлась кастомной разработкой самих злоумышленников и позволяла им не отдавать 30% криптовалютной прибыли операторам Coinhive. Оба скрипта поглощали приблизительно 80% ресурса пользовательских CPU и добывали криптовалюту Monero.

Схема атаки

ИБ-эксперты напоминают, что защититься о криптоджекинга совсем нетрудно. В настоящее время скрытые майнеры обнаруживают практически все современные антивирусные и защитные решения, а также блокировщики рекламы. К тому же, было разработано множество специальных расширений для браузеров, блокирующих работу таких вредоносных скриптов, и у пользователя всегда есть возможность попросту отключить jаvascript в браузере вовсе.

- © Check Point: майнинговая малварь атаковала 55% компаний в мире - «Новости»

- © Более 2000 сайтов на WordPress заражены кейлоггером и браузерным майнером - «Новости»

- © На белорусском сайте заметили скрытый майнер криптовалют - «Интернет и связь»

- © Браузерные майнеры научились использовать Google Tag Manager - «Новости»

- © Кейлоггер обнаружен на 5500 сайтов, работающих под управлением WordPress - «Новости»

- © Исследователь предложил майнить криптовалюту с помощью публичных Wi-Fi сетей и атаки CoffeeMiner - «Новости»

- © Пара слов о Yosemite (Подкаст 17.10.14) - «Видео уроки - CSS»

- © Неизвестные майнят криптовалюту через сайт завода "Луч" | - «Интернет и связь»

- © Роскосмос завел официальные аккаунты в Twitter, Facebook и Youtube - «Интернет и связь»

- © Смартфоны белорусов используют для скрытого майнинга | - «Интернет и связь»

|

|

|