Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

ИБ-специалисты обнаружили более 130 вредоносных образцов кода, использующих уязвимости Meltdown и Spectre - «Новости»

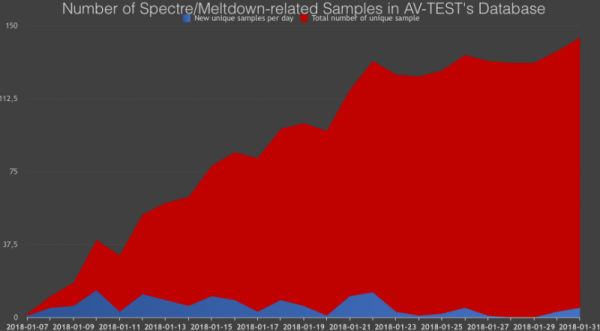

Эксперты по информационной безопасности предупреждают, что скоро всех нас могут ждать большие проблемы. По данным компаний AV-TEST и Fortinet, преступники уже разрабатывают вирусы, эксплуатирующие глобальные уязвимости в процессорах, то есть Meltdown и Spectre.

Исследователи обнаружили, что киберпреступники, похоже, уже разрабатывают вредоносные proof-of-concept для Meltdown (CVE-2017-5754) и Spectre обоих вариантов (CVE-2017-5715 и CVE-2017-5753). Так, аналитики AV-TEST сообщили об обнаружении 139 вредоносных образов, связанных с использованием «процессорных» багов. Интересно, что эти концепты ориентированы на разные платформы (Windows, Linux и macOS), а также исследователи AV-TEST подчеркнули, что среди них были jаvascript PoC-эксплоиты для различных браузеров, включая IE, Chrome и Firefox.

Вредоносный код, предназначенный для эксплуатации проблем Meltdown и Spectre, стал обнаруживаться VirusTotal вскоре после того, как ИБ-эксперты, вовлеченные в изучение уязвимостей, начали публиковать свои PoC-коды. Так, аналитики Fortinet пишут, что в настоящее время большинство замеченных образчиков малвари опираются именно на эти разработки.

К счастью, пока все улики указывают на то, что большинство срабатываний происходит из-за действий самих ИБ-специалистов, которые продолжают исследовать проблему. Тем не менее, эксперты AV-TEST и Fortinet опасаются, что разработчики малвари тоже трудятся не покладая рук, и определенный процент обнаруженных PoC может принадлежать уже «перу» кибепреступников, которых в первую очередь интересует эксплуатация Meltdown и Spectre через браузеры.

Учитывая растущее в геометрической прогрессии количество обнаруживаемых PoC-вариаций, специалисты единогласно рекомендуют пользователям установить патчи, уже предоставленные разработчиками железа и операционных систем. К сожалению, с выпущенными патчами пока наблюдается множество различных проблем, поэтому эксперты также советуют почаще выключать компьютер, если тот не используется, или, по крайне мере, закрывать браузер во время перерывов в работе.

- © Spectre и Meltdown на Windows: как проверить и защититься - «Windows»

- © Патчи для Meltdown и Spectre вызывают проблемы у пользователей Ubuntu 16.04 - «Новости»

- © Intel, HP, Dell и другие предупреждают: не стоит устанавливать некоторые патчи для Spectre и Meltdown - «Новости»

- © Microsoft выпустила внеплановый патч, отключающий защиту от уязвимости Spectre - «Новости»

- © Патчи для Meltdown и Spectre вызывают частые перезагрузки машин на базе Broadwell и Haswell - «Новости»

- © Intel и Microsoft признали, что патчи для Meltdown и Spectre замедляют работу компьютеров - «Новости»

- © Intel опубликовала результаты своих тестов заплаток Meltdown и Spectre - «Новости сети»

- © Intel предупредила китайских производителей о Meltdown раньше правительства США - «Новости сети»

- © Большинство производителей обозначили свои позиции относительно патчей для Meltdown и Spectre - «Новости»

- © Apple официально признала уязвимость всех iPhone, iPad и Mac - «Интернет и связь»

|

|

|