Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Вредонос WannaMine скрыто добывает Monero и использует эксплоты АНБ - «Новости»

ИБ-специалисты бьют тревогу: уже свыше 526 000 устройств по всему миру (преимущественно Windows-серверы) стали жертвами нового ботнета, который добывает криптовалюту Monero при помощи зараженных хостов.

Данную вредоносную кампанию впервые заметили еще в конце прошлого года, и к настоящему моменту свои отчеты об угрозе опубликовали аналитики компаний GuardiCore, Trend Micro, «Лаборатории Касперского», Panda Security и CrowdStrike. Также на этой неделе появились более свежие отчеты Qihoo 360 NetLab (ботнет носит имя MyKings) и Proofpoint (ботнет назван Smominru).

Общая картина происходящего выглядит весьма скверно. По данным исследователей, в настоящее время ботнет насчитывает более 520 000 машин, и его операторы уже «заработали» 8900 Monero (порядка 2 млн долларов по текущему курсу).

Название WannaMine, которое присвоили угрозе специалисты компании CrowdStrike, разумеется, не случайно. Дело в том, что для распространения малварь использует эксплоиты EternalBlue (CVE-2017-0144) и EsteemAudit (CVE-2017-0176), направленные против уязвимых Windows-машин. Названия этих эксплоитов хорошо знакомы не только ИБ-специалистам, но даже рядовым пользователям, так как именно EternalBlue весной 2017 года применялся для распространения нашумевшего шифровальщика WannaCry.

Напомню, что еще летом 2016 года группа хакеров, называющих себя The Shadow Brokers, сумела похитить хакерский инструментарий у специалистов АНБ. Долгое время хакеры тщетно пытались продать попавшее в их руки «кибероружие», но им не удалось провести аукцион или найти прямого покупателя, после чего, в апреле 2017 года, группировка опубликовала украденные данные совершенно бесплатно, в открытом доступе.

Именно этими готовыми инструментами из арсенала АНБ (а точнее эксплоитами EternalBlue и DoublePulsar) и воспользовались создатели WannaCry, превратив заурядного с технической точки зрения шифровальщика в SMB-червя, о котором несколько недель говорил весь мир.

Теперь такую же тактику используют операторы огромного майнингового ботнета, хотя кампания так же распространяется на MySQL-серверы и Linux-машины. Кроме того, специалисты компаний GuardiCore и NetLab отмечают, что помимо майнеров на пострадавшие устройства устанавливают различную дополнительную малварь, от бэкдоров, до различных версий Mirai. Впрочем, добыча криптовалюты определенно является основной целью неизвестных преступников.

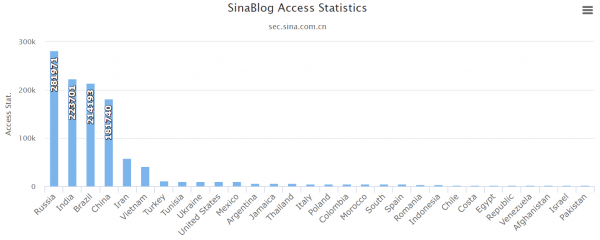

Судя по опубликованной специалистами статистике, основная масса пострадавших устройств находится в России, Индии, Бразилии, Украине и на Тайване. Но тогда как аналитики Proofpoint предполагают, что размер ботнета равен примерно 500 0000 зараженных устройств, эксперты NetLab заявляют, что на самом деле WannaMine может насчитывать уже более миллиона машин.

Специалисты Proofpoint отмечают, что в настоящее время новая угроза как минимум в два раза превосходит конкурирующий ботнет Adylkuzz, который был обнаружен еще весной 2017 года, тоже эксплуатирует бреши в SMB (причем операторы Adylkuzz приняли эту тактику на вооружение еще до эпидемии WannaCry) и майнит криптовалюту.

Напомню, что еще в марте 2017 года компания Microsoft исправила уязвимости, который используют похищенные у АНБ инструменты, а также подготовила патчи для устаревших, более неподдерживаемых ОС, включая Windows XP, Windows 8 и Windows Server 2003.

- © Касперский зачистил ботнет c помощью самого ботнета - «Интернет»

- © Кампания Zealot направлена на серверы под управлением Windows и Linux, чтобы майнить Monero - «Новости»

- © Ботнеты атакуют устройства для майнинга и переключают свое внимание на криптовалюту - «Новости»

- © Специалисты обнаружили новый ботнет Satori, насчитывающий более 280 000 активных ботов - «Новости»

- © Ботнет Necurs распространяет нового шифровальщика Scarab - «Новости»

- © Установка майнинговой малвари на серверы Oracle WebLogic принесла преступникам более 220 000 долларов - «Новости»

- © Специалисты Check Point обнаружили 0-day уязвимость в роутерах Huawei - «Новости»

- © В России создали аппарат, который добывает криптовалюту и одновременно обогревает дом | - «Интернет и связь»

- © Обнаружены сразу два новых IoT-ботнета: Masuta и Hide ‘N Seek - «Новости»

- © Правоохранительные органы прекратили работу Andromeda, одного из крупнейших ботнетов в сети - «Новости»

|

|

|