Учебник CSS

Невозможно отучить людей изучать самые ненужные предметы.

Введение в CSS

Преимущества стилей

Добавления стилей

Типы носителей

Базовый синтаксис

Значения стилевых свойств

Селекторы тегов

Классы

CSS3

Надо знать обо всем понемножку, но все о немногом.

Идентификаторы

Контекстные селекторы

Соседние селекторы

Дочерние селекторы

Селекторы атрибутов

Универсальный селектор

Псевдоклассы

Псевдоэлементы

Кто умеет, тот делает. Кто не умеет, тот учит. Кто не умеет учить - становится деканом. (Т. Мартин)

Группирование

Наследование

Каскадирование

Валидация

Идентификаторы и классы

Написание эффективного кода

Самоучитель CSS

Вёрстка

Изображения

Текст

Цвет

Линии и рамки

Углы

Списки

Ссылки

Дизайны сайтов

Формы

Таблицы

CSS3

HTML5

Новости

Блог для вебмастеров

Новости мира Интернет

Сайтостроение

Ремонт и советы

Все новости

Справочник CSS

Справочник от А до Я

HTML, CSS, JavaScript

Афоризмы

Афоризмы о учёбе

Статьи об афоризмах

Все Афоризмы

| Помогли мы вам |

Скрытый майнер для macOS распространился через компрометацию MacUpdate - «Новости»

Специалисты компании Malwarebytes предупредили, что ряд приложений, распространявшихся через сайт MacUpdate, были заражены скрытым майнером криптовалюты Monero.

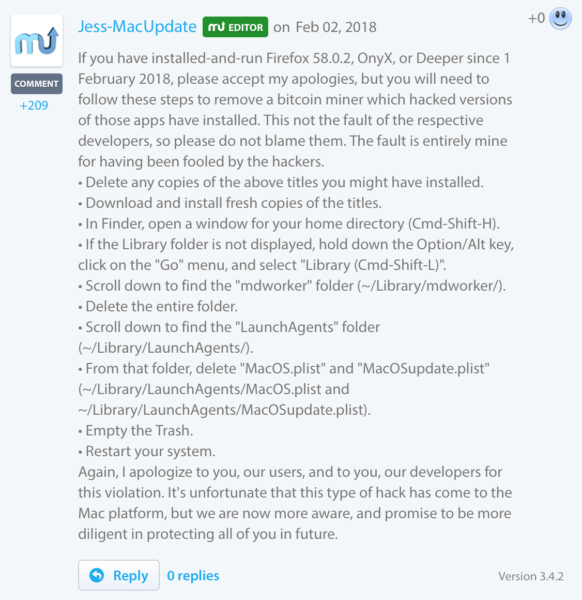

Сообщается, что инцидент произошел 1 февраля 2018 года, и вредоносной модификации подверглись Firefox, OnyX и Deeper. Операторы MacUpdate довольно быстро заметили проблему и 2 февраля уже опубликовали предупреждение для пользователей.

Администрация ресурса признала, что случившееся – их вина, и сами легитимные приложения компрометации не подвергались. То есть злоумышленники сумели подменить весьма убедительными фальшивками официальные ссылки для загрузки, размещенные на MacUpdate. К примеру, ссылка на скачивание браузера Mozilla вела не на официальный домен mozilla.net, а на download-installer.cdn-mozilla.net.

Аналитики Malwarebytes отмечают, что квалификация злоумышленников, очевидно, была низкой, так как с работой у фальшивых приложений возникали различные проблемы. Так, вредоносная версия OnyX должна была работать на macOS 10.7, но приложение-наживка, которое атакующие использовали на промежуточном этапе атаки, требовало macOS 10.13 или выше. Ситуация с фальшивым Deeper обстояла похожим образом, причем в этом случае атакующие и вовсе все перепутали, и в качестве «наживки» для Deeper использовался все тот же OnyX неправильной версии, что и вовсе выдавало подлог сразу.

Исследователи Malwarebytes в очередной раз рекомендовали пользователям загружать приложения из доверенных источников (например, Mac App Store), а представители MacUpdate принесли извинения за случившееся и, как видно на иллюстрации выше, опубликовали пошаговую инструкцию для удаления малвари.

- © Вышла обновленная версия браузера Firefox 3.0 - «Интернет»

- © Mozilla выпустила экстренное обновление Firefox из-за дыры в безопасности - «Интернет и связь»

- © Вышел долгожданный браузер FireFox 1.5 - «Интернет»

- © Неизвестные преступники скомпрометировали официальные ссылки для загрузки phpBB - «Новости»

- © Обновлен бесплатный плагин Dr.Web для Mozilla Firefox - «Интернет»

- © Более 19 млн копий Firefox 3 было загружено за неделю - «Интернет»

- © Bon Echo, Или Mozilla FireFox 2 - «Интернет»

- © Инженеры Mozilla устранили критическую RCE-уязвимость Firefox UI - «Новости»

- © Более 2000 сайтов на WordPress заражены кейлоггером и браузерным майнером - «Новости»

- © Обновление продуктов Malwarebytes случайно «испортило» компьютеры пользователей - «Новости»

|

|

|